أفضل أدوات أمان API في عام 2025: حماية واجهات برمجة التطبيقات الخاصة بك من الثغرات

اكتشف أفضل أدوات أمان API للكشف عن الثغرات، وقف هجمات API، وحماية تطبيقاتك من خلال الفحص والاختبار المتقدم.

APIs (واجهات برمجة التطبيقات) أصبحت العمود الفقري للتطبيقات الحديثة، حيث تشغل كل شيء من تطبيقات الجوال، واجهات الويب الأمامية، الخدمات المصغرة، والتكاملات الخارجية.

مع تبني المؤسسات للحوسبة السحابية، البرمجيات كخدمة، وهندسة الخدمات المصغرة، فإن عدد واجهات برمجة التطبيقات المكشوفة يستمر في النمو بشكل كبير. هذا التوسع السريع يخلق المزيد من نقاط الدخول للمهاجمين، مما يجعل أمن واجهات برمجة التطبيقات أحد الجوانب الأكثر أهمية في حماية التطبيقات اليوم.

العواقب كبيرة؛ تكلفة مثل هذه الاختراقات ليست مجرد نظرية. وفقًا لدراسة حديثة، فإن متوسط تكلفة اختراق البيانات الناتج عن ثغرة في واجهة برمجة التطبيقات يقدر بحوالي 3.92 مليون دولار.

تخيل مستقبلًا حيث تعمل تطبيقات الويب الخاصة بك بسلاسة دون انقطاعات بسبب اختراقات أمنية. تصور ثقة فريقك في إطلاق ميزات جديدة، مع العلم أن واجهات برمجة التطبيقات الخاصة بك محصنة ضد الثغرات. سيساعدك هذا الدليل في الوصول إلى تلك الحالة النهائية من خلال استكشاف أفضل 10 أدوات لفحص أمان واجهات برمجة التطبيقات، مع تفصيل إيجابياتها، سلبياتها، أسعارها، وأفضل حالات استخدامها.

قبل الغوص في توصياتنا، دعونا نستكشف لماذا أصبحت أدوات أمان واجهات برمجة التطبيقات القوية لا غنى عنها. لمزيد من النصائح حول تأمين واجهات برمجة التطبيقات أو تطبيقات الويب الخاصة بك، تحقق من مدونة Plexicus.

هل تحتاج إلى أدوات أمان واجهات برمجة التطبيقات لتأمين تطبيقك؟

إذا كنت تستخدم واجهات برمجة التطبيقات (APIs) لتنمية عملك، سواء كان ذلك للتبني الرقمي، تكامل الشركاء، أو وصول العملاء، فإن تطبيقاتك تصبح أكثر تعرضًا. في هذه الحالات، تعتبر أدوات أمان واجهات برمجة التطبيقات ضرورية. يمكن أن تؤدي الأخطاء في التكوين إلى:

- كشف البيانات (مثل تسريب معلومات التعريف الشخصية للعملاء)

- كسر المصادقة (المهاجمون يتظاهرون بأنهم مستخدمون)

- هجمات الحقن (حقن SQL، حقن الأوامر، إلخ)

- إساءة استخدام منطق الأعمال (تجاوز الحدود أو الضوابط)

يمكن أن تساعدك أدوات فحص أمان واجهات برمجة التطبيقات الصحيحة في اكتشاف الثغرات مبكرًا وحماية واجهات برمجة التطبيقات الخاصة بك ضد المهاجمين.

لماذا تستمع إلينا؟ قبل مراجعة اختياراتنا لأفضل الأدوات، إليك لماذا تعتبر خبرتنا مهمة:

لقد ساعدنا مئات فرق DevSecOps في تأمين تطبيقاتهم وواجهات برمجة التطبيقات والبنية التحتية.

منصة إدارة وضع أمان التطبيقات (ASPM) الخاصة بنا توحد SAST، SCA، أمان واجهات برمجة التطبيقات، كشف الأسرار، وأمان السحابة في مكان واحد. موثوق بها من قبل فرق الهندسة والأمان في جميع أنحاء العالم، تساعد Plexicus المؤسسات على توفير الوقت، وتقليل الإيجابيات الكاذبة، ومعالجة المشاكل بشكل أسرع باستخدام الإصلاحات المدعومة بالذكاء الاصطناعي.

جدول مقارنة سريع

| الأداة | الوصف | التسعير | الأفضل لـ | الإيجابيات | السلبيات |

|---|---|---|---|---|---|

| Plexicus ASPM | منصة موحدة تغطي أمان API، الكود، التبعية، السحابة/IaC مع معالجة مدفوعة بالذكاء الاصطناعي. | تسعير مخصص؛ $50/المطور/الشهر؛ تجربة مجانية لمدة 30 يومًا | الفرق التي تحتاج إلى أمان شامل (API + الكود + السحابة) | تغطية واسعة، معالجة الذكاء الاصطناعي تقلل العمل اليدوي | معقدة للاحتياجات الخاصة بـ API فقط |

| Salt Security | أمان دورة حياة API كامل مدعوم بالذكاء الاصطناعي يركز على حماية وقت التشغيل واكتشاف API الظل. | للمؤسسات فقط؛ من $36K إلى $100K+/السنة | المؤسسات الكبيرة التي تحتاج إلى حماية وقت التشغيل والحوكمة | اكتشاف قوي للتهديدات في وقت التشغيل، تحديد API الظل | تسعير المؤسسات؛ تعقيد الإعداد |

| 42Crunch | أمان API شامل مع تدقيق العقود، جدار حماية صغير في وقت التشغيل، مركز على المطورين. | فئة مجانية؛ مدفوعة من $15/المستخدم/الشهر؛ تسعير مخصص للمؤسسات | فرق التطوير التي تهدف إلى أمان API مبكر | تغطية دورة حياة كاملة؛ يقلل الإيجابيات الكاذبة | ميزات وقت التشغيل المتقدمة أكثر تكلفة |

| Akamai API Security | منصة حماية API كاملة من الاكتشاف إلى وقت التشغيل على نطاق عالمي. | تسعير مخصص للمؤسسات | المؤسسات الكبيرة ذات APIs عالية الحجم | شامل، دعم Gen AI/LLM | تسعير المؤسسات؛ نشر معقد |

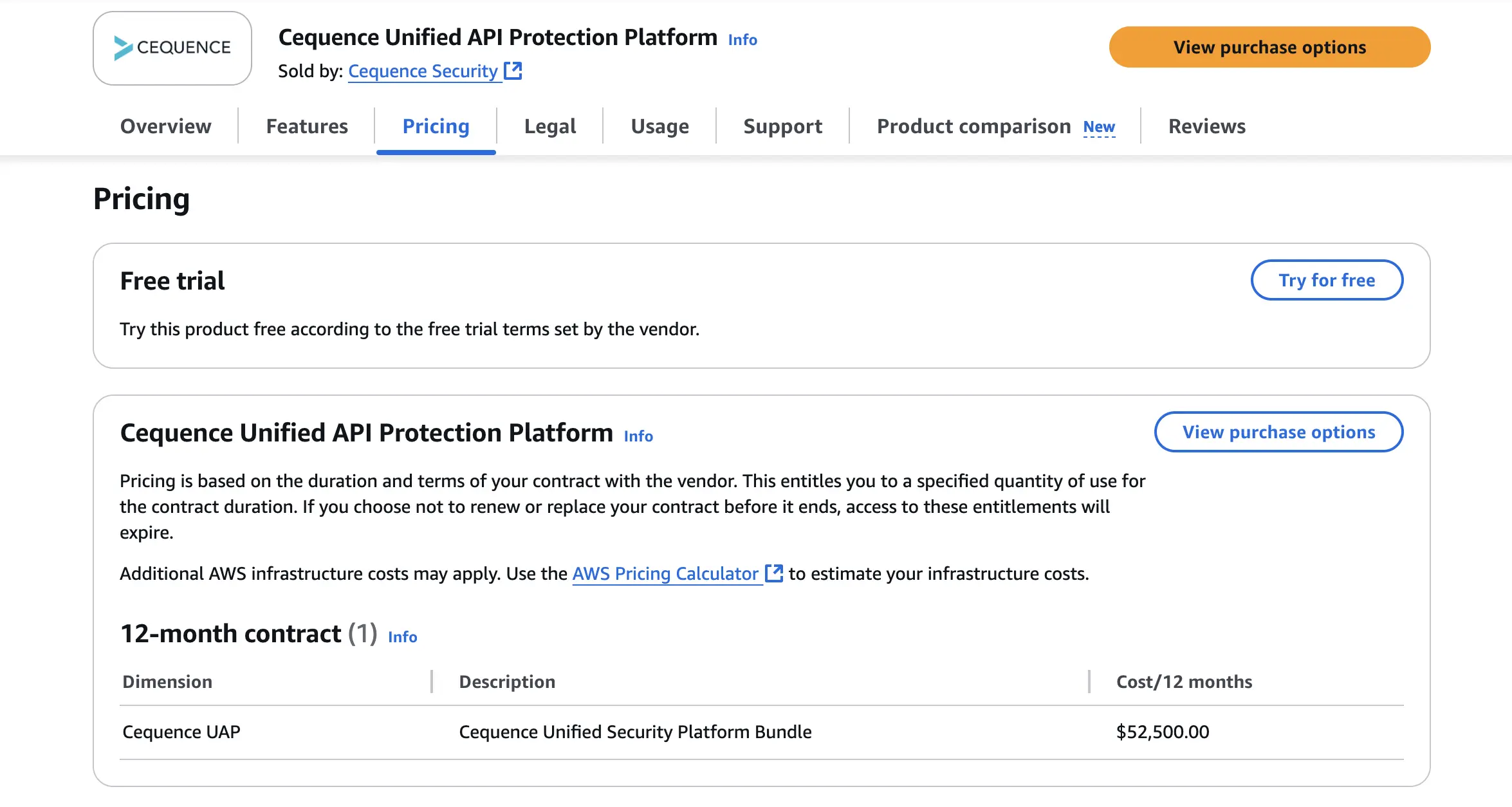

| Cequence Unified API Protection | أمان دورة حياة API بما في ذلك الاكتشاف، الامتثال، اكتشاف التهديدات في وقت التشغيل. | تسعير مخصص؛ حوالي $52.5K/السنة لـ 5M مكالمات API | المنظمات الكبيرة ذات أنظمة API المعقدة والامتثال | دورة حياة كاملة، اكتشاف API الظل | مكلف؛ جهد نشر كبير |

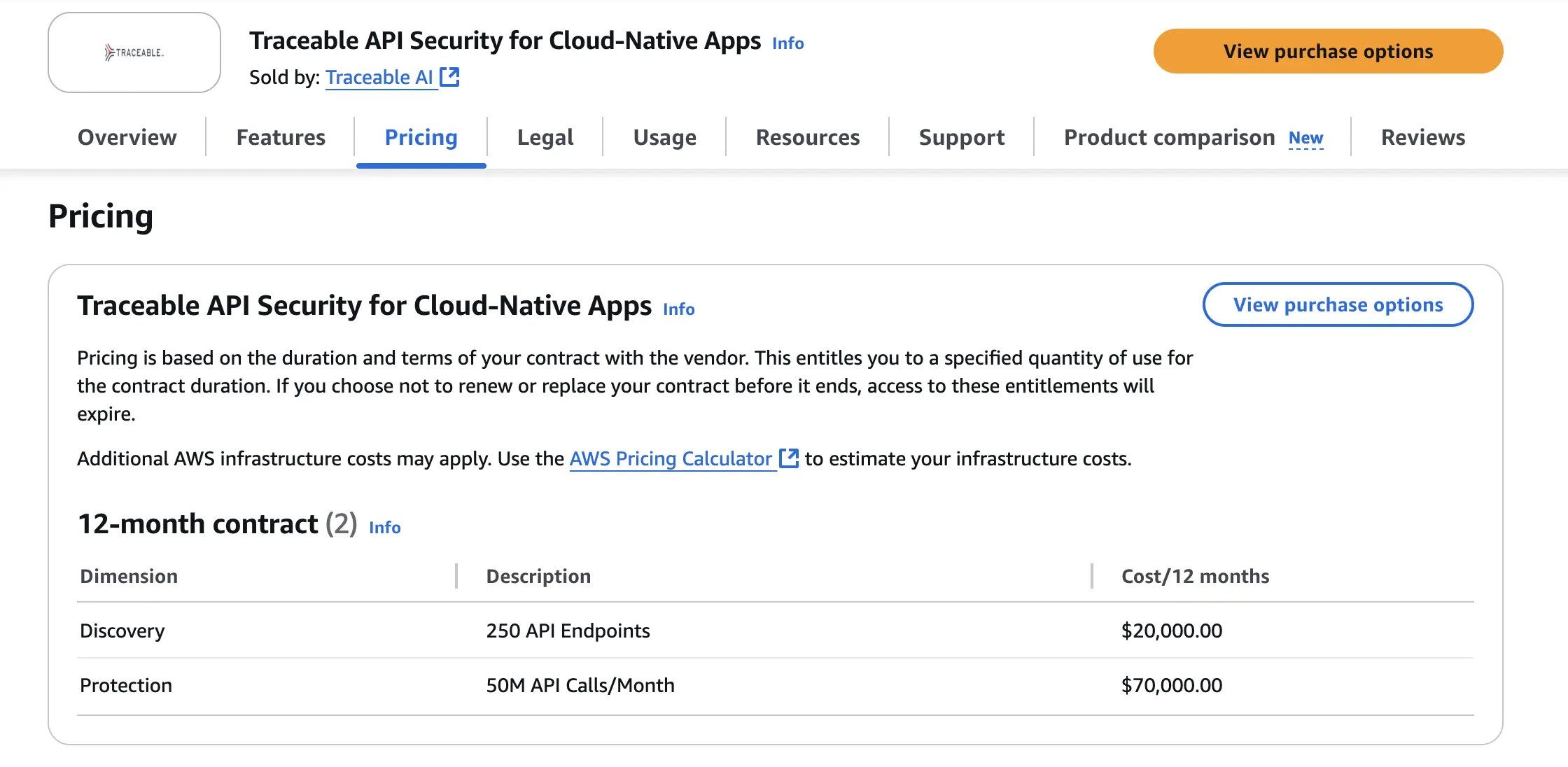

| Traceable API Security | أمان API مدعوم بالذكاء الاصطناعي/التعلم الآلي مع إدارة الوضع، اختبار سياقي، دفاع وقت التشغيل. | تسعير مخصص؛ مستويات $20K-$70K/الشهر | المنظمات الكبيرة ذات عقارات API واسعة وعالية الحركة | تحليلات سلوكية، اكتشاف مدفوع بالذكاء الاصطناعي | تكلفة عالية؛ إعداد معقد |

| Wallarm | أمان API سحابي يغطي الاكتشاف، الاختبار، حماية وقت التشغيل. | فئة مجانية؛ للمؤسسات من ~$50K/السنة | المنظمات الكبيرة أو المؤسسات ذات APIs متنوعة | يدعم البروتوكولات الحديثة، قابل للتوسع | تسعير المؤسسات، إعداد معقد |

| Imperva API Security | اكتشاف API، تصنيف، تنفيذ قائم على المخاطر، مراقبة وقت التشغيل متكاملة مع WAF. | تسعير مخصص؛ تركيز على المؤسسات | الصناعات المنظمة ذات APIs كبيرة ومعقدة | تكامل عميق مع WAAP/WAF، نشر مرن | تعقيد الإعداد؛ تركيز أقل على اختبار مبكر |

| APIsec | اختبار تلقائي لثغرات API يركز على عيوب المنطق، متكامل في CI/CD. | فئة مجانية؛ $650-$2,600/الشهر | فرق التطوير/المتوسطة الحجم التي تحتاج إلى اختبار مبكر | اكتشاف قوي لعيوب المنطق، صديق للمطورين | حماية وقت التشغيل محدودة |

| Akto API Security | اكتشاف مستمر، اختبار، مراقبة وضع وقت التشغيل، تكامل CI/CD. | فئة مجانية؛ خطط من $990-$6,990/الشهر | DevSecOps والفرق المتوسطة الحجم التي تحتاج إلى وضع مستمر | دعم واسع لبروتوكولات API، صديق للمطورين | تحليلات وقت التشغيل أقل للمؤسسات، بائع جديد |

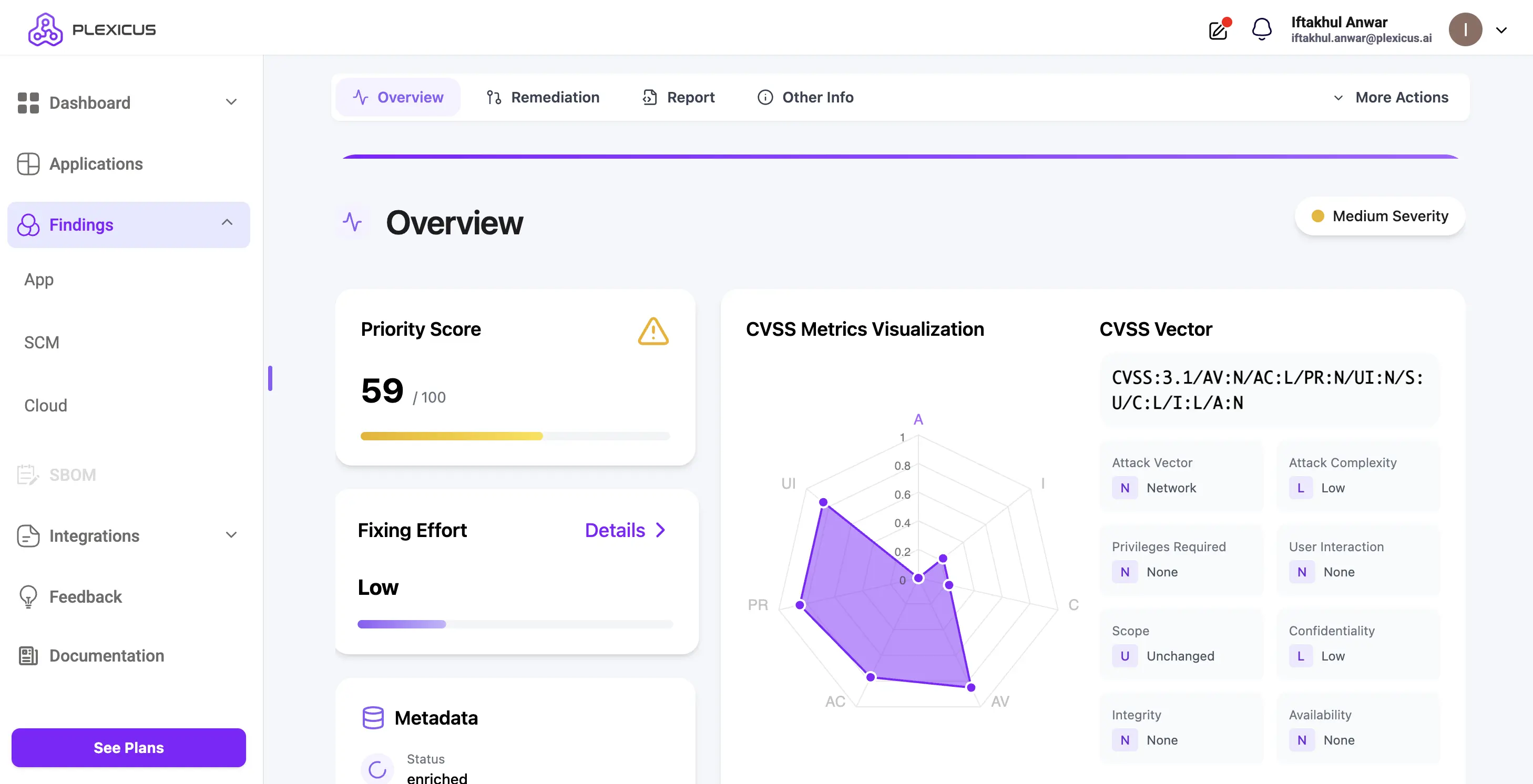

1. Plexicus

الأمان الشامل في منصة واحدة، Plexicus ASPM ليست مجرد أداة API أو SCA بسيطة؛ إنها منصة إدارة وضع الأمان للتطبيقات (ASPM) التي توحد العديد من تخصصات الأمان تحت سقف واحد. تقدم رؤية موحدة عبر الكود، الاعتمادات، البنية التحتية، وواجهات برمجة التطبيقات، ثم تستفيد من محرك معالجة مدعوم بالذكاء الاصطناعي لمساعدة فريقك على إصلاح الثغرات تلقائيًا، بدلاً من مجرد الإشارة إليها.

الميزات الرئيسية:

- المعالجة المدعومة بالذكاء الاصطناعي: تولد المنصة إصلاحات الكود الآمنة، اختبارات الوحدة، والوثائق لأتمتة عملية الإصلاح.

- التحليل الموحد: تحليل الكود الثابت (SAST)، كشف الأسرار، فحص الاعتمادات (SCA)، أمان البنية التحتية ككود (IaC)، وفحص ثغرات واجهات برمجة التطبيقات كلها في منصة واحدة.

- ماسح ثغرات واجهات برمجة التطبيقات: يبرز بشكل خاص اكتشاف وتحليل وحماية نقاط نهاية واجهات برمجة التطبيقات ضد متجهات الهجوم الشائعة.

- التكامل السهل: مصمم للاندماج في سير العمل الحالي (GitHub، GitLab، Bitbucket، AWS، خطوط أنابيب CI/CD) بأقل قدر من التعطيل.

الإيجابيات:

- منصة موحدة حقًا، تجمع بين اختبار الثغرات الأمنية في API، أمان كود التطبيق، فحص سلسلة التوريد (SCA)، وأمان السحابة/IaC في حل واحد

- المعالجة المدفوعة بالذكاء الاصطناعي تقلل العمل اليدوي، تسرع الإصلاحات، وتخفض العبء على المطورين.

- مثالية للفرق التي ترغب في تغطية من التطوير إلى وقت التشغيل، مما يساعدك على اكتشاف المشكلات مبكرًا وإدارة المخاطر طوال دورة حياة التطبيق.

- بأسعار معقولة مقارنة بالمنصات الأخرى الموجهة للمؤسسات

السلبيات:

- اتساع نطاق التغطية يعني أنه قد يبدو أكثر تعقيدًا من ماسح API بسيط للفرق التي لديها اهتمام واحد فقط.

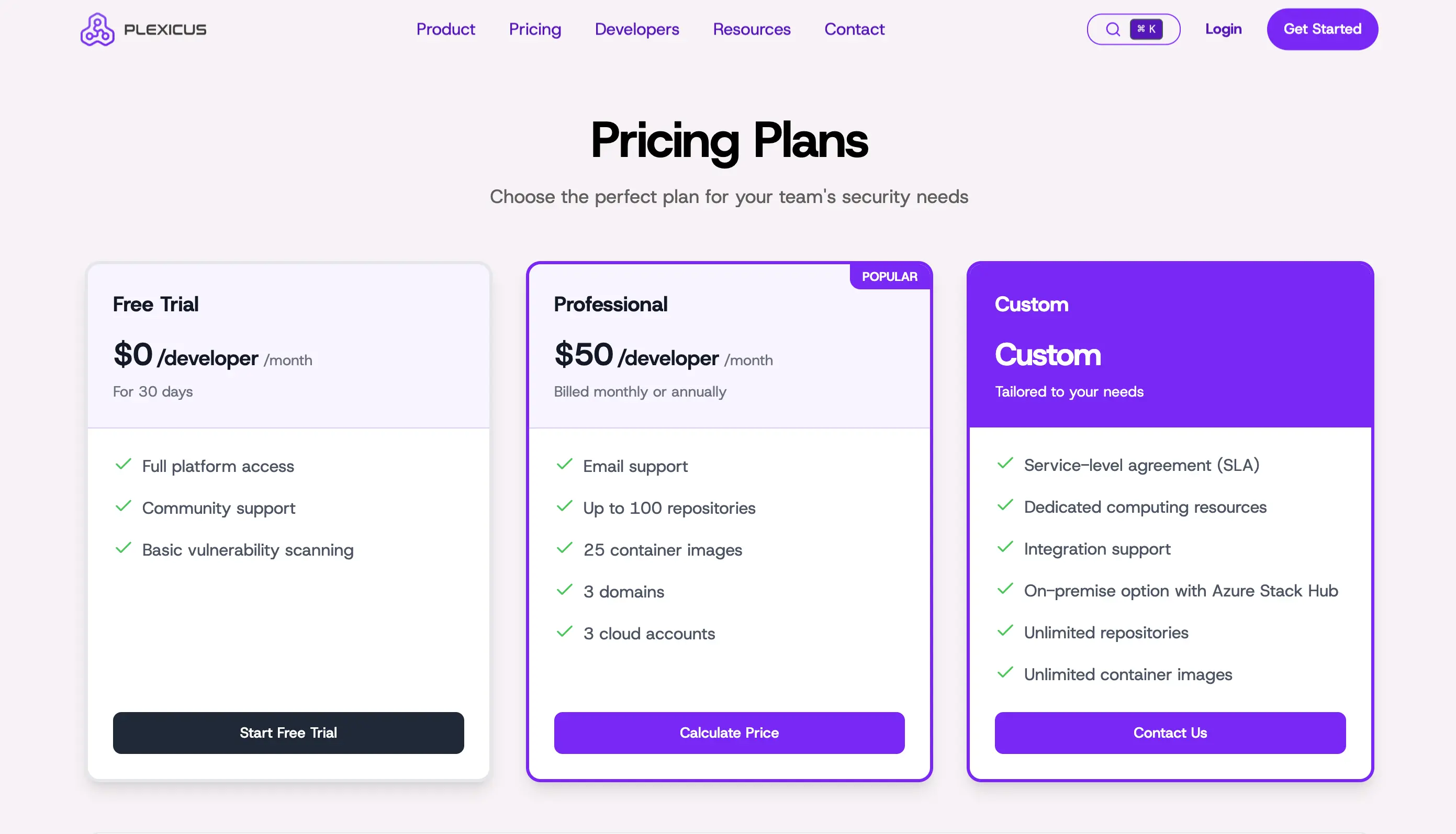

السعر:

- تجربة مجانية لمدة 30 يومًا

- 50 دولار أمريكي/المطور

- تسعير مخصص للمؤسسات (اتصل بـ Plexicus للحصول على عرض)

الأفضل لـ:

- فرق الأمن والتطوير التي تبحث عن منصة واحدة قابلة للتوسع توحد فحص API، أمان كود التطبيق، تحليل التبعية، وإدارة وضع السحابة/IaC

2. Salt Security

تقدم Salt Security حلاً مدعومًا بالذكاء الاصطناعي مصممًا لدورة حياة API الكاملة، مما يساعدك على تأمين APIs من الاكتشاف إلى حماية التهديدات في وقت التشغيل. تم تصميم منصتها لتحديد جميع APIs (بما في ذلك APIs الظل والزومبي)، كشف مسارات البيانات الحساسة، اكتشاف هجمات منطق الأعمال، وفرض وضع API والحوكمة عبر التطبيقات الحديثة.

الميزات الرئيسية:

- اكتشاف API: رسم خرائط تلقائي للواجهات البرمجية الداخلية والخارجية والطرف الثالث، بما في ذلك تلك التي لا تُدار بواسطة البوابات.

- اكتشاف الشذوذ أثناء التشغيل: نماذج الذكاء الاصطناعي والتعلم الآلي تراقب حركة مرور API وتكتشف الهجمات السلوكية مثل BOLA (تفويض مستوى الكائن المكسور) وإساءة استخدام المنطق.

- إدارة الوضع والامتثال: تتبع البيانات الحساسة أثناء الحركة، فرض السياسات، والامتثال للمعايير مثل PCI وHIPAA وGDPR.

- تقليل مخاطر واجهات برمجية الظل/الزومبي: تحديد والقضاء على واجهات برمجية غير مكتشفة قد تُدخل المخاطر.

- نشر على نطاق السحابة: مصمم للتوسع مع حجم كبير من واجهات البرمجية ويتكامل مع مقدمي الخدمات السحابية الرئيسيين مثل AWS.

الإيجابيات:

- تغطية ممتازة لتهديدات واجهات البرمجية أثناء التشغيل والهجمات السلوكية، وليس فقط فحص الثغرات القياسي.

- رؤية قوية لواجهات البرمجية المخفية والنقاط النهائية غير المراقبة.

- موجه للشركات الكبيرة وبيئات واجهات البرمجية المعقدة.

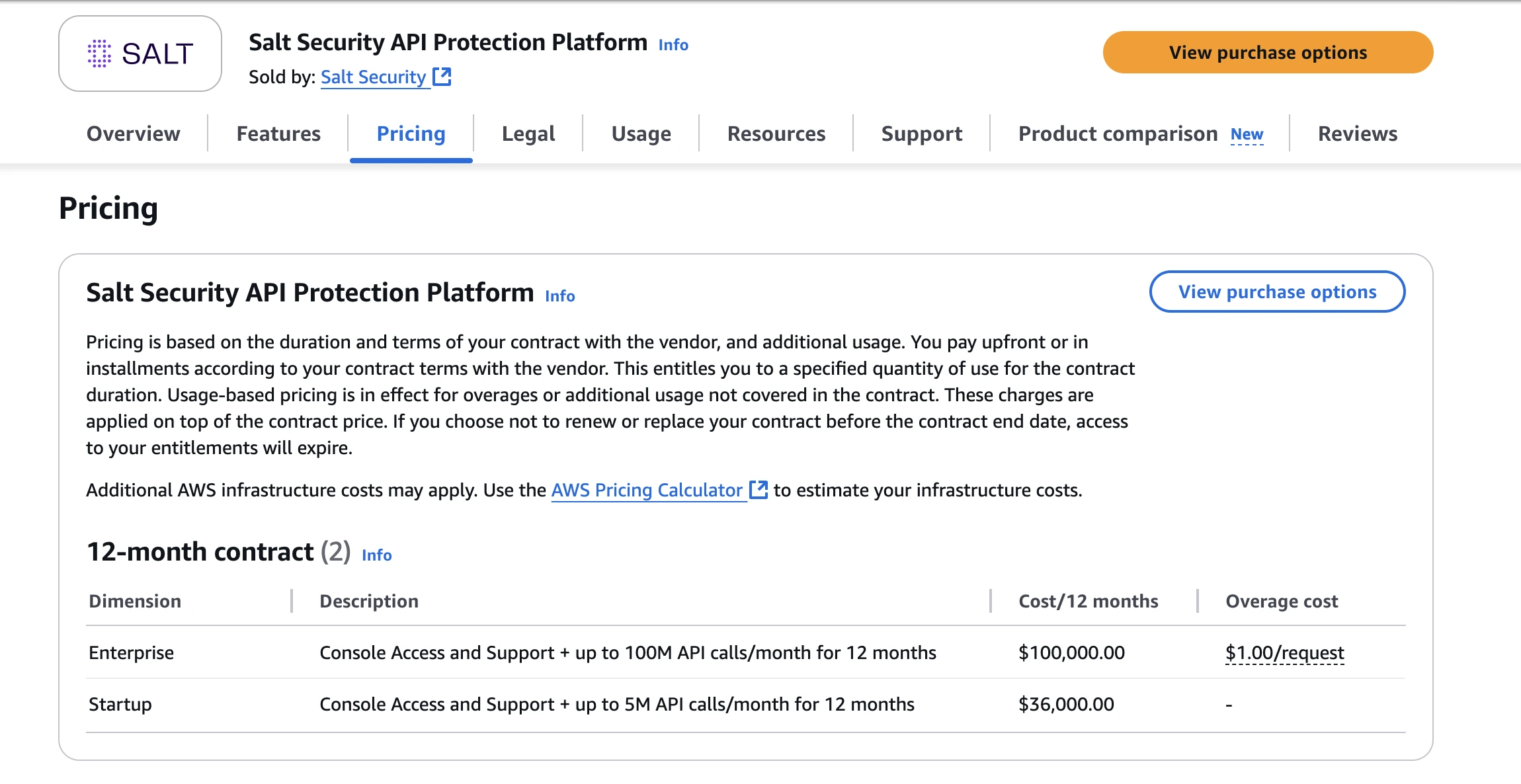

السلبيات:

- التسعير غير شفاف علنًا، بشكل رئيسي لعقود مستوى الشركات.

- يتطلب إعداد وضبط لحركة المرور العالية والتكاملات المعقدة.

- أقل تركيزًا على اختبار أمان واجهات البرمجية المبكر “التحول إلى اليسار” مقارنة ببعض الأدوات الموجهة للمطورين.

السعر:

- فقط للمؤسسات (عقد مخصص).

- ذكر من AWS Marketplace:

- 36,000 دولار أمريكي/سنة لما يصل إلى 5 ملايين مكالمة API شهريًا;

- 100,000 دولار أمريكي/سنة لما يصل إلى 100 مليون مكالمة API شهريًا.

الأفضل لـ:

المنظمات الكبيرة التي لديها هجمات API واسعة النطاق، أحجام حركة مرور عالية، أو مشاكل API الظل. مثالي للفرق التي تحتاج إلى مراقبة وقت التشغيل والحكم عبر الأنظمة السحابية الأصلية.

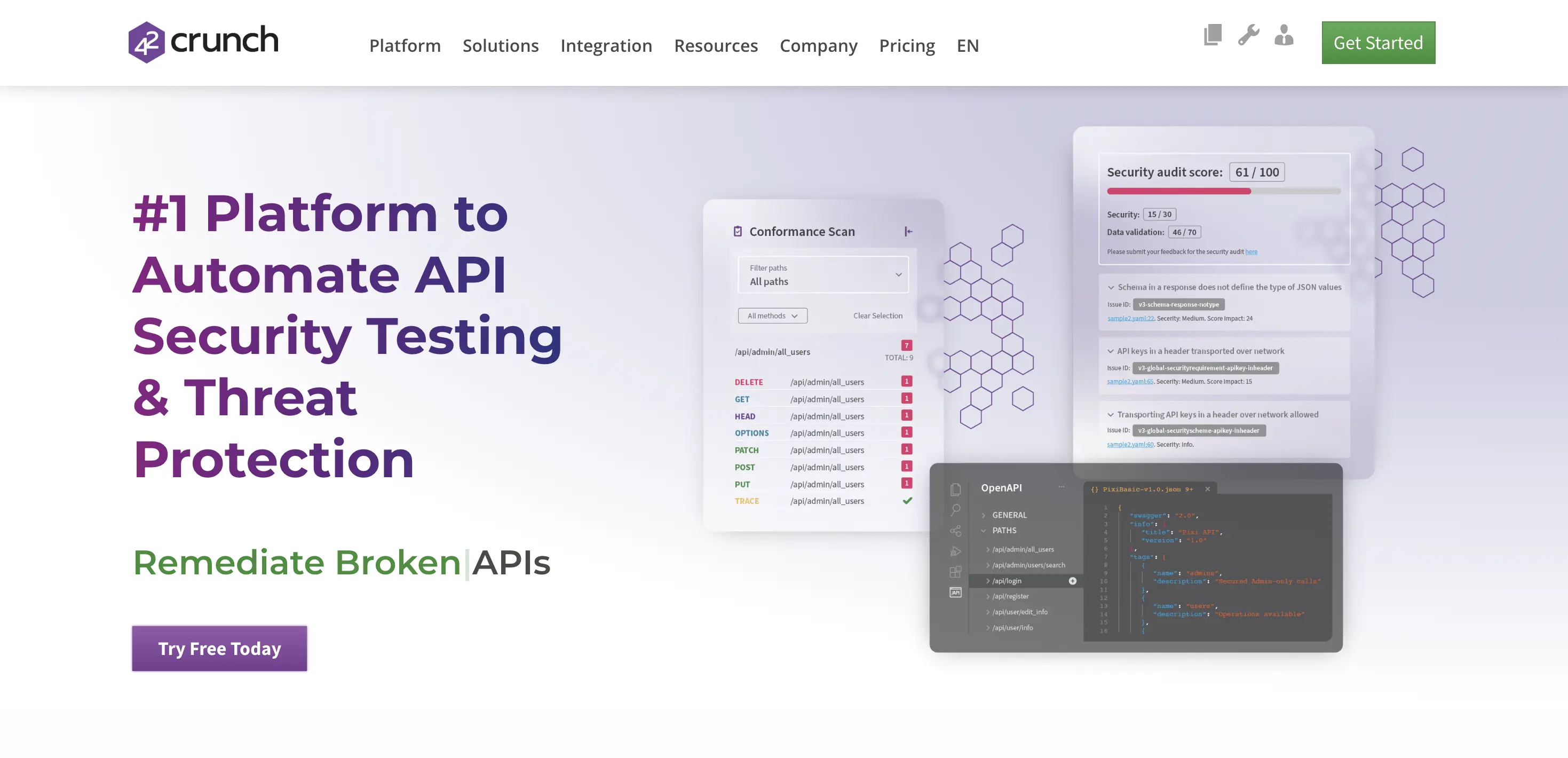

3. 42Crunch

42Crunch هو منصة أمان API شاملة تساعدك على تأمين تطبيقك من التصميم إلى وقت التشغيل. يجمع بين اختبار أمان API، التحقق من العقد، وحماية وقت التشغيل. يتيح للمؤسسات تضمين الأمان في دورة حياة API عبر تكاملات IDE وCI/CD، بينما يفرض الحكم من خلال سياسات OpenAPI/Swagger.

الميزات الرئيسية:

- تدقيق عقد API (OpenAPI/Swagger) مع أكثر من 300 فحص أمني.

- فحص توافق نقاط النهاية الحية للكشف عن الثغرات والانحراف عن المواصفات.

- جدار حماية API مصغر لوقت التشغيل (“API Protect”) يفرض نموذج القائمة البيضاء من تعريفات العقد، ويكتشف APIs الظل/الزومبي.

- تكاملات موجهة للمطورين: امتدادات IDE (VS Code، IntelliJ، Eclipse) وعمليات CI/CD.

- الحكم وجرد API: اكتشاف APIs تلقائيًا، فهرستها، وفرض السياسات عبر الفرق الموزعة.

الإيجابيات:

- قدرات “التحول إلى اليسار” القوية عبر تدقيق العقود + أدوات المطورين

- يغطي دورة الحياة الكاملة: التطوير → النشر → وقت التشغيل

- يقلل من الإيجابيات الكاذبة بفضل الإنفاذ القائم على العقود

- مناسب للمؤسسات التي تستخدم واجهات برمجة التطبيقات بشكل مكثف

السلبيات:

- قد تتطلب بعض ميزات حماية وقت التشغيل في الفئات الأعلى (الجدار الناري المصغر، الإنفاذ الكامل) استثمارًا أكبر.

- قد تقدم الفئات الفردية أو فرق صغيرة أحجام محدودة من نقاط النهاية/عمليات الفحص.

- بالنسبة للفرق الصغيرة/الأقل نضجًا في واجهات برمجة التطبيقات، قد تكون مجموعة الميزات أكثر من اللازم.

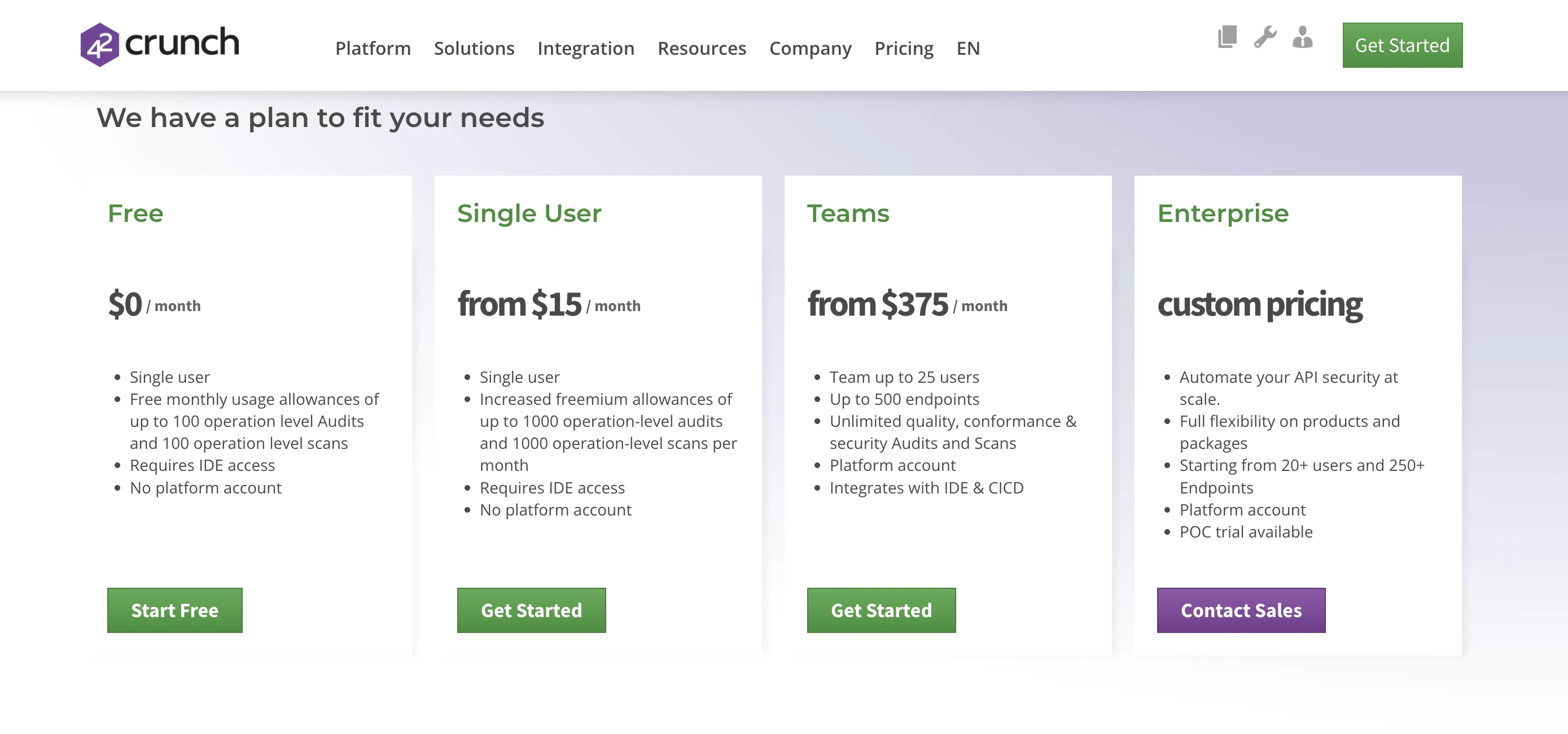

السعر:

- الفئة المجانية: $0/شهريًا لمستخدم واحد، مع ما يصل إلى 100 عملية تدقيق و100 عملية فحص شهريًا.

- فئة المستخدم الفردي المدفوعة: تبدأ من ~$15/شهريًا (لكل مستخدم) لزيادة الاستخدام.

- فئة الفريق: تبدأ من ~$375/شهريًا (حتى

25 مستخدمًا و500 نقطة نهاية). - فئة المؤسسة: تسعير مخصص للاستخدام الأكبر، النشر الكامل.

الأفضل لـ:

فرق التطوير والمؤسسات التي تريد حل أمان واجهات برمجة التطبيقات شامل مع تكامل قوي في سير عمل المطورين وإنفاذ قوي لعقود واجهات برمجة التطبيقات.

4. أمان واجهات برمجة التطبيقات من Akamai

أمان واجهات برمجة التطبيقات من Akamai هو منصة حماية شاملة لواجهات برمجة التطبيقات تساعدك في تأمين واجهات برمجة التطبيقات الخاصة بك من الاكتشاف، الاختبار، مراقبة وقت التشغيل، والمعالجة.

يساعد المؤسسات في اكتشاف وجرد جميع واجهات برمجة التطبيقات، بما في ذلك القديمة، الظل، والذكاء الاصطناعي/النماذج اللغوية الكبيرة، ثم تقييم الثغرات الأمنية، ومراقبة سلوك حركة المرور الحية للعثور على الشذوذ، وتمكين سير عمل الاستجابة التلقائية لتأمين واجهات برمجة التطبيقات الخاصة بك.

الميزات الرئيسية:

- الاكتشاف والتصنيف التلقائي لواجهات برمجة التطبيقات، بما في ذلك نقاط النهاية الظل أو الزومبي.

- فحص الثغرات الأمنية وتدقيق سوء التكوين بما يتماشى مع OWASP API Top-10.

- مراقبة السلوك والشذوذ في وقت التشغيل لإساءة استخدام واجهات برمجة التطبيقات، والهجمات المنطقية للأعمال، واستخراج البيانات.

- التكامل في خطوط أنابيب CI/CD للاختبار المبكر وكذلك الحماية في وقت التشغيل من خلال الموصلات والخدمات الطرفية.

- نشر مستقل عن المنصة (سحابية، هجينة، محلية)، مع تكامل سلس في بوابات واجهات برمجة التطبيقات الحالية، وشبكات توصيل المحتوى، وحلول WAAP.

الإيجابيات:

- حل شامل: من تصميم/اختبار واجهات برمجة التطبيقات إلى الاكتشاف وأمان وقت التشغيل.

- درجة مؤسسية مع نطاق عالمي وسجل قوي لواجهات برمجة التطبيقات ذات الحركة العالية والمهام الحرجة.

- مصمم لمعالجة التهديدات الحديثة، بما في ذلك نقاط النهاية للذكاء الاصطناعي/النماذج اللغوية الكبيرة، إساءة استخدام المنطق التجاري، وأسطح هجوم واجهات برمجة التطبيقات الظل.

السلبيات:

- التسعير مخصص للمؤسسات فقط وغير شفاف علنًا، مما قد يجعله بعيدًا عن متناول الفرق الصغيرة أو الشركات الناشئة في مراحلها الأولى.

- قد يتطلب النشر والضبط جهدًا كبيرًا للبيئات المعقدة والكبيرة لواجهات برمجة التطبيقات.

- يركز أكثر على وقت التشغيل ومحفظة المؤسسات من الاختبار المبكر الخفيف للفرق الصغيرة.

السعر:

- تسعير مخصص (اتصل بأكاماي للحصول على عرض سعر)

الأفضل لـ:

المؤسسات الكبيرة والمنظمات التي لديها أنظمة بيئية واسعة لواجهة برمجة التطبيقات (بما في ذلك واجهات برمجة التطبيقات الشريكة/العامة، تكاملات الذكاء الاصطناعي التوليدي/نماذج اللغة الكبيرة، واجهات برمجة التطبيقات الخفية، وكميات كبيرة من حركة مرور واجهة برمجة التطبيقات) التي تتطلب مراقبة واكتشاف وحماية متقدمة على مدار الساعة.

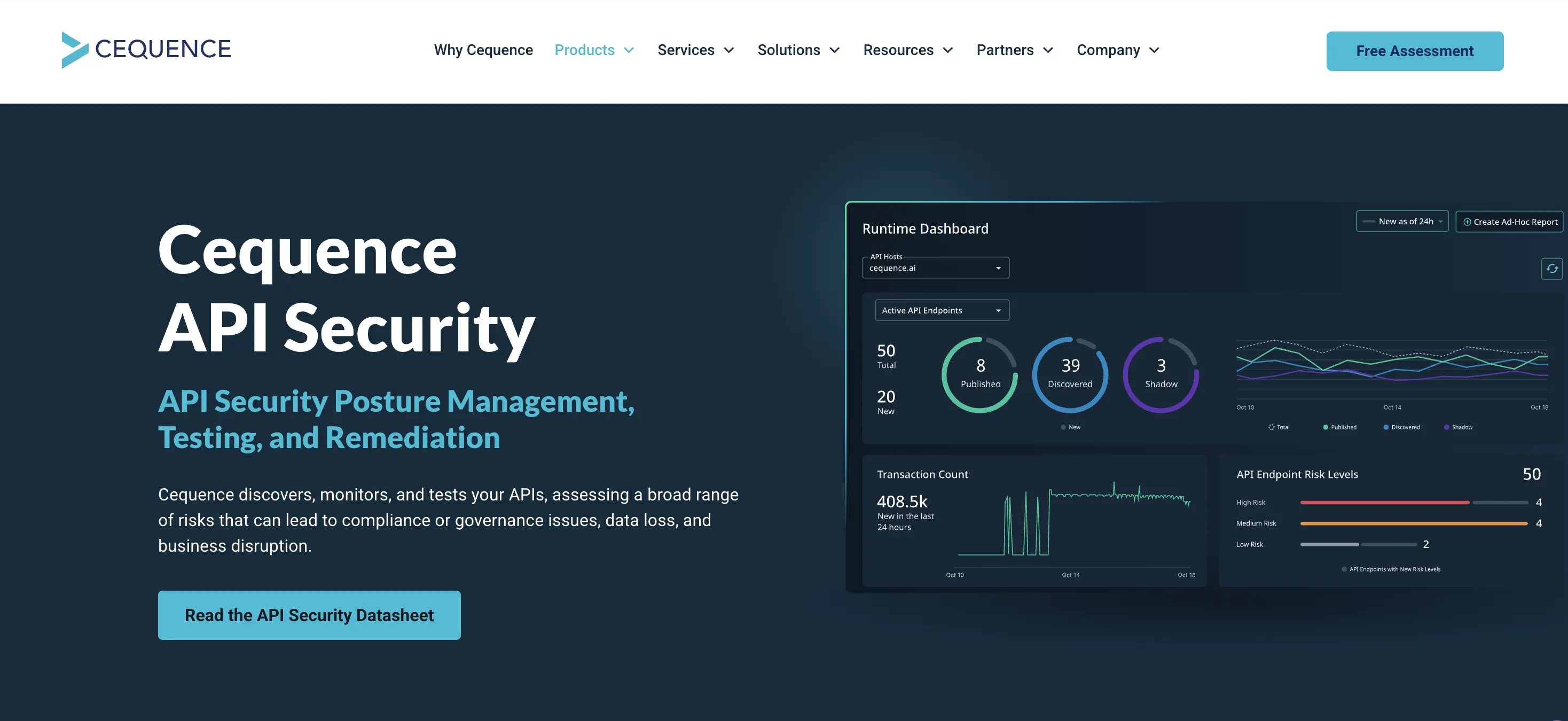

5. حماية واجهة برمجة التطبيقات الموحدة من Cequence

حماية واجهة برمجة التطبيقات الموحدة من Cequence هي منصة تمتد عبر دورة حياة واجهة برمجة التطبيقات بالكامل، الاكتشاف، الامتثال/الاختبار، وحماية وقت التشغيل. تساعد مؤسستك على حماية واجهات برمجة التطبيقات من الهجمات، الاحتيال، وإساءة استخدام منطق الأعمال.

الميزات الرئيسية:

- اكتشاف واجهة برمجة التطبيقات والجرد: العثور تلقائيًا على واجهات برمجة التطبيقات الداخلية والخارجية وغير الموثقة (“الخفية”) وإنشاء مواصفات إذا كانت مفقودة.

- اختبار أمان واجهة برمجة التطبيقات: يتيح اختبار واجهات برمجة التطبيقات قبل الإنتاج للكشف عن الثغرات (مثل الأخطاء في التكوين، أخطاء البرمجة) ويمكن دمجه في CI/CD.

- اكتشاف التهديدات وحماية وقت التشغيل: يستخدم التحليل السلوكي/التعلم الآلي لتحديد إساءة استخدام منطق الأعمال، حشو بيانات الاعتماد، استخراج البيانات، ويمكن تطبيق استجابات الحظر، تحديد المعدل، أو الخداع.

- الامتثال والحوكمة: يراقب واجهات برمجة التطبيقات مقابل السياسات الداخلية والأطر التنظيمية (مثل PCI، GDPR) ويوفر تصنيف مخاطر واجهة برمجة التطبيقات.

- نشر مرن: SaaS، في الموقع، هجين؛ يتطلب الحد الأدنى من الأدوات لنشره؛ يمكنه التوسع لحماية مليارات من مكالمات واجهة برمجة التطبيقات يوميًا.

الإيجابيات:

- يغطي كل مرحلة من دورة حياة أمان API (التصميم، الاختبار، وقت التشغيل) بدلاً من مجرد جزء واحد.

- قوي في اكتشاف المخاطر المخفية مثل واجهات برمجة التطبيقات الظلية وإساءة استخدام نقاط النهاية الشرعية.

- مقياس ومرونة على مستوى المؤسسة مع نماذج نشر متعددة.

السلبيات:

- التسعير غير مفصل علنًا، بشكل رئيسي لعقود المؤسسات، مما قد يكون مكلفًا للفرق الصغيرة.

- قد يتطلب الإعداد الأولي والضبط جهدًا كبيرًا، خاصة بالنسبة لأنظمة API المعقدة.

- بالنسبة للفرق التي تركز فقط على اختبار API قبل النشر، قد تكون بعض الميزات أكثر من اللازم.

السعر:

- تسعير مخصص للمؤسسات؛

- يُظهر قائمة سوق AWS حوالي 52,500 دولار أمريكي/سنة لعقد لمدة 12 شهرًا يغطي ما يصل إلى 5 ملايين مكالمة API/شهر.

الأفضل لـ:

المنظمات الكبيرة ذات أنظمة API المعقدة، العامة، الشريكة، المواجهة الداخلية ذات حركة المرور الثقيلة، إساءة استخدام الروبوتات/API، مخاطر واجهات برمجة التطبيقات الظلية، أو المتطلبات المنظمة التي تتطلب حماية أمان API كاملة الدورة.

6. منصة أمان واجهات برمجة التطبيقات القابلة للتتبع

Traceable هو منصة أمان API على مستوى المؤسسات تغطي دورة حياة API بالكامل، بدءًا من الاكتشاف وإدارة الوضع، مرورًا باختبار ما قبل الإنتاج، وصولاً إلى الكشف عن التهديدات أثناء التشغيل والحماية. يمنح المؤسسات رؤية كاملة لمشهد API الخاص بها (بما في ذلك APIs الداخلية والشريكة والظل والطرف الثالث) ثم يستخدم تحليلات AI/ML المستندة إلى السياق للكشف عن الشذوذات، وكشف تدفقات البيانات، وحظر الإساءة.

الميزات الرئيسية:

- اكتشاف API والجرد: اكتشاف جميع APIs تلقائيًا، العامة والداخلية وغير الموثقة والموجهة للشركاء، وبناء كتالوج كامل لممتلكات API.

- إدارة وضع API: تعيين درجات المخاطر لـ APIs بناءً على التعرض، حساسية البيانات، أنماط المرور والثغرات المعروفة.

- اختبار أمان API السياقي: استخدام بيانات المرور الحقيقية (دون الحاجة إلى ملفات المواصفات) لاختبار الثغرات قبل الإنتاج وتقليل الإيجابيات الكاذبة.

- الكشف عن التهديدات أثناء التشغيل والحماية: مراقبة نشاط API، الكشف عن أنماط الإساءة (هجمات منطق الأعمال، استخراج البيانات، الاحتيال على الروبوت/API)، وحظر التهديدات في الوقت الفعلي.

- حماية AI التوليدية وAPI الظل: يشمل قدرات لحماية تكاملات AI التوليدية/API واكتشاف نقاط النهاية “الظل” أو “الشبح” التي تفتقر إلى الحوكمة.

الإيجابيات:

- تغطية شاملة: من التصميم/الاختبار إلى حماية وقت التشغيل، وليس فقط جزء واحد من أمان API.

- تحليلات سياقية عميقة: يتعلم سلوك API وتدفقات البيانات لتمييز التهديدات الحقيقية عن الضوضاء.

- على نطاق المؤسسة: مصمم لممتلكات API الكبيرة مع نشر سحابي هجين/محلي.

العيوب:

- التسعير خاص بالمؤسسات ومخصص، وقد يكون بعيدًا عن متناول الفرق الصغيرة.

- إعداد معقد: الاستفادة الكاملة تتطلب نشرًا صحيحًا، التقاط حركة المرور، أو دمج الوكيل، مما قد يضيف وقتًا/جهدًا.

- اختبار التحول اليساري الذي يركز على المطور قد يكون أقل نضجًا مقارنة بالأدوات المصممة فقط لمطوري API.

السعر:

- ترخيص مؤسسي مخصص؛ اتصل بالبائع للحصول على عرض.

- 20,000 دولار أمريكي/شهريًا للاكتشاف، محدود بـ 250 نقطة نهاية API

- 70,000 دولار أمريكي/شهريًا للحماية، محدود بـ 50 مليون مكالمة API/شهريًا

الأفضل لـ:

المنظمات الكبيرة ذات أنظمة API واسعة النطاق وعالية الحركة، خاصة تلك التي تتعامل مع واجهات برمجة التطبيقات الشريكة، الخدمات المصغرة الداخلية، نقاط النهاية للذكاء الاصطناعي التوليدي، وتحتاج إلى دعم كامل الدورة (الاكتشاف → الاختبار → وقت التشغيل).

7. منصة أمان API من Wallarm

تقدم Wallarm منصة أمان API موحدة تمتد من الاكتشاف والاختبار إلى حماية وقت التشغيل لواجهات برمجة التطبيقات والخدمات المصغرة ونقاط النهاية المدفوعة بالذكاء الاصطناعي. تم تصميمها للعمليات السحابية الحديثة وتدعم REST وGraphQL وgRPC وWebSockets عبر البيئات السحابية الهجينة والمتعددة.

الميزات الرئيسية:

- اكتشاف واجهات برمجة التطبيقات والجرد: تحديد تلقائي لواجهات برمجة التطبيقات العامة والخاصة وغير الموثقة (الظل/الزومبي) مع تحديثات مستمرة تعتمد على حركة المرور.

- اكتشاف التهديدات وحماية وقت التشغيل: يستخدم التحليلات السلوكية/التعلم الآلي لاكتشاف إساءة استخدام منطق الأعمال، وهجمات الروبوتات/واجهات برمجة التطبيقات، وتهديدات OWASP API Top 10، ويوفر الحظر في الوقت الفعلي.

- اختبار أمان واجهات برمجة التطبيقات: يندمج في خطوط CI/CD، ويقوم بأتمتة عمليات المسح الأمني لواجهات برمجة التطبيقات والوكلاء، ويجري اختبار الثغرات الأمنية في كل من التطوير والإنتاج.

- نشر متعدد البيئات: يدعم النشر على الحافة، ووكلاء sidecar، والسحب الهجينة بما في ذلك AWS وGCP وAzure وKubernetes ومراكز البيانات المحلية.

- الطبقة المجانية والتسعير بناءً على الاستخدام: تدعم الطبقة المجانية ما يصل إلى 500 ألف طلب شهريًا، بما في ذلك الميزات الكاملة للبروتوكولات المختارة؛ عقود المؤسسات تتوسع لتصل إلى مئات الملايين من الطلبات.

الإيجابيات:

- تغطية شاملة لأمان واجهات برمجة التطبيقات: التصميم والاختبار ووقت التشغيل والمراقبة.

- يتوسع ليشمل محافظ واجهات برمجة التطبيقات الكبيرة للمؤسسات مع أنماط حركة مرور معقدة.

- مرونة النشر ودعم قوي للبروتوكولات الحديثة (GraphQL وgRPC).

السلبيات:

- التسعير هو في المقام الأول على مستوى المؤسسات وليس شفافًا للشركات الصغيرة والمتوسطة.

- قد تتطلب التنفيذ والتعديل جهدًا كبيرًا للبيئات المعقدة.

- قد تقدم قدرات أكثر مما هو مطلوب للفرق الصغيرة التي تركز فقط على اختبارات API قبل النشر.

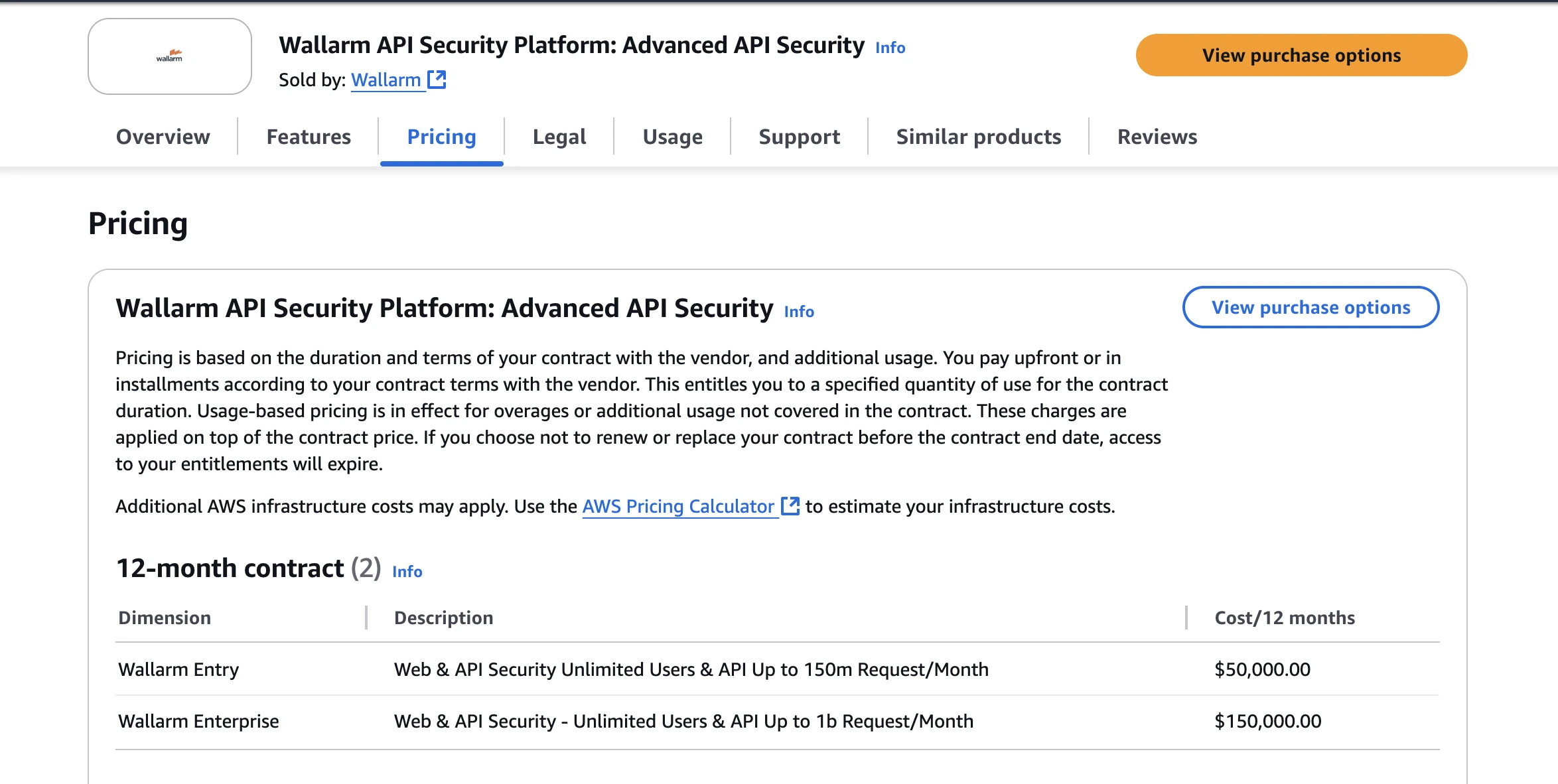

السعر:

- الطبقة المجانية: تصل إلى 500 ألف طلب/شهر مع الميزات الأساسية.

- الطبقة الأولى للمؤسسات: على سبيل المثال، ~50,000 دولار/سنة لما يصل إلى ~150 مليون طلب/شهر وفقًا لقائمة AWS Marketplace.

- متوسط قيمة العقد بناءً على 24 عملية شراء حقيقية: ~90,000 دولار/شهر-سنة.

الأفضل لـ:

المنظمات الكبيرة أو المؤسسات التي لديها أنظمة API واسعة النطاق (عامة، شريكة، داخلية)، حركة مرور عالية، وحاجة لحماية API كاملة الدورة، بما في ذلك الاكتشاف، الدفاع أثناء التشغيل، وتكامل DevSecOps.

8. أمن API من Imperva

يوفر أمن API من Imperva حماية شاملة لـ APIs العامة والخاصة والمخفية. يقدم رؤية مستمرة لكامل مجموعة APIs، ويكتشف ويصنف النقاط النهائية تلقائيًا، بينما يفرض سياسات قائمة على المخاطر ويراقب حركة مرور API الحية لاكتشاف وصد التهديدات.

الميزات الرئيسية:

- اكتشاف وتصنيف واجهات برمجة التطبيقات (API): تحديد جميع واجهات برمجة التطبيقات تلقائيًا (بما في ذلك غير الموثقة) عبر الخدمات المصغرة، البوابات، وبيئات السحابة.

- جرد واجهات برمجة التطبيقات بناءً على المخاطر: تصنيف واجهات برمجة التطبيقات حسب الحساسية، التعرض، والاستخدام، مما يتيح حماية ذات أولوية.

- فرض العقد والمخططات: ضمان توافق حركة مرور واجهات برمجة التطبيقات مع المواصفات المعلنة (OpenAPI/Swagger) وحظر النقاط النهائية غير المتوقعة.

- مراقبة حركة المرور وتحليلات التهديدات في الوقت الفعلي: مراقبة مستمرة لمكالمات واجهات برمجة التطبيقات، واكتشاف الشذوذ والانتهاكات (مثل استخراج البيانات، سوء استخدام منطق الأعمال)، والاندماج مع WAAP/WAF.

- خيارات نشر مرنة: متاحة كإدارة سحابية أو ذاتية، متوافقة مع بوابات واجهات برمجة التطبيقات الرئيسية (Kong، Azure APIM، Apigee)، وتدعم نشر الوكيل/العميل للبيئات الهجينة/الحافة.

الإيجابيات:

- تقدم حماية واجهات برمجة التطبيقات على مستوى المؤسسة تغطي الاكتشاف → تقييم المخاطر → الدفاع في الوقت الفعلي.

- تكامل عميق مع نظام Imperva الأوسع WAAP/WAF لحماية موحدة للويب وواجهات برمجة التطبيقات.

- المرونة في النشر (سحابة أو محلي) تناسب البيئات المنظمة أو الهجينة.

السلبيات:

- التسعير غير مدرج علنًا، مستهدف للنشر في المؤسسات مع ميزانية محتملة عالية.

- تعقيد عالي: قد يتطلب الإعداد والضبط (خاصة لمراقبة حركة المرور وفرض المخططات) فريق أمني/برمجي قوي.

- قدرات الاختبار “قبل النشر” التي تركز على المطورين أقل تأكيدًا مقارنة بالأدوات التي تركز على المطورين أولاً.

السعر:

- تسعير مخصص للمؤسسات (اتصل بالمبيعات)

- متاح كإضافة إلى Imperva Cloud WAF (جدار حماية تطبيقات الويب) أو كمنتج مستقل

الأفضل لـ:

المنظمات الكبيرة أو الصناعات المنظمة التي تمتلك أصول API واسعة (بما في ذلك APIs الشركاء العامة، الخدمات المصغرة الداخلية، وAPIs الطرف الثالث/التكامل) والتي تتطلب رؤية كاملة لدورة الحياة، فرض قائم على المخاطر، وحماية تشغيلية بدرجة الإنتاج.

9. APIsec

APIsec هي منصة اختبار أمان API مخصصة تتخصص في اكتشاف الثغرات واختبارها تلقائيًا للـ APIs. تركز على كشف العيوب القائمة على المنطق، التفويضات المكسورة، وسوء استخدام API بما يتجاوز الفحص القياسي للثغرات. تم تصميم المنصة للتكامل في خطوط CI/CD وتدعم الاختبار المستمر لنقاط نهاية API.

الميزات الرئيسية:

- إنشاء تلقائي لآلاف حالات الاختبار المصممة خصيصًا لهيكلية API معينة (عبر حاويات الماسح الضوئي) لاكتشاف الثغرات الأمنية.

- تغطية كاملة لأعلى 10 مخاطر أمنية في OWASP API، بما في ذلك عيوب منطق الأعمال (مثل BOLA، التخصيص الجماعي).

- تكامل اختبار مستمر: تشغيل الفحوصات كجزء من CI/CD، إنشاء تذاكر تلقائيًا للنتائج، وتقديم تقارير مفصلة لفرق التطوير/الأمن.

- يدعم مواصفات نقاط نهاية API (OpenAPI/Swagger، مجموعات Postman) ويقدم خيارات عرض/تقييم مجانية.

- عملية انضمام ودية للمطورين ولوحة تحكم لرؤية وضع أمان API. يلاحظ المراجعون سهولة التكامل.

الإيجابيات:

- يركز بشكل كامل على اختبار أمان API، ويقدم عمقًا في اكتشاف عيوب منطق API.

- تكامل قوي مع خطوط DevSecOps: مثالي للفرق التي ترغب في تحويل أمان API إلى اليسار.

- مستويات تسعير شفافة عند مستويات الاستخدام المنخفضة، مما يساعد الفرق الصغيرة على التقييم دون حاجز تكلفة المؤسسة.

السلبيات:

- النطاق أضيق من منصات أمان API الكاملة للحياة — يركز بشكل أساسي على الاختبار، أقل على حماية وقت التشغيل أو اكتشاف APIs الظلية.

- منحنى تعلم حاد للتكوين المتقدم.

- قد يفتقر إلى بعض ميزات المؤسسة (مراقبة الشذوذ في وقت التشغيل، إدارة حركة مرور API الكبيرة) مقارنة بالموردين الأكبر.

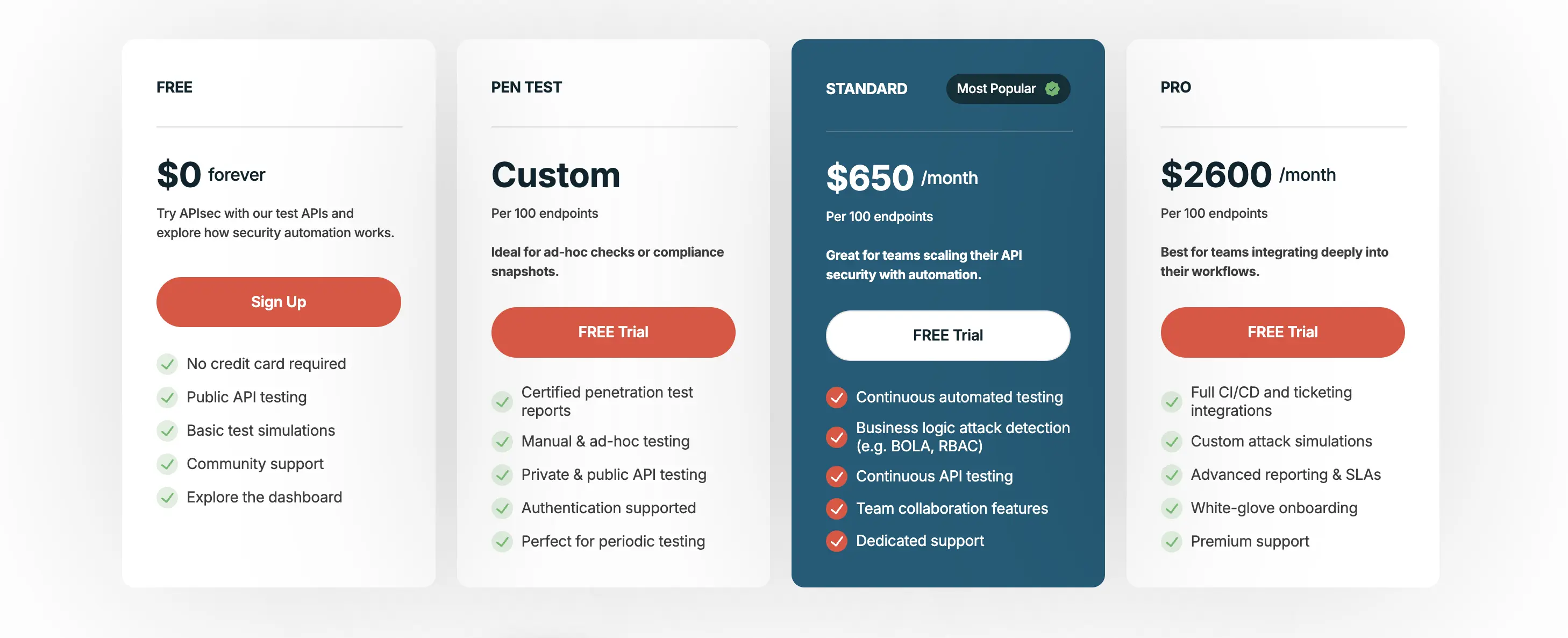

السعر:

- الطبقة المجانية: مجانية للاستخدام الأساسي.

- الإصدار القياسي: 650 دولار أمريكي/شهريًا لكل 100 نقطة نهاية

- الإصدار الاحترافي: 2,600 دولار أمريكي/شهريًا لكل 100 نقطة نهاية

الأفضل لـ:

فرق التطوير والأمن متوسطة الحجم التي ترغب في دمج فحص الثغرات الأمنية في واجهات برمجة التطبيقات واكتشاف العيوب المنطقية في عمليات CI/CD، دون الحاجة إلى بنية تحتية كاملة لحماية واجهات برمجة التطبيقات في وقت التشغيل.

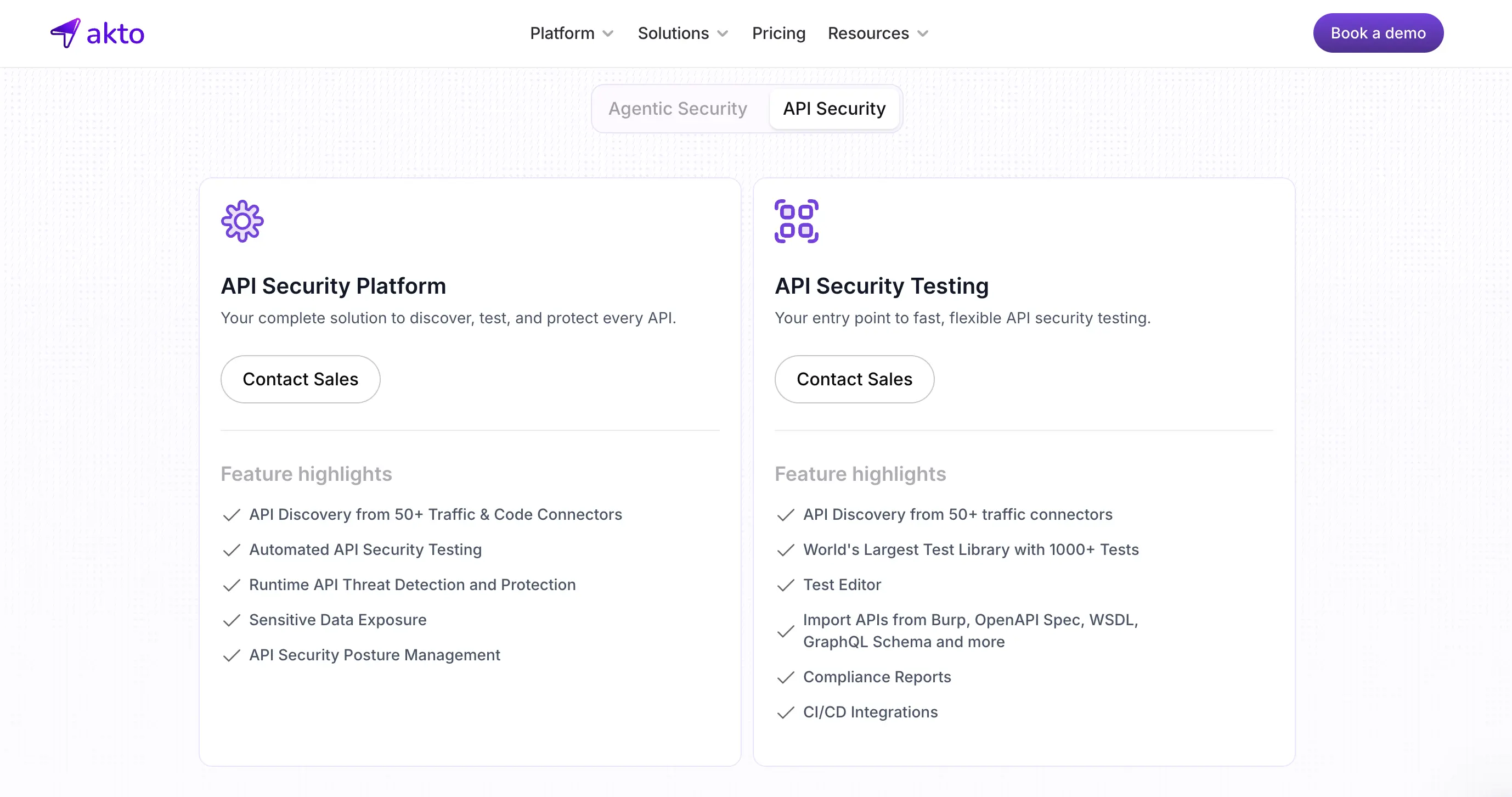

10. أداة أكتو لأمن واجهات برمجة التطبيقات

أكتو هي منصة حديثة لأمن واجهات برمجة التطبيقات مصممة للفرق التي ترغب في دمج اكتشاف الثغرات الأمنية عبر دورة حياة واجهات برمجة التطبيقات، بدءًا من الاكتشاف والاختبار إلى مراقبة الوضع في وقت التشغيل. تركز على الجرد المستمر لواجهات برمجة التطبيقات، الاختبارات الآلية، ودمج سير العمل في CI/CD.

الميزات الرئيسية:

- اكتشاف وجرد واجهات برمجة التطبيقات: يكتشف تلقائيًا واجهات برمجة التطبيقات العامة، الخاصة، الداخلية، والشريكة (بما في ذلك واجهات برمجة التطبيقات الظلية أو الزومبي) باستخدام أكثر من 50 موصل للمرور والرمز.

- اختبار أمني مستمر لواجهات برمجة التطبيقات: يستخدم مكتبة كبيرة (أكثر من 1000 اختبار) لاكتشاف مخاطر OWASP API Top 10، المصادقة المكسورة، العيوب المنطقية في الأعمال، إلخ، مدمجة في CI/CD.

- مراقبة وضع واجهات برمجة التطبيقات في وقت التشغيل: يتتبع واجهات برمجة التطبيقات المكشوفة، الأخطاء في التكوين، كشف البيانات الحساسة، وتسجيل المخاطر بناءً على أنماط المرور والثغرات الأمنية.

- دمج DevSecOps: يتكامل بسهولة مع خطوط تطويرك، يدعم REST، GraphQL، gRPC، وSOAP، ويدعم كل من الاختبار المسبق والاختبار في وقت التشغيل.

الإيجابيات:

- يمكّن تغطية واسعة لأمان API (الاكتشاف + الاختبار + الوضعية) بدلاً من مجرد جزء واحد.

- مناسب للمطورين وفرق CI/CD: ملائم جيد للفرق التي ترغب في تضمين أمان API مبكرًا.

- التركيز الشفاف على أنواع API الحديثة (GraphQL، gRPC) وعيوب منطق الأعمال.

السلبيات:

- تركيز أقل على تحليلات التشغيل واسعة النطاق للمؤسسات مقارنة بأعلى البائعين.

- قد تتطلب الأسعار والطبقات عرض أسعار أو عقد مخصص للاستخدام الكبير.

- كوافد جديد نسبيًا، هناك عدد أقل من المراجع الكبيرة للمؤسسات القديمة مقارنة بالبائعين الأكبر.

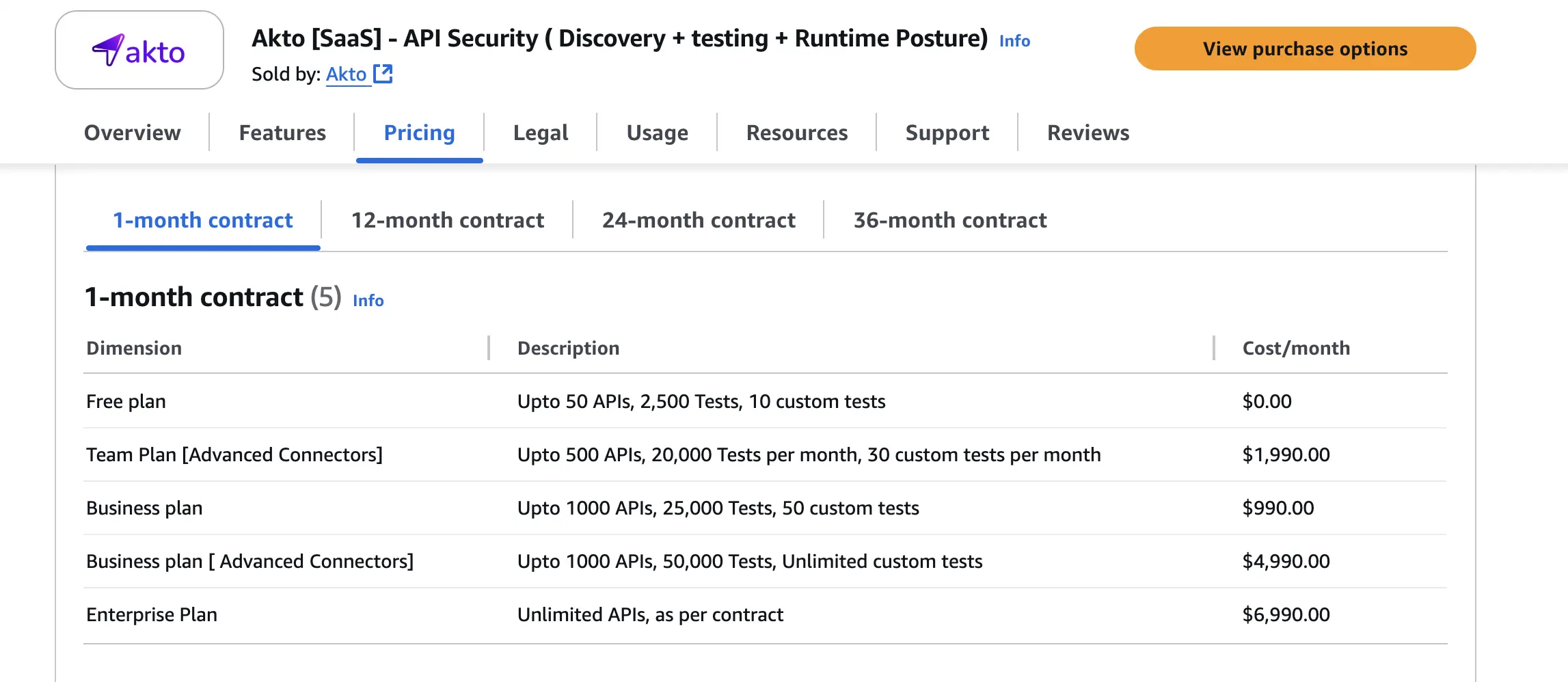

السعر:

- الطبقة المجانية متاحة؛ تستخدم نموذجًا قائمًا على الاستخدام/الترخيص عبر الأسواق (SaaS) لكل عقد.

- خطة الفريق [الموصلات المتقدمة] :

- $1,990/شهريًا

- حتى 500 API، 20,000 اختبار شهريًا، 30 اختبار مخصص شهريًا

- خطة الأعمال :

- $990/شهريًا

- حتى 1000 API، 25,000 اختبار، 50 اختبار مخصص

- خطة الأعمال [الموصلات المتقدمة]

- $4,990/شهريًا

- حتى 1000 API، 50,000 اختبار، اختبارات مخصصة غير محدودة

- خطة المؤسسة :

- $6,990/شهريًا.

- API غير محدودة، حسب العقد

الأفضل لـ:

فرق التطوير، DevSecOps، وفرق الأمان المتوسطة الحجم التي تبحث عن اختبار أمان API المدمج ورؤية مستمرة لوضعية API دون الاستثمار في حلول المؤسسات الكبيرة فقط.

احمِ واجهات برمجة التطبيقات الخاصة بك من المهاجمين باستخدام Plexicus ASPM (إدارة وضعية أمان التطبيقات).

أصبح أمان واجهات برمجة التطبيقات (API) أمرًا بالغ الأهمية مؤخرًا في التطبيقات الحديثة التي تحتوي على واجهات برمجة التطبيقات للتواصل مع التطبيقات الأخرى، سواء كانت للاستخدام الداخلي أو للاستخدام الخارجي.

ومع ذلك، فإن أدوات أمان واجهات برمجة التطبيقات الشائعة يمكنها فقط اكتشاف الثغرات في واجهات برمجة التطبيقات؛ بينما سطح الهجوم يتجاوز ذلك.

Plexicus ASPM يسد هذه الفجوة الحرجة من خلال تأمين واجهات برمجة التطبيقات الخاصة بك، ولكنه أيضًا يوحد أمان واجهات برمجة التطبيقات، واكتشاف الأسرار، وفحص التبعيات، وأمان البنية التحتية كرمز، ومعالجة الذكاء الاصطناعي في مكان واحد لجعل أمان التطبيقات شاملاً بدلاً من استخدام أداة أمان التطبيقات المنعزلة.

هل أنت جاهز لتأمين تطبيقك من البداية إلى النهاية؟ ابدأ Plexicus ASPM مجانًا