Top 10 des outils SAST en 2025 | Meilleurs analyseurs de code et audit de code source

Comparez les meilleurs outils SAST en 2025. Avantages, inconvénients, prix et cas d'utilisation des principaux analyseurs de code et plateformes d'audit de code source

Voici les 10 meilleurs outils SAST pour un développement sécurisé en 2025

Le test de sécurité des applications statiques (SAST) est une partie clé de la sécurité des applications modernes. Plus de 70 % des applications présentent au moins une faille de sécurité, donc l’audit du code source est désormais indispensable pour les équipes de développement.

Il existe des dizaines d’outils SAST sur le marché, allant de l’open-source aux solutions de niveau entreprise. Le défi est : Quel outil SAST est le meilleur pour votre équipe ?

Pour vous aider à naviguer parmi ces options, ce guide compare les meilleurs outils SAST pour 2025, y compris des solutions gratuites et d’entreprise. Ainsi, vous pouvez faire un choix éclairé pour les besoins de votre équipe.

Que sont les outils SAST ?

Les outils de test de sécurité des applications statiques (SAST) analysent le code source d’une application sans l’exécuter. En savoir plus sur le concept de SAST ici.

L’outil SAST peut découvrir des vulnérabilités telles que :

- Vulnérabilités d’injection SQL

- Secret exposé (clés API, mots de passe)

- Vulnérabilités de script intersite (XSS)

- Utilisation d’un algorithme cryptographique non sécurisé.

Les analyses SAST détectent les vulnérabilités sans exécuter l’application, contrairement à DAST, qui vérifie la sécurité pendant que l’application est en cours d’exécution. Cela signifie que SAST peut détecter les problèmes plus tôt dans le cycle de vie du développement logiciel, permettant ainsi aux développeurs de corriger les problèmes avant le déploiement.

SAST vs. DAST : Principales différences

| Fonctionnalité | Outils SAST | Outils DAST |

|---|---|---|

| Point d’analyse | Code source, binaires (statique) | Application en cours d’exécution (dynamique) |

| Quand utilisé | Tôt dans le SDLC (avant déploiement) | Après la construction, en cours d’exécution |

| Exemples | SonarQube, Semgrep, Plexicus ASPM | OWASP ZAP, Burp Suite |

| Force | Prévient les vulnérabilités avant la sortie | Expose les vecteurs d’attaque réels |

| Limitation | Peut générer des faux positifs | Peut manquer des défauts logiques cachés |

La meilleure pratique de sécurité est de combiner SAST et DAST pour sécuriser l’application.

En un coup d’œil : Tableau de comparaison des outils SAST

Voici notre liste sélectionnée des meilleurs outils SAST à surveiller en 2025.

| Outil | Type | Tarification | Idéal pour |

|---|---|---|---|

| Plexicus ASPM | ASPM (y compris SAST) | Gratuit 30 jours, niveau payant à partir de : 50 $/développeur | Équipes ayant besoin de gestion unifiée de la posture de sécurité avec SAST intégré |

| SonarQube | Open-source / Entreprise | Gratuit (Communauté), Entreprise ~150 $+/développeur/an | Combinaison de qualité de code + règles de sécurité |

| Checkmarx One | Cloud Entreprise | Tarification entreprise (basée sur devis) | Grandes entreprises avec environnements fortement réglementés |

| Veracode | SaaS | Tarification entreprise (basée sur devis) | Entreprises nécessitant une conformité pilotée par des politiques |

| Fortify (OpenText) | Entreprise | À partir de ~25k $/an | Industries réglementées, SAST sur site |

| Semgrep | Open-source | Gratuit, Équipe payante ~2400 $/an | Développeurs nécessitant une analyse rapide basée sur des règles CI/CD |

| Snyk Code | Cloud | Gratuit (de base), Payant à partir de ~50 $/mois/développeur | Équipes de développement modernes souhaitant un SAST assisté par IA |

| GitLab SAST | CI/CD intégré | Gratuit (de base), Ultimate ~29 $/utilisateur/mois | Équipes utilisant déjà les pipelines GitLab |

| Codacy | Cloud / SaaS | Gratuit (open source), Pro ~15 $/développeur/mois | Petites à moyennes équipes automatisant les revues de code + SAST |

| ZeroPath | SAST alimenté par IA | Tarification non publique (devis personnalisé) | Équipes recherchant une analyse statique augmentée par IA avec des flux de travail modernes |

Pourquoi nous écouter ?

Nous avons déjà aidé des organisations comme Ironchip, Devtia, Wandari, etc. à sécuriser leur application avec SAST, le scan des dépendances (SCA), IaC, et le scanner de vulnérabilités API.

Voici ce qu’un de nos clients a partagé :

Plexicus a révolutionné notre processus de remédiation ; notre équipe économise des heures chaque semaine ! - Alejandro Aliaga, CTO Ontinet

Les meilleurs outils SAST en 2025

Voici notre liste des meilleurs outils SAST. Pour chacun, nous partageons les avantages, les inconvénients et les meilleurs cas d’utilisation pour vous aider à décider quel outil correspond à vos besoins. Les détails sont ci-dessous :

1. Plexicus ASPM (intégré avec SAST)

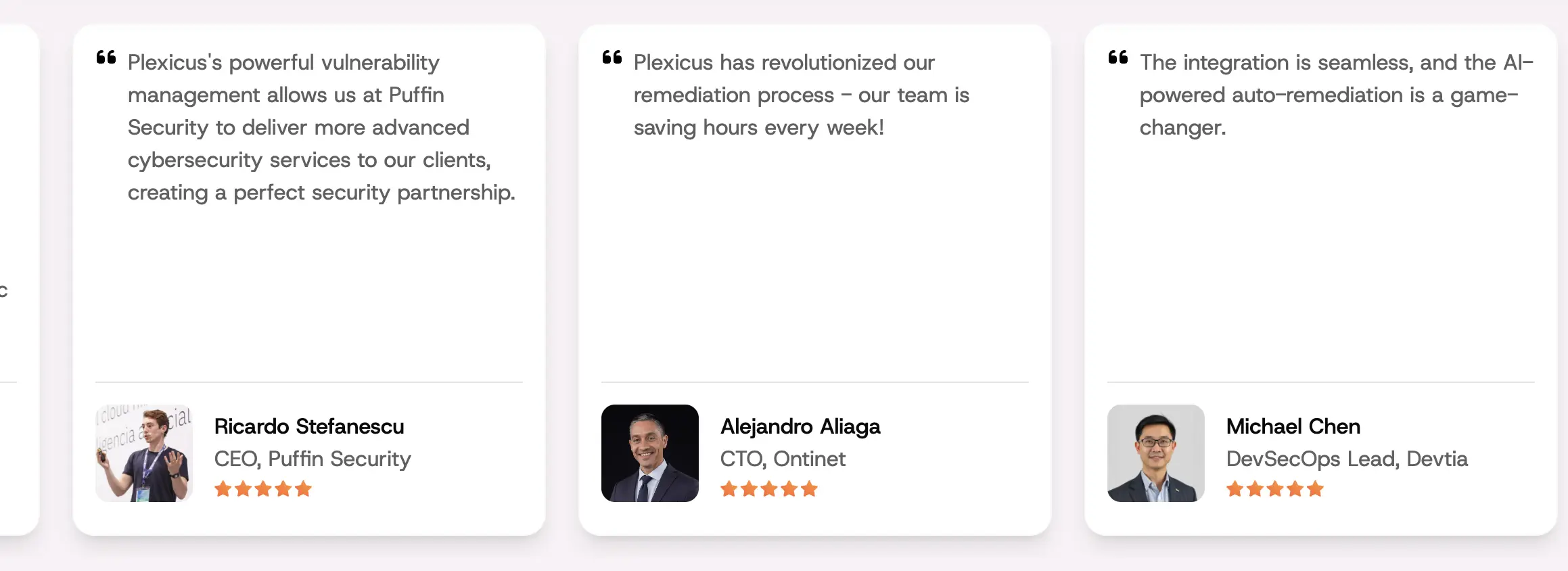

Plexicus ASPM est une plateforme de gestion de la posture de sécurité des applications qui regroupe plusieurs outils de sécurité en un seul flux de travail. Elle inclut SAST, l’analyse des composants logiciels (SCA), un scanner de vulnérabilités API, le scan de l’infrastructure en tant que code (IaC), et la détection de secrets.

Contrairement aux outils autonomes, Plexicus aide les organisations à gérer les vulnérabilités de bout en bout : détection, priorisation et auto-remédiation avec l’IA.

Points forts :

- Moteur SAST intégré pour les vulnérabilités de code

- Inclut également SCA (Analyse de la Composition Logicielle), détection de secrets, analyse de mauvaise configuration, et scanner de vulnérabilités API.

- S’intègre directement avec GitHub, GitLab, BitBucket, GitTea, et les pipelines CI/CD

- Priorise les vulnérabilités en fonction du risque réel.

- Offre une remédiation alimentée par l’IA pour résoudre les problèmes plus rapidement

- Aide à la génération de rapports de conformité (PCI-DSS, SOC2, HIPAA).

Avantages :

- Plateforme unifiée (SAST, SCA, Détection de Secrets, Détection de mauvaise configuration, Scanner de vulnérabilités API en un seul endroit)

- Forte concentration sur l’expérience développeur

- Surveillance continue à travers le code, les conteneurs et le cloud

Inconvénients :

- Pas un outil SAST autonome

- Axé sur l’entreprise, meilleure valeur lorsqu’il est utilisé à travers une organisation, pas seulement par des développeurs individuels

Prix :

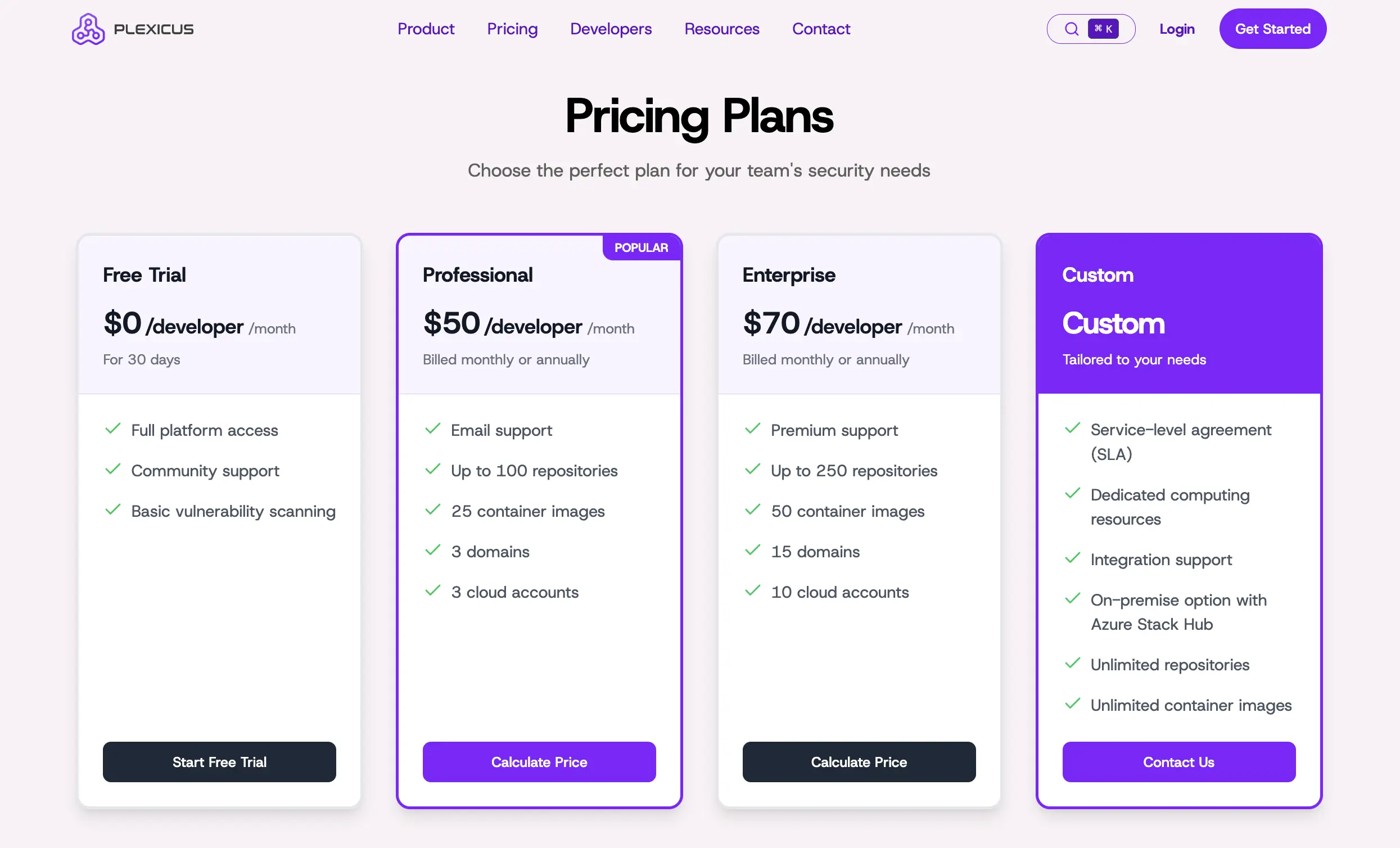

- Essai gratuit de 30 jours

- Niveau payant à partir de 50 $/développeur.

- Plan personnalisé pour les entreprises

Idéal pour : Les équipes qui ont besoin de plus qu’un outil SAST, une sécurité complète des applications dans un seul flux de travail

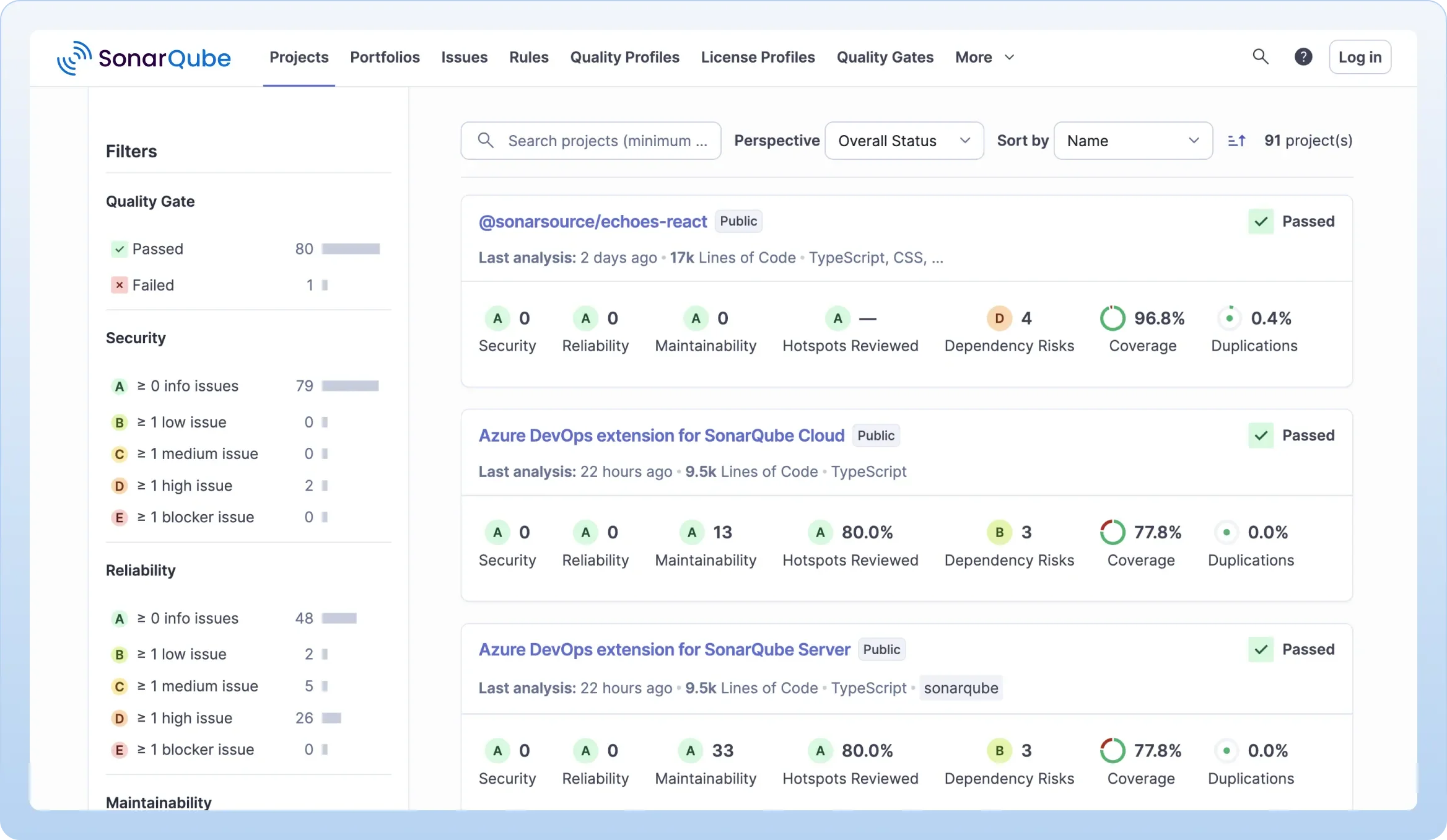

2. SonarQube

SonarQube est l’un des analyseurs de code open-source. Il a commencé comme un outil de qualité de code et s’est étendu à un outil de sécurité. Il prend en charge plus de 30 langues et s’intègre à un pipeline CI/CD.

Avantages :

- Forte communauté de soutien

- Excellent pour combiner qualité du code + sécurité

Inconvénients :

- La version gratuite a des règles de sécurité limitées.

- Édition entreprise requise pour des capacités SAST avancées

- Peut générer du bruit dans de grandes bases de code

Prix :

- Gratuit (édition communautaire)

- Entreprise à partir de ~150 $/an par développeur.

Idéal pour : Les équipes qui souhaitent combiner qualité du code et audit du code source en un seul outil.

3. Checkmarx One

La plateforme Appsec cloud native Checkmarx One avec SAST, SCA et IaC avancés. Connue pour sa couverture de conformité, populaire dans les industries réglementées.

Avantages :

- Forte adoption par les entreprises

- Couverture approfondie des vulnérabilités

- Intégration forte de la conformité (HIPAA, PCI)

- Couverture multi-technologies (Java, .NET, Python, JavaScript, Go, etc.).

Inconvénients :

- Coûteux pour les petites équipes

- Courbe d’apprentissage plus raide

- Déploiement plus lourd comparé aux outils plus récents

Prix : Plans d’entreprise uniquement

Idéal pour : Entreprises avec des exigences strictes de conformité (finance, santé, gouvernement).

4. Veracode

Veracode est une plateforme de test de sécurité des applications basée sur SaaS. Sa force réside dans la gouvernance et le reporting basés sur des politiques, ce qui la rend adaptée aux organisations ayant des besoins stricts en matière de conformité.

Avantages :

- Livraison SaaS (pas de configuration complexe).

- Flux de travail et gestion des risques basés sur des politiques.

- Évolutif pour les grandes équipes mondiales.

Inconvénients :

- Coût élevé par rapport aux alternatives open-source.

- Personnalisation limitée par rapport aux solutions auto-hébergées.

- Certains rapports de conseils de remédiation plus lents.

Prix :

- Tarification d’entreprise personnalisée (niveau premium).

Idéal pour : Les entreprises priorisant la gouvernance, la conformité et l’application des politiques.

5. Fortify

Fortify (anciennement Micro Focus, maintenant OpenText) offre SAST sur site et dans le cloud avec une intégration profonde dans l’écosystème logiciel d’entreprise.

Avantages :

- Bon pour les applications complexes

- Décennies de crédibilité d’entreprise

- Fonctionnalités de conformité solides

- Prise en charge d’un large éventail de langages de programmation.

Inconvénients :

- Innovation plus lente par rapport aux concurrents

- Interface utilisateur obsolète

- Licence coûteuse

Prix :

- Tarification d’entreprise, devis personnalisé

Idéal pour : Les grandes entreprises dans des secteurs fortement réglementés

6. Semgrep

Semgrep est un outil SAST léger et open-source connu pour ses analyses de sécurité basées sur des règles et sa facilité d’intégration avec les workflows CI/CD.

Avantages :

- Analyses rapides et légères.

- Version gratuite avec une communauté OSS active.

- Règles hautement personnalisables

- Intégration avec GitHub Actions

Inconvénients :

- Nécessite l’écriture de règles pour des cas d’utilisation avancés

- Fonctionnalités de gouvernance d’entreprise limitées.

- Peut manquer des vulnérabilités en dehors des règles définies.

- Peut manquer des vulnérabilités complexes comparé aux outils SAST de niveau entreprise

Idéal pour : Les équipes ayant besoin d’un analyseur de code léger et personnalisable.

7. Synk Code

Snyk Code fait partie de la plateforme de sécurité orientée développeur de Snyk. Intègre l’IA pour aider à l’analyse des vulnérabilités. Sa force réside dans sa convivialité pour les développeurs, avec des corrections rapides et des intégrations IDE.

Avantages :

- Scanner de vulnérabilités assisté par IA

- Intégration étroite avec les IDE (VS Code, JetBrains, etc.).

- Forte intégration avec les flux de travail des développeurs

Inconvénients :

- Quelques faux positifs sur les analyses avancées

- Coûteux pour les équipes à grande échelle

- La version gratuite a des limitations.

Tarification :

- Gratuit (basique).

- Plan d’équipe : ~23 $/mois par utilisateur.

- Entreprise : tarification personnalisée.

Idéal pour : Équipes axées sur le développement utilisant des stacks modernes.

8. GitLab SAST

GitLab propose un SAST intégré dans le plan payant, rendant l’intégration fluide dans le CI/CD. L’avantage est la simplicité ; les analyses de sécurité sont natives et nécessitent une configuration minimale.

Avantages :

- Intégré dans GitLab CI/CD

- Intégration fluide

- Support large de langages

Inconvénients :

- Uniquement pour les utilisateurs de GitLab

- Moins personnalisable que les outils autonomes

Tarification :

- Gratuit avec analyse basique

- Les fonctionnalités d’analyse et de gestion de niveau entreprise ne sont disponibles que dans Ultimate.

Idéal pour : Équipe déjà construite dans un environnement GitLab, y compris CI/CD

9. Codacy

Codacy est une plateforme de qualité et de sécurité du code qui fournit une analyse statique, une couverture de test et des vérifications de sécurité. Elle prend en charge plus de 40 langues et s’intègre avec certains SCM comme Github, GitLab, BitBucket.

Avantages :

- Facile à configurer

- Bon reporting et tableau de bord

- Automatise les revues de code + audits

- Disponible pour auto-hébergement

Inconvénients :

- Pas aussi avancé dans la profondeur des vulnérabilités que les SAST d’entreprise.

- Fonctionnalités de conformité d’entreprise limitées

Prix :

- Gratuit (Auto-hébergé)

- À partir de ~21$/mois pour plus de fonctionnalités

- Idéal pour : Les équipes qui ont besoin de qualité de code + SAST léger ensemble

10. ZeroPath

ZeroPath est un outil SAST augmenté par l’IA conçu pour les bases de code polyglottes d’aujourd’hui (mélangeant différents langages de programmation). ZeroPath utilise des modèles ML pour améliorer la précision et réduire les faux positifs.

Il s’intègre parfaitement dans les workflows CI/CD, permettant à l’équipe d’ingénierie de construire des applications sécurisées sans ralentir la livraison.

Avantages :

- Détection alimentée par l’IA/ML avec moins de faux positifs.

- Interface utilisateur moderne et conviviale pour les développeurs.

- Intégrations CI/CD solides.

Inconvénients :

- Acteur relativement nouveau (moins d’adoption par les entreprises).

- Communauté plus petite comparée aux outils plus anciens.

Prix :

- Le prix du cloud commence à environ 20 $ par développeur/mois.

Idéal pour : Les équipes d’ingénierie à la recherche d’une analyse de code statique de nouvelle génération, pilotée par l’IA.

Sécurisez votre application avec Plexicus ASPM.

La plupart des équipes aujourd’hui ont besoin de plus qu’une simple analyse de code statique pour trouver des vulnérabilités. Elles ont besoin d’une approche plus holistique incluant les dépendances, l’infrastructure et le runtime dans un seul workflow.

Plexicus comble ces lacunes critiques en intégrant SAST, SCA, orchestration DAST, analyse IaC et remédiation alimentée par l’IA dans une seule plateforme ASPM conviviale pour les développeurs. Au lieu de jongler avec plusieurs outils

Prêt à trouver des vulnérabilités dans votre application ? Commencez Plexicus gratuitement dès aujourd’hui.