Meilleurs outils de sécurité API en 2025 : Protégez vos API contre les vulnérabilités

Découvrez les meilleurs outils de sécurité API pour détecter les vulnérabilités, arrêter les attaques API et protéger vos applications avec des analyses et tests avancés.

Les API (interfaces de programmation d’applications) sont devenues l’épine dorsale des applications modernes, alimentant tout, des applications mobiles, des interfaces web, des microservices et des intégrations tierces.

Alors que les organisations adoptent des architectures cloud, SaaS et microservices, le nombre d’API exposées continue de croître de manière exponentielle. Cette expansion rapide crée plus de points d’entrée pour les attaquants, faisant de la sécurité des API l’un des aspects les plus critiques de la protection des applications aujourd’hui.

Les conséquences sont significatives ; le coût de telles violations n’est pas seulement théorique. Selon une étude récente, le coût moyen d’une violation de données résultant d’une vulnérabilité API est estimé à environ 3,92 millions de dollars.

Imaginez un avenir où vos applications web fonctionnent parfaitement sans interruptions dues à des violations de sécurité. Imaginez la confiance de votre équipe lors du lancement de nouvelles fonctionnalités, sachant que vos API sont fortifiées contre les vulnérabilités. Ce guide vous aidera à atteindre cet état final en explorant les 10 meilleurs outils de scan de sécurité API, détaillant leurs avantages, inconvénients, prix et meilleurs cas d’utilisation.

Avant de plonger dans nos recommandations, explorons pourquoi des outils de sécurité API robustes sont devenus indispensables. Pour plus de conseils sur la sécurisation de vos API ou applications web, consultez le blog Plexicus.

Besoin d’outils de sécurité API pour sécuriser votre application ?

Si vous utilisez des API pour développer votre entreprise, que ce soit pour l’adoption numérique, l’intégration de partenaires ou l’accès client, vos applications deviennent plus exposées. Dans ces cas, les outils de sécurité API sont essentiels. Les mauvaises configurations peuvent entraîner :

- Exposition des données (par exemple, fuite de PII client)

- Authentification défaillante (attaquants se faisant passer pour des utilisateurs)

- Attaques par injection (SQLi, injection de commande, etc.)

- Abus de logique métier (contournement des limites ou contrôles)

Les bons outils de scan de sécurité API peuvent vous aider à détecter les vulnérabilités tôt et à protéger vos API contre les attaquants.

Pourquoi nous écouter ? Avant de passer en revue nos meilleurs choix d’outils, voici pourquoi notre expertise est importante :

Nous avons aidé des centaines d’équipes DevSecOps à sécuriser leurs applications, API et infrastructures.

Notre plateforme Application Security Posture Management (ASPM) unifie SAST, SCA, sécurité API, détection de secrets, et sécurité cloud en un seul endroit. Fiable par les équipes d’ingénierie et de sécurité dans le monde entier, Plexicus aide les organisations à gagner du temps, réduire les faux positifs et remédier aux problèmes plus rapidement avec des correctifs assistés par IA.

Tableau de comparaison rapide

| Outil | Description | Tarification | Idéal Pour | Avantages | Inconvénients |

|---|---|---|---|---|---|

| Plexicus ASPM | Plateforme unifiée couvrant la sécurité API, code, dépendance, cloud/IaC avec remédiation pilotée par l’IA. | Tarification personnalisée; 50 $/développeur/mois; essai gratuit de 30 jours | Équipes nécessitant une sécurité tout-en-un (API + code + cloud) | Large couverture, la remédiation IA réduit le travail manuel | Complexe pour les besoins uniquement API |

| Salt Security | Sécurité du cycle de vie complet de l’API alimentée par l’IA, axée sur la protection en temps réel et la découverte d’API fantômes. | Entreprise uniquement; de 36K $ à 100K+ $/an | Grandes entreprises avec des besoins de gouvernance et de protection en temps réel | Détection de menaces en temps réel forte, identification d’API fantômes | Tarification entreprise; complexité d’installation |

| 42Crunch | Sécurité API de bout en bout avec audit de contrat, micro-pare-feu en temps réel, centré sur le développeur. | Niveau gratuit; payant à partir de 15 $/utilisateur/mois; tarification entreprise personnalisée | Équipes de développement visant une sécurité API anticipée | Couverture du cycle de vie complet; réduit les faux positifs | Fonctionnalités avancées en temps réel plus coûteuses |

| Akamai API Security | Plateforme de protection API complète, de la découverte à l’exécution, avec une échelle mondiale. | Tarification entreprise personnalisée | Grandes entreprises avec des API à haut volume | Complet, support Gen AI/LLM | Tarification entreprise; déploiement complexe |

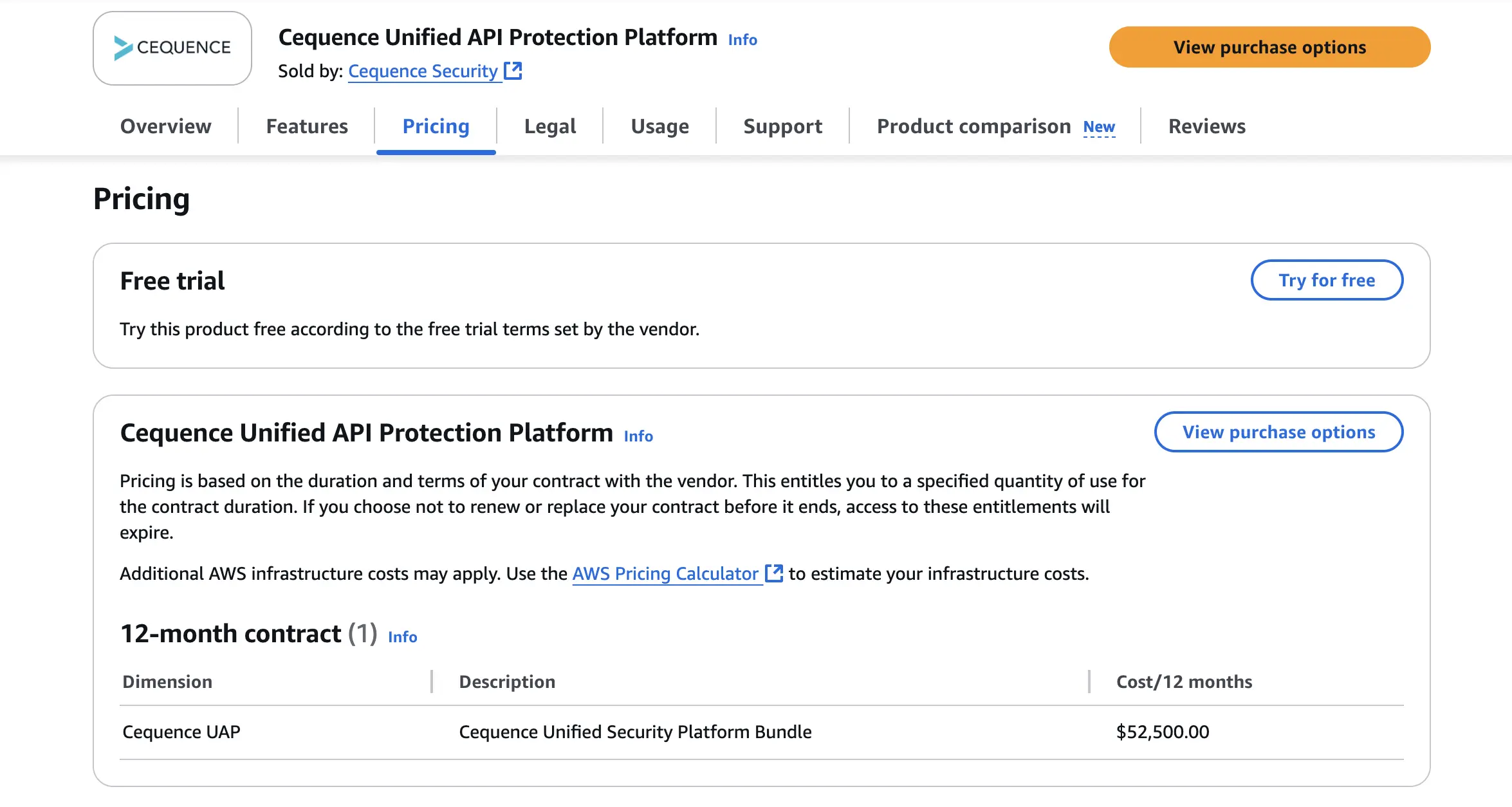

| Cequence Unified API Protection | Sécurité du cycle de vie API incluant la découverte, la conformité, la détection de menaces en temps réel. | Tarification personnalisée; environ 52,5K $/an pour 5M appels API | Grandes organisations avec des écosystèmes API complexes et conformité | Cycle de vie complet, détection d’API fantômes | Coûteux; effort de déploiement significatif |

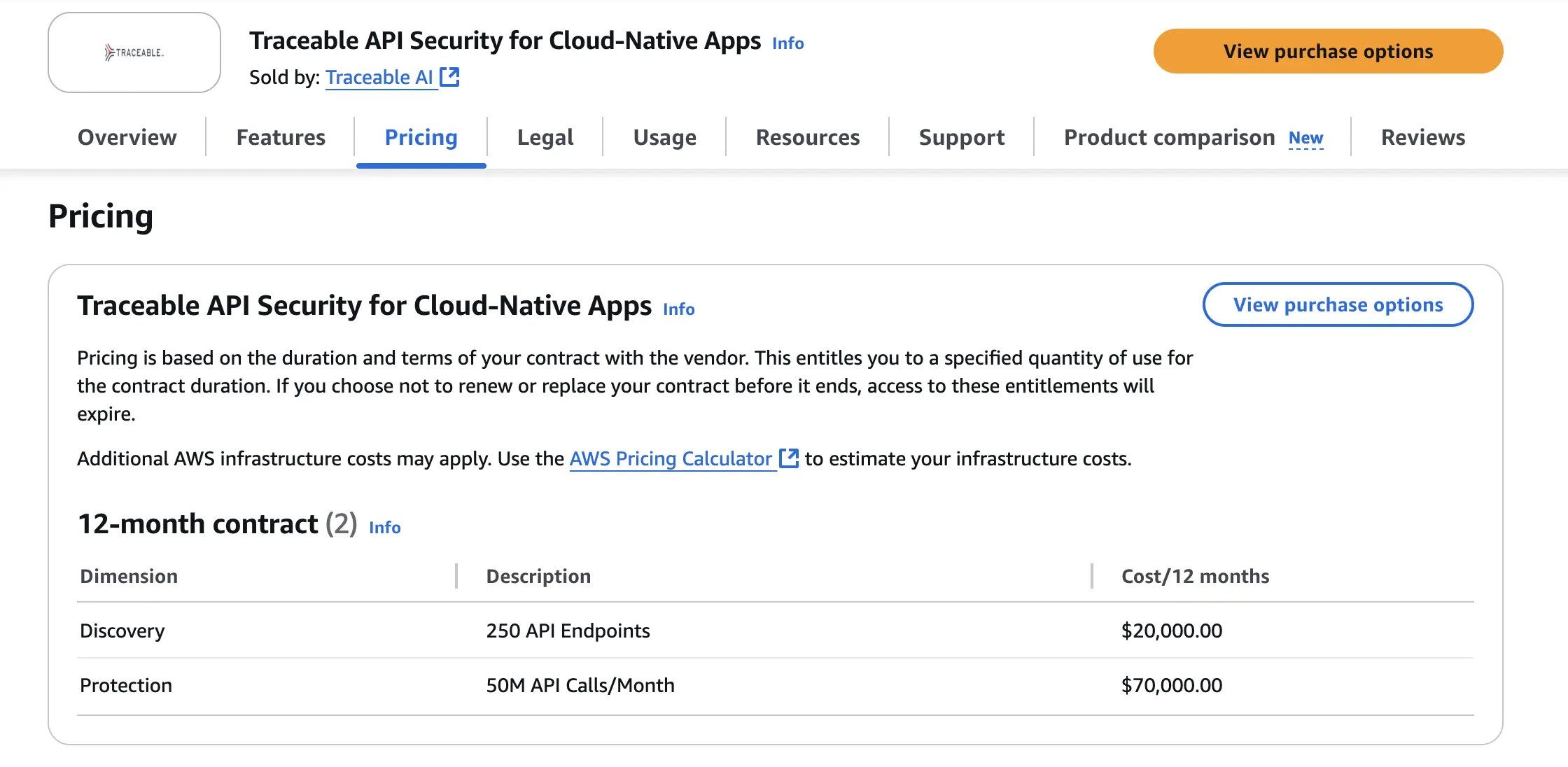

| Traceable API Security | Sécurité API alimentée par IA/ML avec gestion de la posture, tests contextuels, défense en temps réel. | Tarification personnalisée; niveaux de 20K $-70K $/mois | Grandes organisations avec des domaines API étendus et à fort trafic | Analytique comportementale, détection pilotée par l’IA | Coût élevé; configuration complexe |

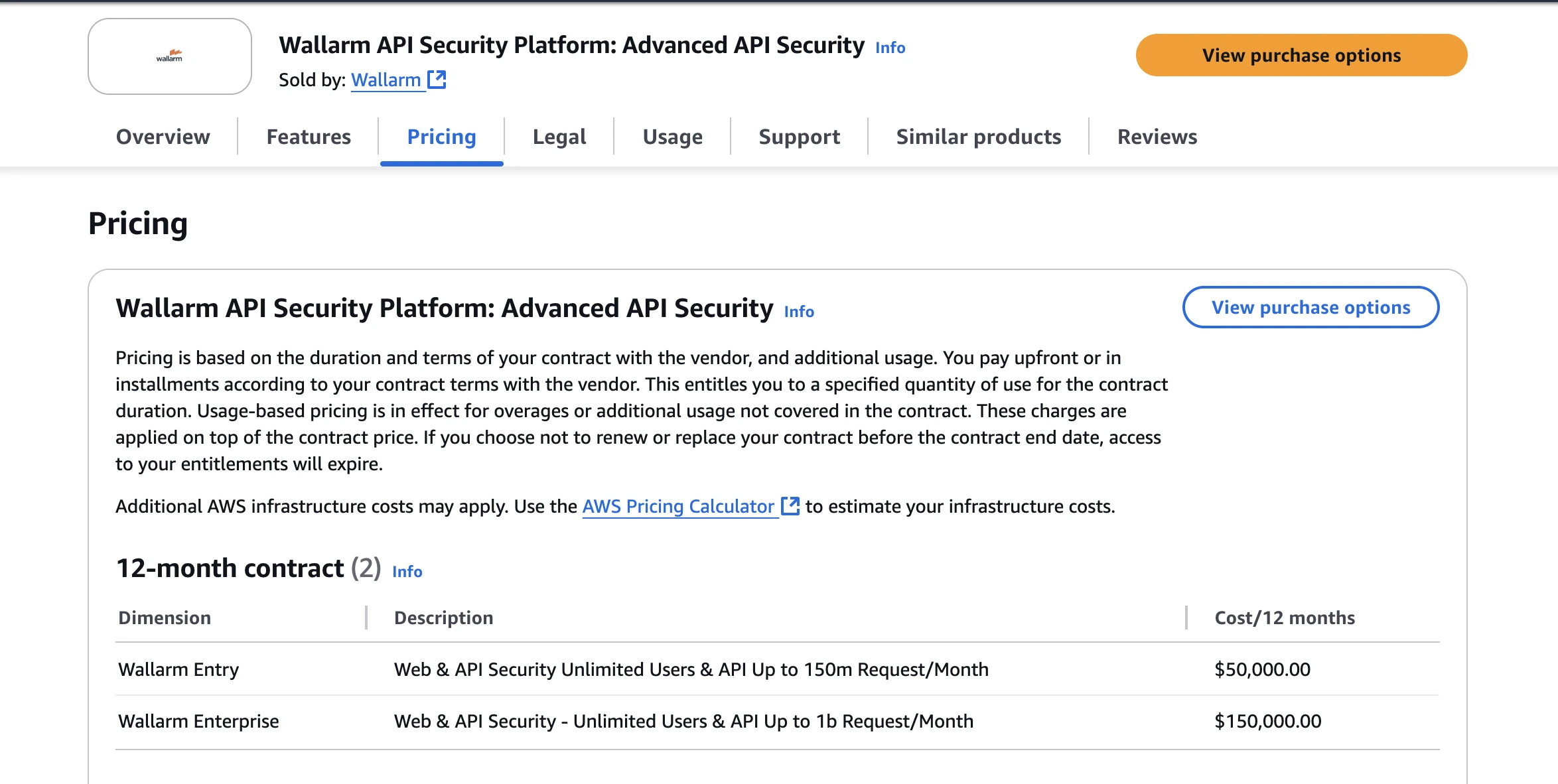

| Wallarm | Sécurité API native cloud couvrant la découverte, les tests, la protection en temps réel. | Niveau gratuit; entreprise à partir de ~50K $/an | Grandes ou entreprises avec des API diversifiées | Supporte les protocoles modernes, évolutif | Tarification entreprise, configuration complexe |

| Imperva API Security | Découverte d’API, classification, application basée sur les risques, surveillance en temps réel intégrée avec WAF. | Tarification personnalisée; focus entreprise | Industries réglementées avec des API grandes et complexes | Intégration profonde avec WAAP/WAF, déploiement flexible | Complexité d’installation; moins axé sur les tests anticipés |

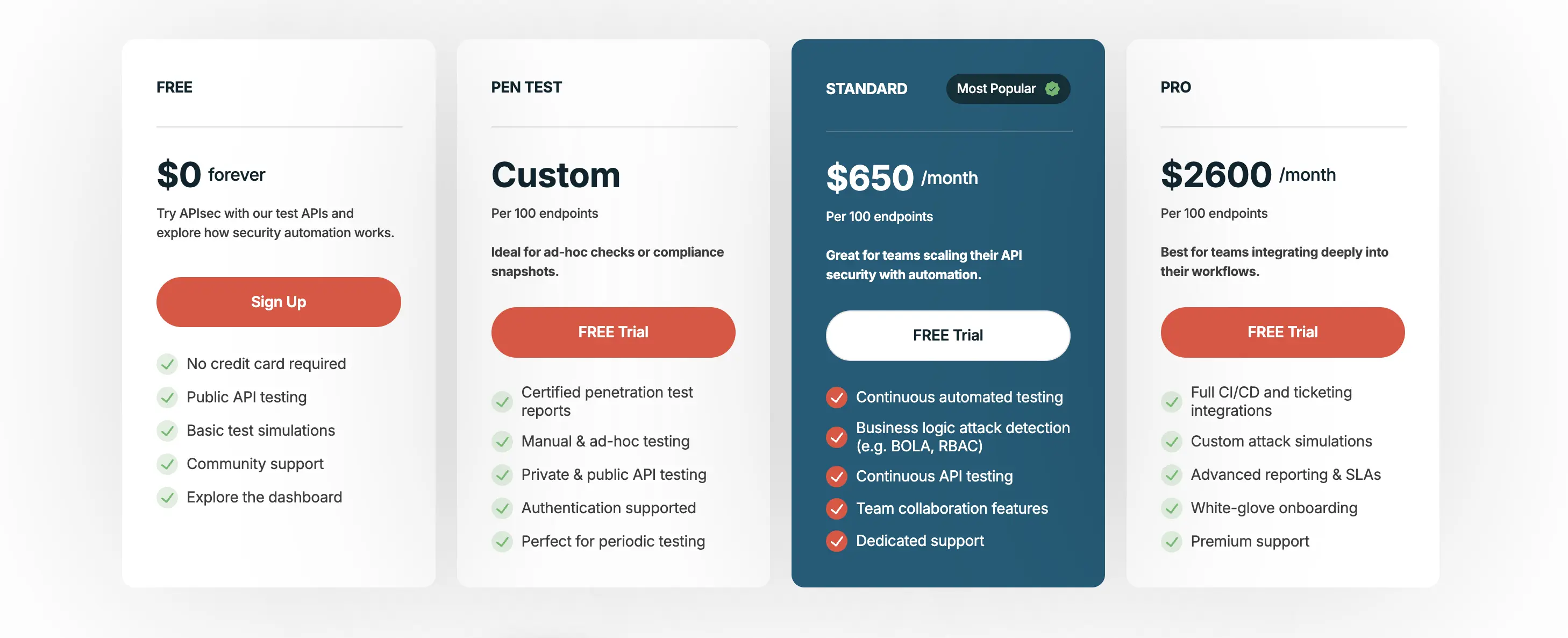

| APIsec | Test automatisé de vulnérabilités API axé sur les défauts logiques, intégré dans CI/CD. | Niveau gratuit; 650 $-2,600 $/mois | Équipes de développement/moyennes nécessitant des tests anticipés | Détection forte de défauts logiques, convivial pour les développeurs | Protection en temps réel limitée |

| Akto API Security | Découverte continue, tests, surveillance de la posture en temps réel, intégration CI/CD. | Niveau gratuit; plans de 990 $-6,990 $/mois | DevSecOps et équipes moyennes nécessitant une posture continue | Support large des protocoles API, convivial pour les développeurs | Moins d’analytique en temps réel entreprise, fournisseur plus récent |

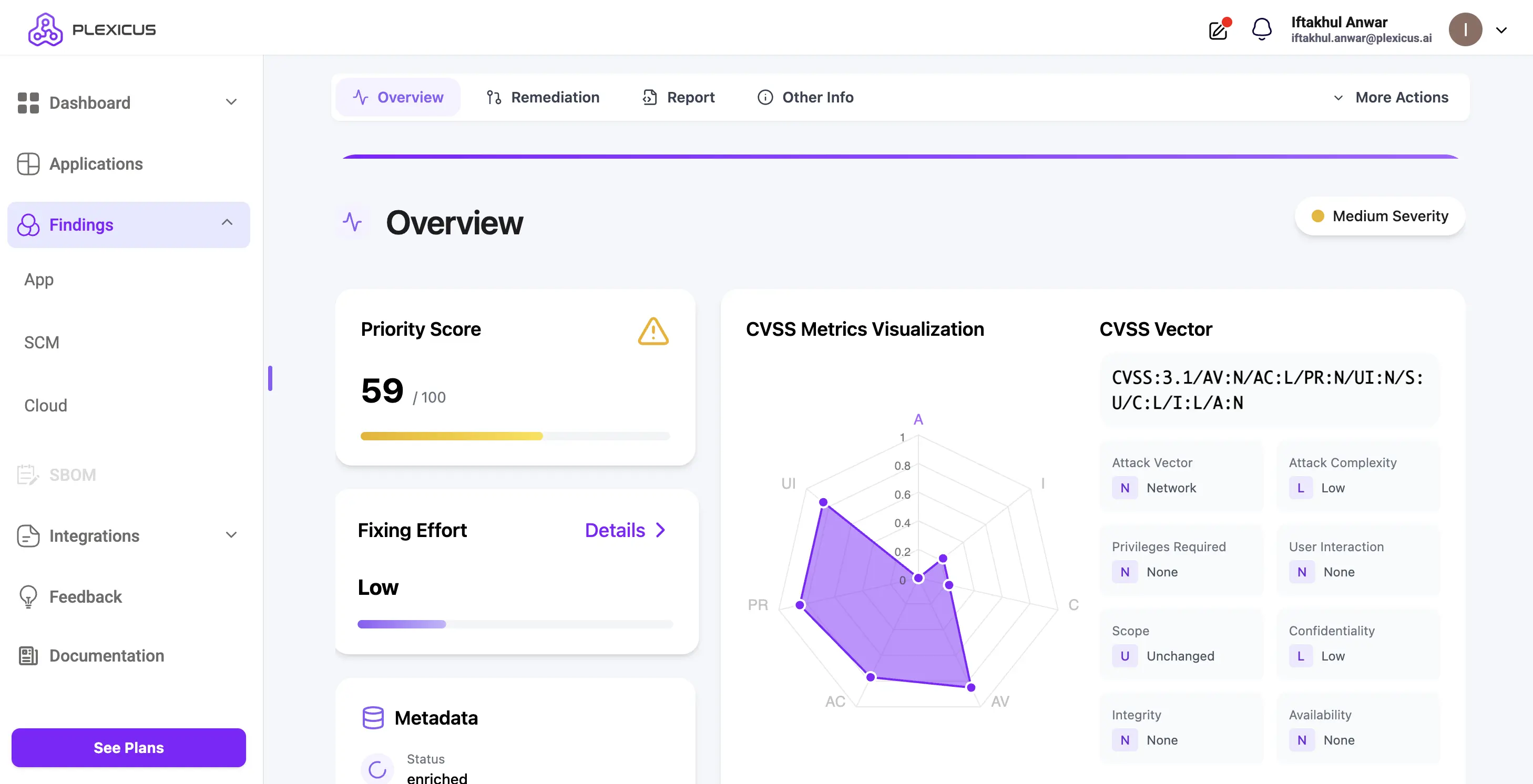

1. Plexicus

Sécurité complète sur une seule plateforme, Plexicus ASPM n’est pas seulement un simple outil API ou SCA ; c’est une plateforme de gestion de la posture de sécurité des applications (ASPM) qui unifie plusieurs disciplines de sécurité sous un même toit. Elle offre une visibilité unifiée sur le code, les dépendances, l’infrastructure et les API, puis utilise un moteur de remédiation alimenté par l’IA pour aider votre équipe à corriger automatiquement les vulnérabilités, plutôt que de simplement les signaler.

Caractéristiques principales :

- Remédiation alimentée par l’IA : La plateforme génère des corrections de code sécurisées, des tests unitaires et de la documentation pour automatiser le processus de correction.

- Analyse unifiée : Analyse statique du code (SAST), détection de secrets, analyse des dépendances (SCA), sécurité de l’infrastructure en tant que code (IaC) et analyse des vulnérabilités API, le tout sur une seule plateforme.

- Scanner de vulnérabilités API : Met en évidence spécifiquement la découverte, l’analyse et la protection des points de terminaison API contre les vecteurs d’attaque courants.

- Intégration facile : Conçu pour s’intégrer aux flux de travail existants (GitHub, GitLab, Bitbucket, AWS, pipelines CI/CD) avec un minimum de perturbations.

Avantages :

- Une plateforme véritablement unifiée, combinant les tests de vulnérabilité des API, la sécurité du code applicatif, l’analyse de la chaîne d’approvisionnement (SCA) et la sécurité cloud/IaC en une seule solution

- La remédiation pilotée par l’IA réduit le travail manuel, accélère les corrections et diminue la charge des développeurs.

- Idéal pour les équipes qui souhaitent une couverture du développement à l’exécution, vous aidant à détecter les problèmes tôt et à gérer les risques tout au long du cycle de vie de l’application.

- Assez abordable comparé à d’autres plateformes orientées entreprise

Inconvénients :

- L’étendue de la couverture peut sembler plus complexe qu’un simple scanner d’API pour les équipes ayant une seule préoccupation.

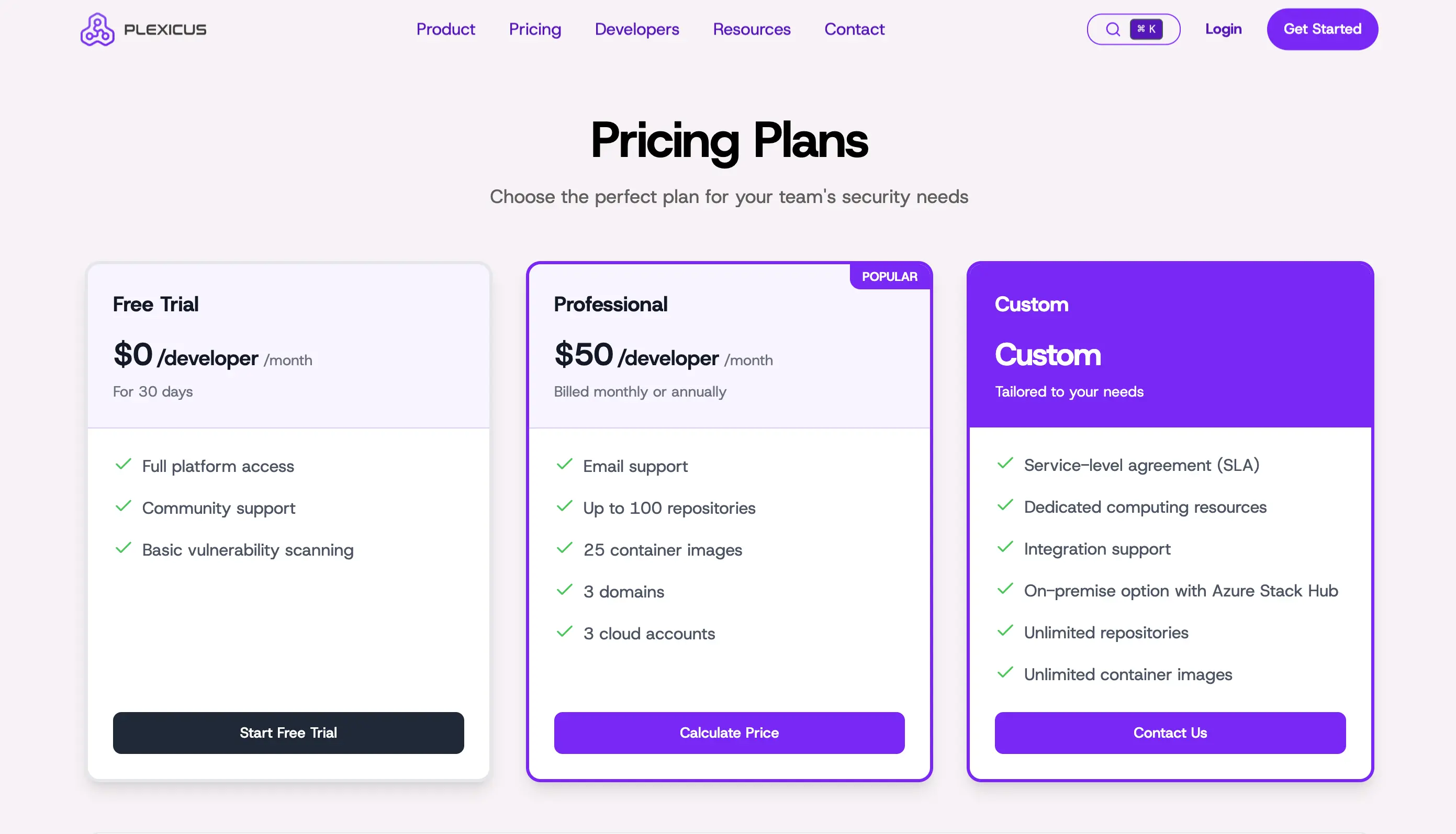

Prix :

- Essai gratuit de 30 jours

- USD $50/développeur

- Tarification entreprise personnalisée (contactez Plexicus pour un devis)

Idéal pour :

- Les équipes de sécurité et de développement à la recherche d’une plateforme unique et évolutive qui unifie le scan des API, la sécurité du code applicatif, l’analyse des dépendances et la gestion de la posture cloud/IaC

2. Salt Security

Salt Security propose une solution infusée par l’IA conçue pour le cycle de vie complet des API, vous aidant à sécuriser les API depuis la découverte jusqu’à la protection contre les menaces en temps réel. Sa plateforme est conçue pour identifier toutes les API (y compris les API fantômes et zombies), découvrir les chemins de données sensibles, détecter les attaques de logique métier et appliquer la posture et la gouvernance des API à travers les applications modernes.

Caractéristiques principales :

- Découverte d’API : cartographie automatique des API internes, externes et tierces, y compris celles qui ne sont pas gérées par des passerelles.

- Détection d’anomalies en temps réel : les modèles AI/ML surveillent le trafic API et détectent les attaques comportementales telles que BOLA (Broken Object Level Authorization) et l’abus de logique.

- Gestion de la posture et de la conformité : Suivi des données sensibles en mouvement, application des politiques et respect des normes comme PCI, HIPAA et GDPR.

- Réduction des risques des API fantômes/zombies : Identifier et éliminer les API non découvertes qui peuvent introduire des risques.

- Déploiement à l’échelle du cloud : Conçu pour évoluer avec des volumes élevés d’API et s’intègre avec les principaux fournisseurs de cloud comme AWS.

Avantages :

- Excellente couverture des menaces API en temps réel et des attaques comportementales, pas seulement du scan de vulnérabilités standard.

- Forte visibilité sur les API cachées et les points de terminaison non surveillés.

- Positionné pour les grandes entreprises et les environnements API complexes.

Inconvénients :

- Les prix ne sont pas publiquement transparents, principalement pour les contrats de niveau entreprise.

- Configuration et ajustement nécessaires pour le trafic à haut volume et les intégrations complexes.

- Moins axé sur les tests de sécurité API “shift-left” précoces par rapport à certains outils centrés sur les développeurs.

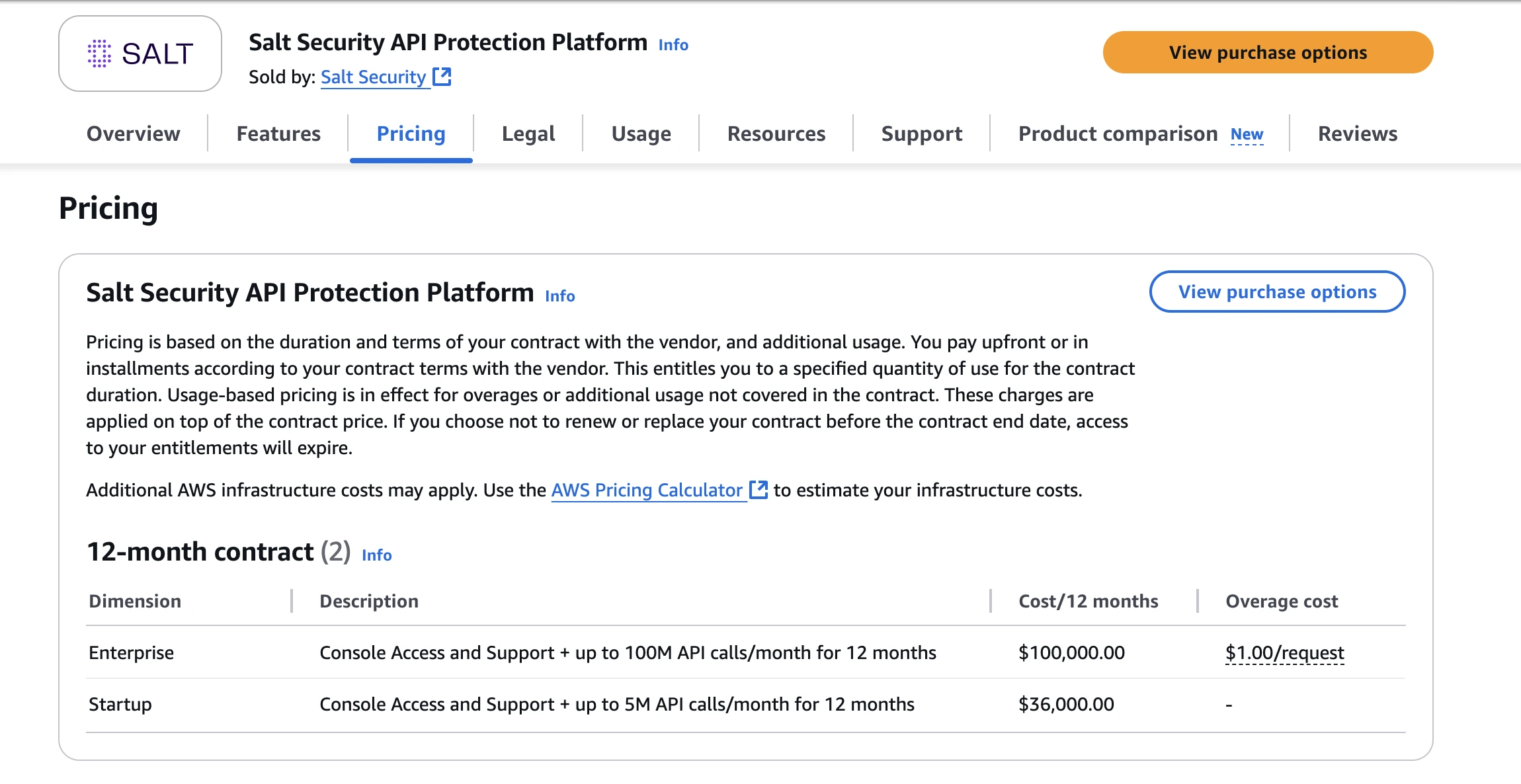

Prix :

- Entreprise uniquement (contrat personnalisé).

- Mention de AWS Marketplace :

- 36 000 USD/an pour jusqu’à 5 M appels API/mois;

- 100 000 USD/an pour jusqu’à 100 M appels API/mois.

Idéal pour :

Grandes organisations avec attaques API étendues, volumes de trafic élevés ou problèmes d’API fantômes. Idéal pour les équipes nécessitant une surveillance en temps réel et une gouvernance dans les écosystèmes cloud-native.

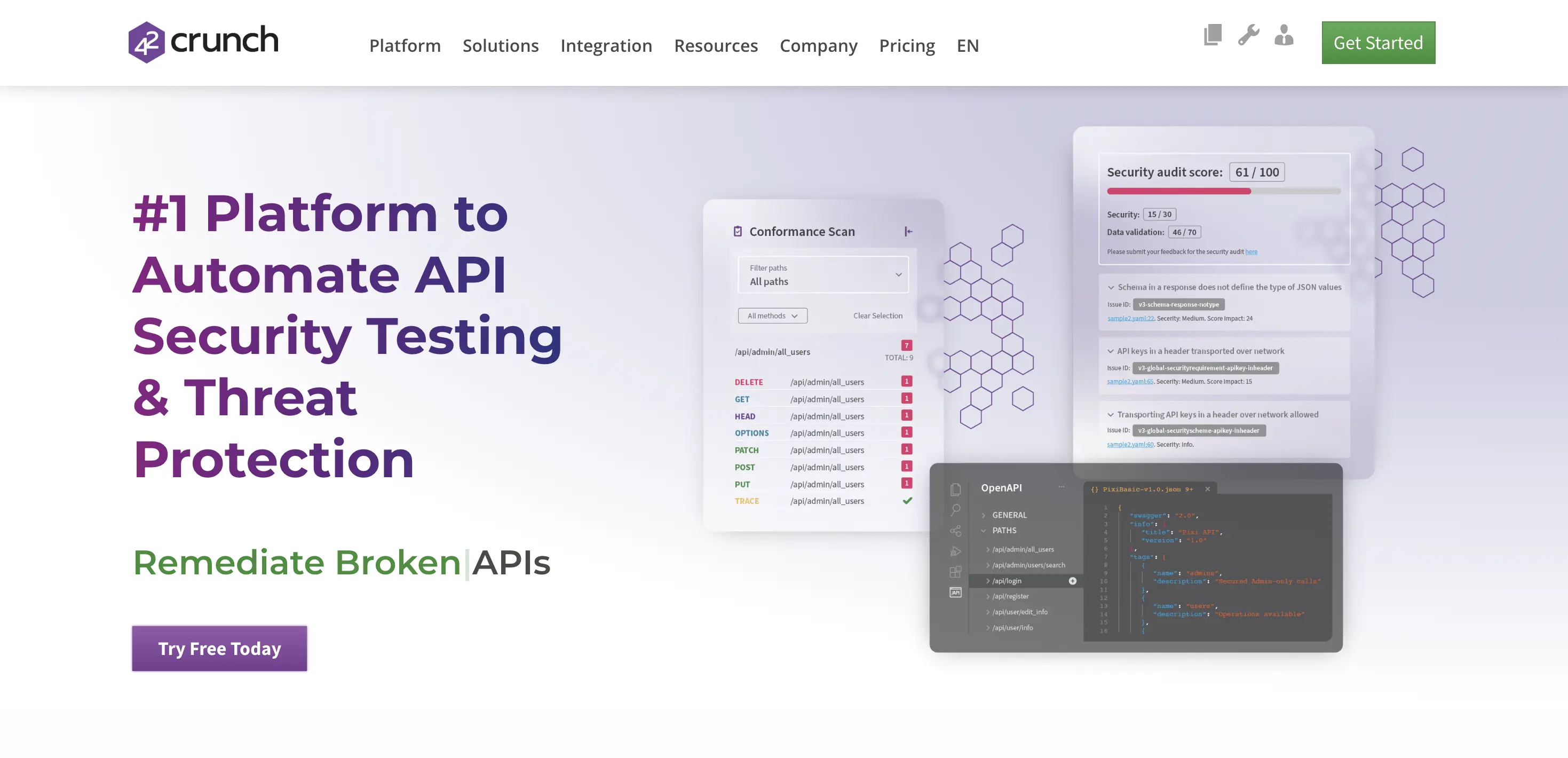

3. 42Crunch

42Crunch est une plateforme de sécurité API de bout en bout qui vous aide à sécuriser votre application de la conception à l’exécution. Elle combine tests de sécurité API, validation de contrat, et protection en temps réel. Elle permet aux organisations d’intégrer la sécurité dans le cycle de vie des API via des intégrations IDE et CI/CD, tout en imposant la gouvernance à travers des politiques basées sur OpenAPI/Swagger.

Caractéristiques clés :

- Audit de contrat API (OpenAPI/Swagger) avec plus de 300 contrôles de sécurité.

- Analyse de conformité des points de terminaison en direct pour les vulnérabilités et les écarts par rapport aux spécifications.

- Micro-pare-feu API en temps réel (« API Protect ») appliquant un modèle de liste blanche à partir des définitions de contrat, détectant les API fantômes/zombies.

- Intégrations centrées sur les développeurs : extensions IDE (VS Code, IntelliJ, Eclipse) et workflows CI/CD.

- Gouvernance & inventaire API : Découverte automatique des API, catalogage et application de politiques à travers des équipes distribuées.

Avantages :

- Capacités “shift-left” solides via l’audit de contrat + outils de développement

- Couvre le cycle de vie complet : développement → déploiement → exécution

- Réduit les faux positifs grâce à l’application basée sur les contrats

- Convient aux entreprises avec une utilisation intensive des API

Inconvénients :

- Certaines fonctionnalités de protection en temps réel dans les niveaux supérieurs (micro-firewall, application complète) peuvent nécessiter un investissement plus important.

- Les niveaux pour utilisateur unique ou petites équipes peuvent offrir des volumes limités de points de terminaison/scans.

- Pour les équipes API plus petites/moins matures, l’étendue des fonctionnalités pourrait être plus que nécessaire.

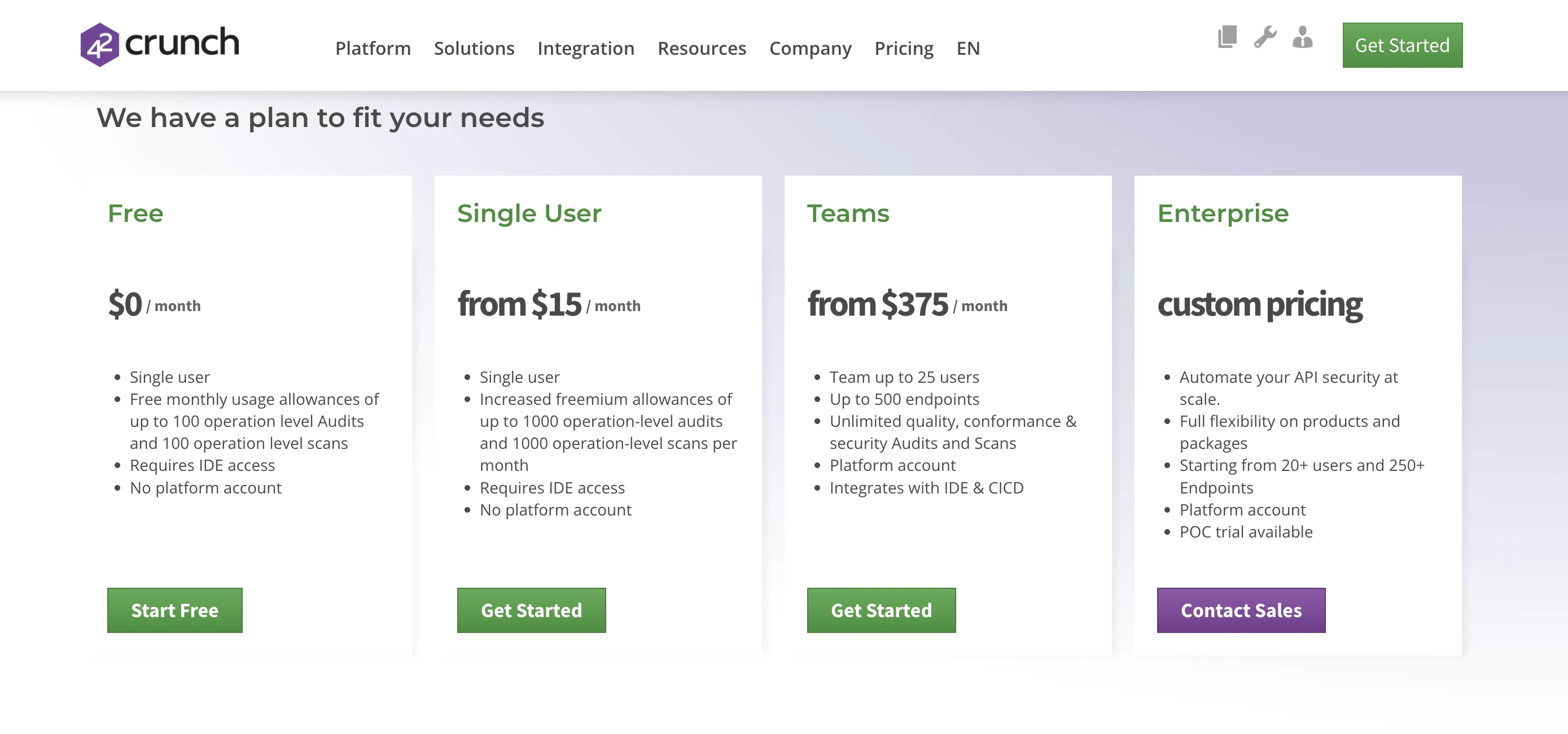

Prix :

- Niveau gratuit : 0 $/mois pour un utilisateur unique, avec jusqu’à 100 audits d’opérations et 100 scans d’opérations par mois.

- Niveau payant pour utilisateur unique : À partir de ~15 $/mois (par utilisateur) pour une utilisation accrue.

- Niveau équipe : À partir de ~375 $/mois (jusqu’à ~25 utilisateurs et ~500 points de terminaison).

- Niveau entreprise : Tarification personnalisée pour une utilisation plus importante, déploiement à grande échelle.

Idéal pour :

Les équipes de développement et les entreprises qui souhaitent une solution de sécurité API complète avec une intégration solide dans le flux de travail des développeurs et une application robuste des contrats API en temps réel.

4. Sécurité API Akamai

La sécurité API Akamai est une plateforme de protection API de bout en bout qui vous aide à sécuriser vos API depuis la découverte, les tests, la surveillance en temps réel et la remédiation.

Il aide les organisations à découvrir et inventorier tous les API, y compris les API héritées, cachées et AI/LLM, puis à évaluer les vulnérabilités, surveiller le comportement du trafic en direct pour détecter les anomalies, et permettre un flux de travail de réponse automatisé pour sécuriser vos API.

Caractéristiques clés :

- Découverte et classification automatiques des API, y compris les points de terminaison cachés ou zombies.

- Analyse des vulnérabilités et audits de mauvaise configuration alignés avec le Top-10 OWASP API.

- Surveillance comportementale et des anomalies en temps réel pour les abus d’API, les attaques de logique métier et l’exfiltration de données.

- Intégration dans les pipelines CI/CD pour les tests anticipés ainsi que la protection en temps réel via des connecteurs et des services de périphérie.

- Déploiement indépendant de la plateforme (cloud, hybride, sur site), avec intégration transparente dans les passerelles API existantes, les CDN et les solutions WAAP.

Avantages :

- Solution complète : de la conception/test des API à la découverte et la sécurité en temps réel.

- De niveau entreprise avec une échelle mondiale et une solide réputation pour les API à fort trafic et critiques.

- Conçu pour répondre aux menaces modernes, y compris les points de terminaison Gen AI/LLM, les abus de logique métier et les surfaces d’attaque des API cachées.

Inconvénients :

- Le prix est uniquement pour les entreprises et n’est pas publiquement transparent, ce qui peut le rendre inaccessible pour les petites équipes ou les startups en phase de démarrage.

- Le déploiement et le réglage peuvent nécessiter des efforts importants pour les environnements API grands et complexes.

- Plus axé sur le temps d’exécution et le portefeuille d’entreprise que sur les tests anticipés légers pour les petites équipes.

Prix :

- Tarification personnalisée (contactez Akamai pour un devis)

Idéal pour :

Les grandes entreprises et organisations avec des écosystèmes API étendus (y compris les API partenaires/publiques, les intégrations Gen AI/LLM, les API fantômes et les volumes élevés de trafic API) nécessitent une surveillance, une découverte et une protection avancée 24/7.

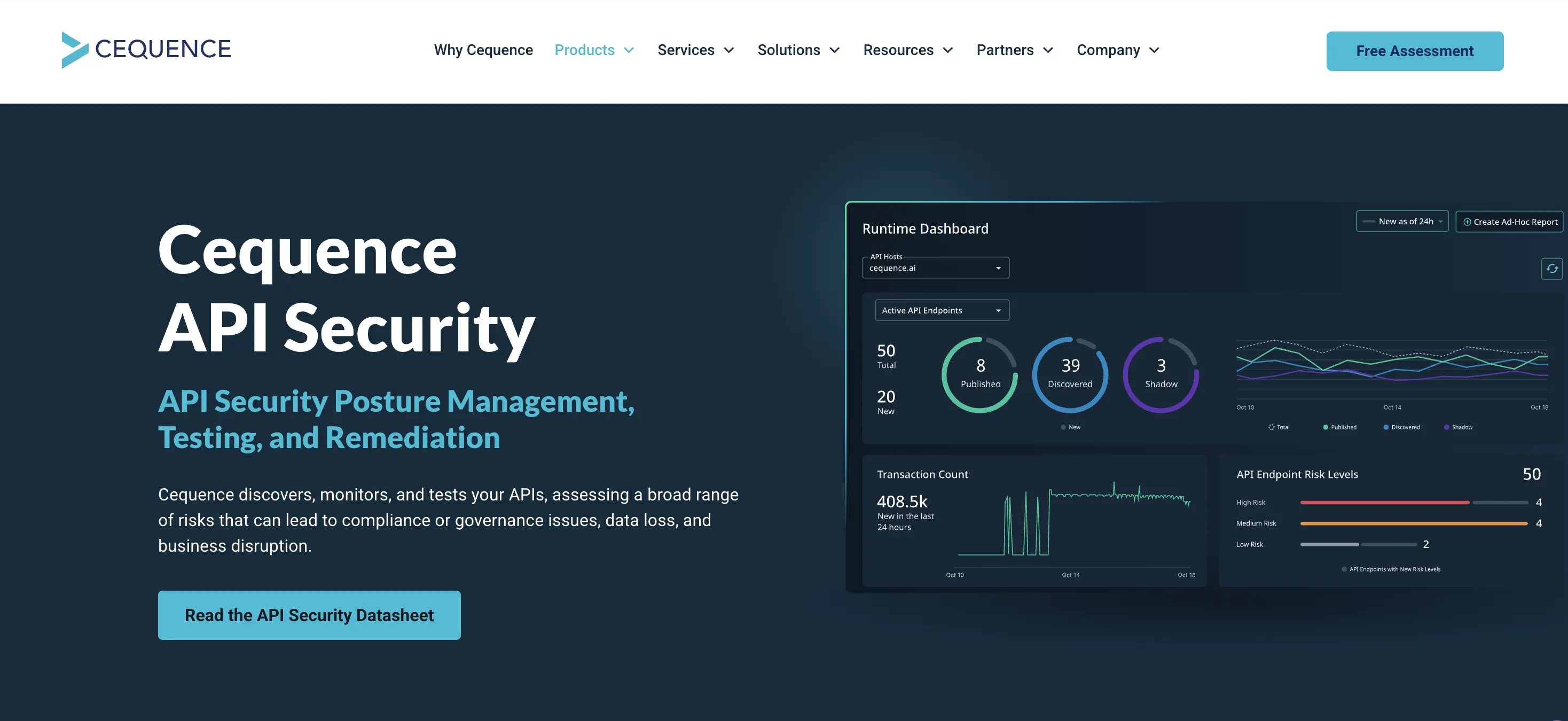

5. Cequence Unified API Protection

Cequence Unified API Protection est une plateforme qui couvre l’ensemble du cycle de vie des API, découverte, conformité/test et protection en temps réel. Aidez votre organisation à protéger les API contre les attaques, la fraude et les abus de logique métier.

Caractéristiques clés :

- Découverte et inventaire des API : Trouvez automatiquement les API internes, externes, non documentées (« fantômes ») et générez des spécifications si elles manquent.

- Test de sécurité des API : Permet le test des API en pré-production pour les vulnérabilités (par exemple, erreurs de configuration, erreurs de codage) et peut s’intégrer dans le CI/CD.

- Détection et protection des menaces en temps réel : Utilise l’analyse ML/comportementale pour identifier les abus de logique métier, le bourrage d’identifiants, l’exfiltration de données, et peut appliquer des réponses de blocage, de limitation de taux ou de déception.

- Conformité et gouvernance : Surveille les API par rapport aux politiques internes et aux cadres réglementaires (par exemple, PCI, RGPD) et fournit une classification des risques API.

- Déploiement flexible : SaaS, sur site, hybride ; instrumentation minimale requise pour le déploiement ; peut évoluer pour protéger des milliards d’appels API par jour.

Avantages :

- Couvre chaque phase du cycle de vie de la sécurité API (conception, test, exécution) plutôt qu’un seul segment.

- Fort pour détecter les risques cachés tels que les API fantômes et l’abus des points de terminaison légitimes.

- Échelle et flexibilité de niveau entreprise avec plusieurs modèles de déploiement.

Inconvénients :

- Les prix ne sont pas détaillés publiquement, principalement pour les contrats d’entreprise, ce qui peut être coûteux pour les petites équipes.

- La configuration initiale et le réglage peuvent nécessiter un effort significatif, surtout pour les écosystèmes API complexes.

- Pour les équipes concentrées uniquement sur les tests API avant le déploiement, certaines fonctionnalités peuvent être superflues.

Prix :

- Tarification entreprise personnalisée ;

- La AWS Marketplace indique environ 52 500 $ US/an pour un contrat de 12 mois couvrant jusqu’à 5 millions d’appels API/mois.

Idéal pour :

Grandes organisations avec des écosystèmes API complexes, trafic public, partenaire, interne, abus de bot/API, risques d’API fantômes, ou exigences réglementées nécessitant une protection de sécurité API sur tout le cycle de vie.

6. Plateforme de sécurité API Traceable

Traceable est une plateforme de sécurité API de niveau entreprise qui couvre l’ensemble du cycle de vie des API, de la découverte et de la gestion de la posture, aux tests pré-production, jusqu’à la détection et la protection contre les menaces en temps réel. Elle offre aux organisations une visibilité complète sur leur paysage API (y compris les API internes, partenaires, fantômes et tierces) et utilise ensuite des analyses contextuelles basées sur l’IA/ML pour détecter les anomalies, exposer les flux de données et bloquer les abus.

Caractéristiques principales :

- Découverte et inventaire des API : Découvrez automatiquement toutes les API, publiques, internes, non documentées, orientées partenaires, et construisez un catalogue complet du patrimoine API.

- Gestion de la posture des API : Attribuez des scores de risque aux API en fonction de l’exposition, de la sensibilité des données, des modèles de trafic et des vulnérabilités connues.

- Tests de sécurité API contextuels : Utilisez des données de trafic réelles (sans nécessiter de fichiers de spécification) pour tester les vulnérabilités avant la production et réduire les faux positifs.

- Détection et protection des menaces en temps réel : Surveillez l’activité des API, détectez les modèles d’abus (attaques de logique métier, exfiltration de données, fraude bot/API), et bloquez les menaces en temps réel.

- Protection IA générative et API fantômes : Inclut des capacités pour protéger les intégrations IA générative/API et découvrir les points de terminaison “fantômes” ou “cachés” qui manquent de gouvernance.

Avantages :

- Couverture complète : de la conception/test à la protection en temps réel, pas seulement un seul aspect de la sécurité des API.

- Analytique contextuelle approfondie : apprend le comportement des API et les flux de données pour différencier les véritables menaces du bruit.

- Échelle d’entreprise : conçu pour de grands ensembles d’API avec des déploiements hybrides cloud/sur site.

Inconvénients :

- Le prix est uniquement pour les entreprises et personnalisé, et peut être hors de portée pour les petites équipes.

- Configuration complexe : pour bénéficier pleinement, il faut un déploiement adéquat, une capture de trafic ou une intégration d’agent, ce qui peut ajouter du temps/effort.

- Les tests décalés vers la gauche centrés sur les développeurs peuvent être moins matures comparés aux outils conçus uniquement pour les développeurs d’API.

Prix :

- Licence d’entreprise personnalisée ; contactez le fournisseur pour un devis.

- USD $20,000/mois pour la découverte, limité à 250 points de terminaison API

- USD $70,000/mois pour la protection, limité à 50M appels API/mois

Idéal pour :

Grandes organisations avec des écosystèmes API étendus et à fort trafic, en particulier celles traitant avec des API partenaires, des microservices internes, des points de terminaison d’IA générative, et nécessitant un support complet du cycle de vie (découverte → test → exécution).

7. Plateforme de sécurité des API Wallarm

Wallarm propose une plateforme de sécurité API unifiée qui couvre la découverte, les tests et la protection en temps réel des API, des microservices et des points de terminaison pilotés par l’IA. Elle est conçue pour les architectures modernes, natives du cloud et prend en charge REST, GraphQL, gRPC et WebSockets dans des environnements hybrides et multi-cloud.

Caractéristiques clés :

- Découverte et inventaire des API : Identifie automatiquement les API publiques, privées et non documentées (shadow/zombie) avec des mises à jour continues basées sur le trafic.

- Détection et protection des menaces en temps réel : Utilise l’analyse comportementale/ML pour détecter les abus de logique métier, les attaques bot/API, les menaces du Top 10 OWASP API, et fournit un blocage en temps réel.

- Tests de sécurité API : S’intègre dans les pipelines CI/CD, automatise les scans de sécurité des API et des agents, et effectue des tests de vulnérabilité tant en développement qu’en production.

- Déploiement multi-environnement : Prend en charge le déploiement en ligne en périphérie, les proxies sidecar, les clouds hybrides incluant AWS, GCP, Azure, Kubernetes, et les centres de données sur site.

- Offre gratuite et tarification basée sur l’utilisation : L’offre gratuite prend en charge jusqu’à 500 K requêtes/mois, incluant toutes les fonctionnalités pour certains protocoles ; les contrats d’entreprise évoluent jusqu’à des centaines de millions de requêtes.

Avantages :

- Couverture complète de la sécurité API : conception, tests, exécution et surveillance.

- Évolue pour les grands portefeuilles API d’entreprise avec des modèles de trafic complexes.

- Flexibilité de déploiement et support solide pour les protocoles modernes (GraphQL, gRPC).

Inconvénients :

- La tarification est principalement au niveau de l’entreprise et n’est pas transparente pour les PME.

- La mise en œuvre et l’ajustement peuvent nécessiter des efforts significatifs pour des environnements complexes.

- Peut offrir plus de capacités que nécessaire pour les petites équipes se concentrant uniquement sur les tests d’API avant le déploiement.

Prix :

- Niveau gratuit : jusqu’à 500 000 requêtes/mois avec des fonctionnalités de base.

- Niveau d’entrée entreprise : par exemple, ~50 000 $/an pour jusqu’à ~150 millions de requêtes/mois par annonce AWS Marketplace.

- Valeur médiane du contrat basée sur 24 achats réels : ~90 000 $/mois-an.

Meilleur pour :

Grandes organisations ou entreprises avec des écosystèmes API étendus (publics, partenaires, internes), un trafic élevé et un besoin de protection API sur tout le cycle de vie, y compris la découverte, la défense en temps réel et l’intégration DevSecOps.

8. Imperva API Security

Imperva API Security offre une protection de bout en bout pour les API publiques, privées et cachées. Il offre une visibilité continue sur l’ensemble du domaine API, découvrant et classifiant automatiquement les points de terminaison, tout en appliquant des politiques basées sur les risques et en surveillant le trafic API en direct pour détecter et bloquer les menaces.

Caractéristiques clés :

- Découverte et Classification des API : Identifier automatiquement toutes les API (y compris celles non documentées) à travers les microservices, les passerelles et les environnements cloud.

- Inventaire des API basé sur le risque : Classifier les API par sensibilité, exposition et utilisation, permettant une protection priorisée.

- Application des Contrats et Schémas : Assurer que le trafic API s’aligne avec les spécifications déclarées (OpenAPI/Swagger) et bloquer les points de terminaison inattendus.

- Surveillance du Trafic en Temps Réel & Analyse des Menaces : Surveiller en continu les appels API, détecter les anomalies et les abus (par exemple, exfiltration de données, mauvaise utilisation de la logique métier), et intégrer avec WAAP/WAF.

- Options de Déploiement Flexibles : Disponible en gestion cloud ou auto-géré, compatible avec les principales passerelles API (Kong, Azure APIM, Apigee), et prend en charge le déploiement sidecar/agent pour les environnements hybrides/edge.

Avantages :

- Offre une protection API de niveau entreprise couvrant la découverte → évaluation des risques → défense en temps réel.

- Intégration profonde avec l’écosystème WAAP/WAF plus large d’Imperva pour une protection unifiée web & API.

- Flexibilité dans le déploiement (cloud ou sur site) convient aux environnements réglementés ou hybrides.

Inconvénients :

- Les prix ne sont pas listés publiquement, ciblés sur les déploiements d’entreprise avec potentiellement un budget élevé.

- Complexité élevée : La configuration et le réglage (surtout pour la surveillance du trafic et l’application des schémas) peuvent nécessiter une équipe de sécurité/programmation solide.

- Les capacités de test “pré-déploiement” centrées sur le développeur ou “shift-left” sont moins mises en avant par rapport aux outils axés sur les développeurs.

Prix :

- Tarification personnalisée pour les entreprises (contactez les ventes)

- Disponible en tant que module complémentaire à Imperva Cloud WAF (Web Application Firewall) ou en tant que solution autonome

Idéal pour :

Les grandes organisations ou les industries réglementées avec des ensembles d’API étendus (y compris les API partenaires publiques, les microservices internes et les API tierces/intégration) qui nécessitent une visibilité complète du cycle de vie, une application basée sur les risques et une protection en temps réel de qualité production.

9. APIsec

APIsec est une plateforme dédiée aux tests de sécurité des API, spécialisée dans la découverte et les tests automatisés de vulnérabilités des API. Elle se concentre sur la détection des défauts logiques, des autorisations défaillantes et de l’utilisation abusive des API au-delà du simple balayage de vulnérabilités standard. La plateforme est conçue pour s’intégrer dans les pipelines CI/CD et prend en charge les tests continus des points de terminaison API.

Caractéristiques principales :

- Génération automatisée de milliers de cas de test adaptés à une architecture API donnée (via des conteneurs de scanner) pour trouver des vulnérabilités.

- Couverture complète des 10 principaux risques de sécurité API selon OWASP, y compris les défauts de logique métier (par exemple, BOLA, assignation massive).

- Intégration de tests continus : exécute des analyses dans le cadre de CI/CD, génère automatiquement des tickets pour les découvertes et fournit des rapports détaillés aux équipes de développement/sécurité.

- Prend en charge les spécifications des points de terminaison API (OpenAPI/Swagger, collections Postman) et propose des options de démonstration/évaluation gratuites.

- Intégration conviviale pour les développeurs et tableau de bord pour la visibilité de la posture de sécurité API. Les évaluateurs notent sa facilité d’intégration.

Avantages :

- Axé uniquement sur les tests de sécurité API, offre une profondeur dans la détection des défauts de logique API.

- Forte intégration avec les pipelines DevSecOps : idéal pour les équipes souhaitant déplacer la sécurité API vers la gauche.

- Niveaux de tarification transparents à des niveaux d’utilisation inférieurs, aidant les petites équipes à évaluer sans barrière de coût d’entreprise.

Inconvénients :

- Le champ d’application est plus étroit que les plateformes de sécurité API de cycle de vie complet — se concentre principalement sur les tests, moins sur la protection en temps réel ou la découverte d’APIs cachées.

- Courbe d’apprentissage abrupte pour la configuration avancée.

- Peut manquer certaines fonctionnalités à l’échelle de l’entreprise (surveillance des anomalies en temps réel, gestion du trafic API important) par rapport à des fournisseurs plus grands.

Prix :

- Niveau gratuit : Gratuit pour une utilisation de base.

- Édition Standard : 650 USD/mois par 100 points de terminaison

- Édition Pro : 2 600 USD/mois par 100 points de terminaison

Idéal pour :

Les équipes de développement et de sécurité de taille moyenne qui souhaitent une analyse de vulnérabilités API robuste et une détection des défauts logiques intégrée dans le CI/CD, sans avoir besoin d’une infrastructure de protection API en temps réel à grande échelle.

10. Outil de sécurité API Akto

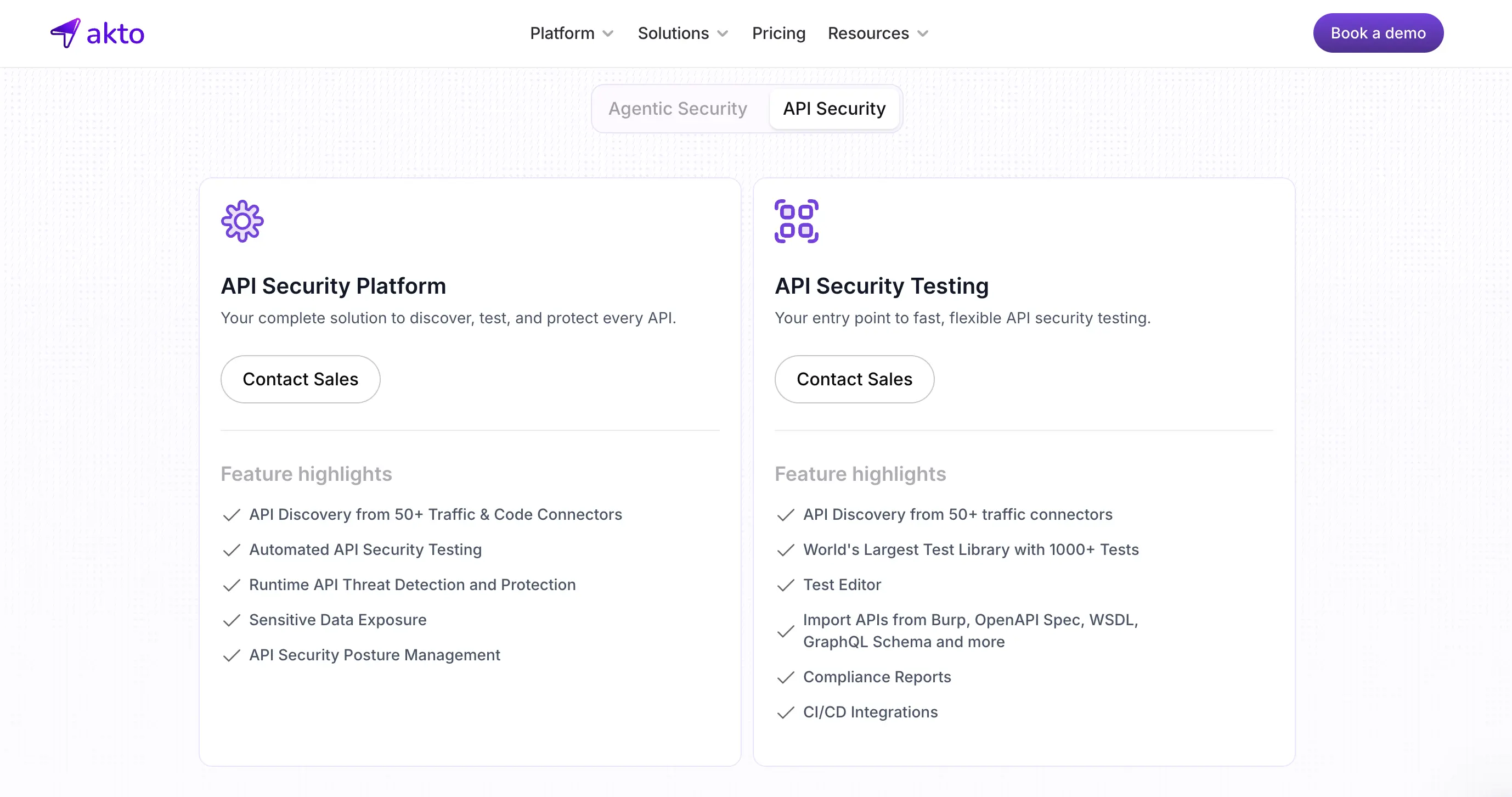

Akto est une plateforme moderne de sécurité API conçue pour les équipes qui souhaitent intégrer la détection de vulnérabilités tout au long du cycle de vie de l’API, de la découverte et des tests à la surveillance de la posture en temps réel. Elle se concentre sur l’inventaire continu des API, les tests automatisés et l’intégration des flux de travail CI/CD.

Caractéristiques principales :

- Découverte et inventaire des API : Découvre automatiquement les API publiques, privées, internes et partenaires (y compris les API fantômes ou zombies) en utilisant plus de 50 connecteurs de trafic et de code.

- Tests de sécurité API continus : Utilise une grande bibliothèque (plus de 1000 tests) pour détecter les risques du Top 10 OWASP API, les authentifications cassées, les défauts de logique métier, etc., intégrés dans le CI/CD.

- Surveillance de la posture API en temps réel : Suit les API exposées, les mauvaises configurations, l’exposition de données sensibles et le scoring de risque basé sur les modèles de trafic et les vulnérabilités.

- Intégration DevSecOps : S’intègre facilement à vos pipelines de développement, prend en charge REST, GraphQL, gRPC et SOAP, et prend en charge à la fois les tests en amont et en temps réel.

Avantages :

- Permet une couverture étendue de la sécurité des API (découverte + test + posture) plutôt qu’une seule partie.

- Adapté aux développeurs et aux CI/CD : convient aux équipes qui souhaitent intégrer la sécurité des API tôt.

- Accent transparent sur les types d’API modernes (GraphQL, gRPC) et les défauts de logique métier.

Inconvénients :

- Moins d’accent sur l’analyse en temps réel à grande échelle pour les entreprises par rapport aux fournisseurs de niveau supérieur.

- Les prix et les niveaux peuvent nécessiter un devis ou un contrat personnalisé pour une utilisation à haut volume.

- En tant que nouvel arrivant relatif, moins de références d’entreprises héritées importantes par rapport aux grands fournisseurs.

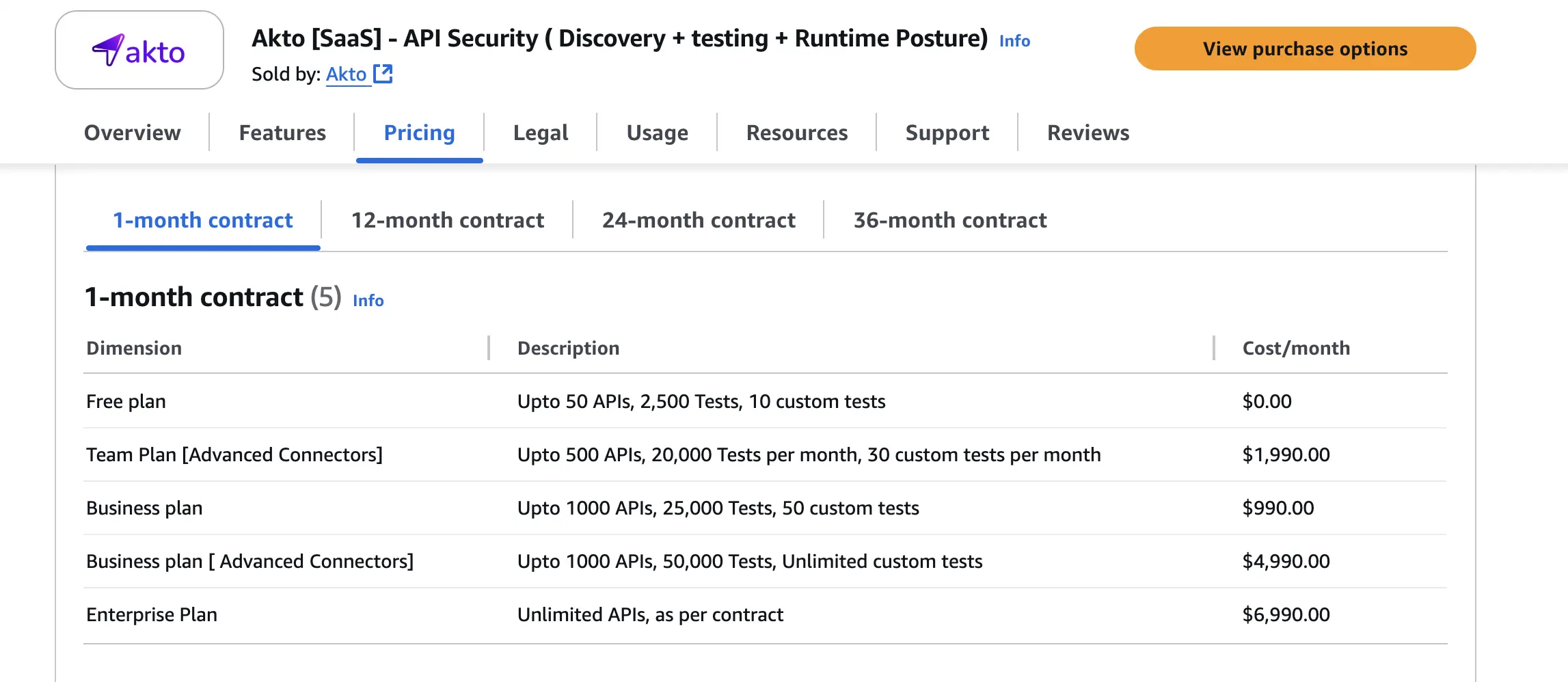

Prix :

- Niveau gratuit disponible ; utilise un modèle basé sur l’utilisation/licencié via des marketplaces (SaaS) par contrat.

- Plan Équipe [Connecteurs Avancés] :

- 1 990 $/mois

- Jusqu’à 500 API, 20 000 tests par mois, 30 tests personnalisés par mois

- Plan Business :

- 990 $/mois

- Jusqu’à 1000 API, 25 000 tests, 50 tests personnalisés

- Plan Business [Connecteurs Avancés]

- 4 990 $/mois

- Jusqu’à 1000 API, 50 000 tests, tests personnalisés illimités

- Plan Entreprise :

- 6 990 $/mois.

- API illimitées, selon le contrat

Idéal pour :

Les équipes de développement, DevSecOps et de sécurité de taille moyenne cherchant à intégrer des tests de sécurité API et à obtenir une visibilité continue de la posture API sans investir dans des solutions exclusivement destinées aux grandes entreprises.

Sécurisez vos API contre les attaquants avec Plexicus ASPM (Application Security Posture Management).

La sécurité des API est devenue cruciale récemment dans les applications modernes qui utilisent des API pour communiquer avec d’autres applications, que ce soit pour des cas d’utilisation internes ou externes.

Cependant, les outils de sécurité API courants ne peuvent détecter que les vulnérabilités dans les API ; pendant ce temps, la surface d’attaque va au-delà de cela.

Plexicus ASPM comble cette lacune critique en sécurisant non seulement votre API, mais aussi en unifiant la sécurité API, la détection de secrets, l’analyse des dépendances, la sécurité de l’infrastructure en tant que code, et la remédiation par IA en un seul endroit pour offrir une sécurité applicative complète au lieu d’utiliser un outil de sécurité applicative isolé.

Prêt à sécuriser votre application de bout en bout ? Commencez Plexicus ASPM gratuitement.