Les 10 meilleures alternatives à Aikido Security pour 2026 : De la réduction du bruit aux corrections automatisées

Aikido Security est devenu populaire en réduisant les alertes inutiles. En se concentrant sur l’accessibilité, il a aidé les développeurs à éviter le “spam de vulnérabilités” que les anciens scanners créaient. Mais en 2026, savoir simplement quels bugs sont accessibles ne suffit plus.

Maintenant que les agents IA créent plus de 41 % du code d’entreprise et que les chercheurs ont trouvé plus de 256 milliards de lignes de code généré par IA, le défi a changé. La question n’est plus “Quel bug dois-je corriger ?” mais “Comment puis-je tous les corriger ?”

Ce guide passe en revue les principales alternatives à Aikido pour 2026 qui privilégient non seulement la réduction du bruit, mais aussi la remédiation automatisée et la couverture complète Code to Cloud.

En un coup d’œil : Top 10 des alternatives à Aikido pour 2026

| Plateforme | Meilleur Pour | Différenciateur Principal | Automatisation des Corrections | Modèle de Tarification |

|---|---|---|---|---|

| Plexicus | Correction Autonome | Agents AI Codex Remedium | Complète (PRs AI) | Par Développeur |

| Snyk | Confiance des Développeurs | Moteur en temps réel DeepCode AI | Partielle (Mises à jour) | Par Développeur |

| Jit | Orchestration de la Sécurité | Enveloppe simplifiée de la chaîne d’outils | Guidée | Par Développeur |

| Cycode | Chaîne d’Approvisionnement | Intégrité du code renforcée | Manuelle/Guidée | Par Développeur |

| Apiiro | Priorisation des Risques | Graphique contextuel profond | Manuelle | Entreprise |

| Ox Security | ASPM Actif | Moteur VibeSec à l’échelle du pipeline | Guidée | Par Charge de Travail |

| Wiz | Visibilité Cloud | Graphique de Sécurité de l’industrie | Manuelle | Par Charge de Travail |

| GitHub AS | Sécurité In-Repo | Vérifications fondamentales natives | Partielle | Par Contributeur |

| SonarQube | Qualité du Code | Analyse statique approfondie (SAST) | Manuelle | Par Projet |

| ArmorCode | Grandes Organisations | Agrégation de données multi-outils | Manuelle | Entreprise |

Pourquoi Nous Écouter ?

Chez Plexicus, nous croyons que l’ère de la sécurité “Détection Seulement” est révolue. En 2026, les développeurs n’ont pas besoin d’un autre tableau de bord. Ils ont besoin d’un partenaire qui corrige les problèmes de sécurité… Nous nous concentrons sur la Sécurité Pilotée par le Produit, garantissant que la sécurité est un sous-produit sans friction du processus de développement, et non un obstacle.

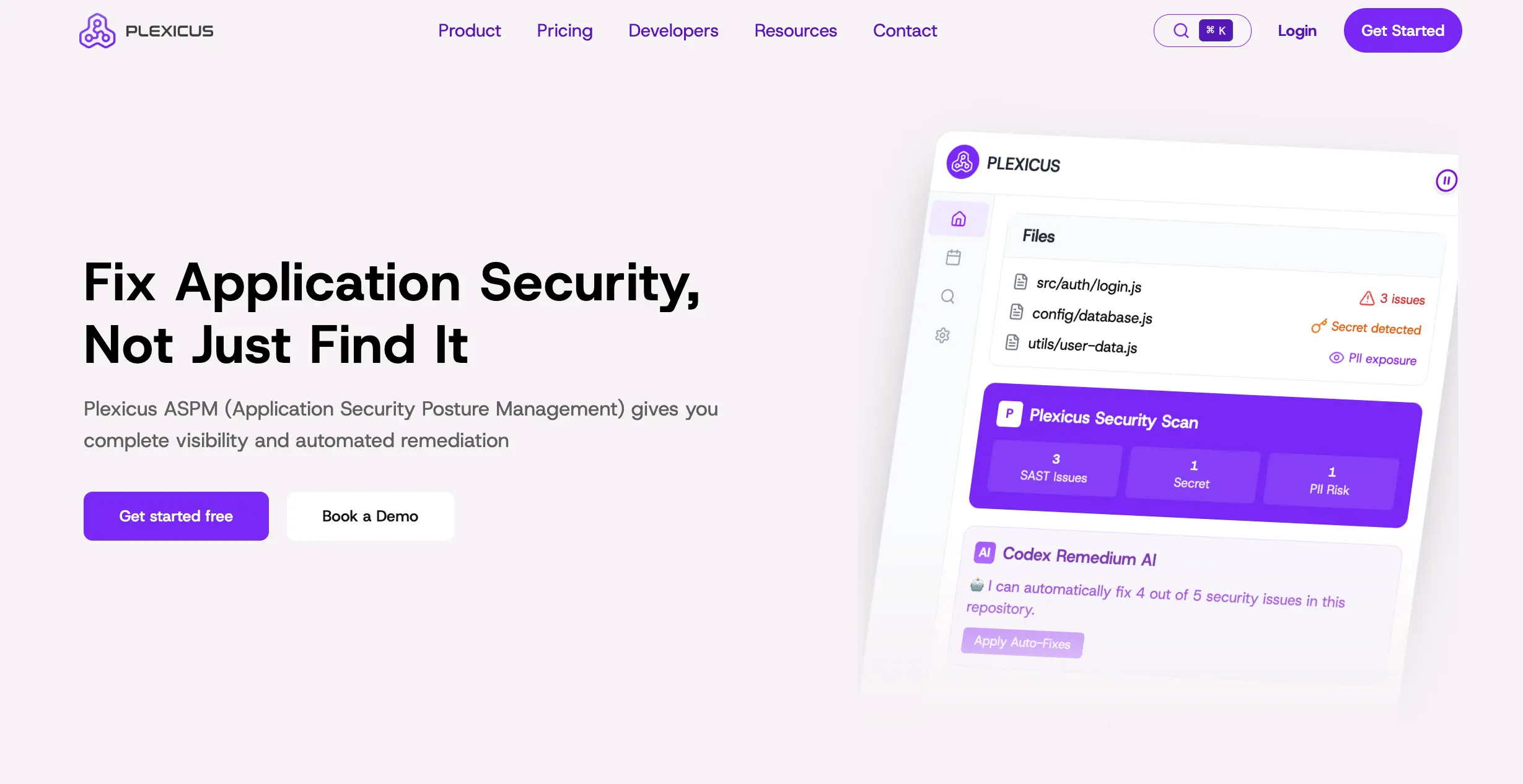

1. Plexicus (Le Leader de la Remédiation)

Plexicus est l’évolution naturelle pour les équipes qui aiment le faible bruit d’Aikido mais détestent l’effort manuel de correction des tickets. Alors qu’Aikido filtre le bruit, Plexicus gère le travail.

- Caractéristiques principales : Codex Remedium est un agent IA autonome qui analyse une vulnérabilité, comprend la base de code locale et soumet une Pull Request fonctionnelle et testée.

- Avantages : Réduit le MTTR de 95 %. Il combine ASPM et CSPM en un seul flux de travail piloté par l’IA.

- Inconvénients : Les agents IA nécessitent une configuration initiale pour correspondre au style spécifique de l’entreprise.

- Pourquoi le choisir : Si votre équipe d’ingénierie est submergée par un arriéré de vulnérabilités accessibles que personne n’a le temps de corriger.

- Tarification 2026 : Transparente 49,90 $/développeur/mois.

2. Snyk

Snyk est le rival le plus redoutable d’Aikido dans l’espace axé sur les développeurs. D’ici 2026, Snyk a entièrement intégré DeepCode AI pour fournir un retour d’information quasi instantané dans l’IDE.

- Caractéristiques principales : Snyk Code (SAST) et Snyk Open Source (SCA) avec des suggestions de correction automatisées.

- Avantages : La plus grande base de données de vulnérabilités de l’industrie. Il bénéficie d’une très grande confiance parmi les développeurs.

- Inconvénients : Peut devenir significativement plus cher que Aikido lorsque vous ajoutez des modules cloud et conteneurs.

- Pourquoi le choisir : Si vous voulez un outil avec la meilleure intégration IDE et un soutien communautaire massif.

- Tarification 2026 : Niveau gratuit disponible. Payant à partir de 25 $/développeur/mois.

3. Jit (Sécurité Juste à Temps)

Jit se concentre sur la pile de « Sécurité Minimum Viable ». Il orchestre divers outils open source et commerciaux afin que vous n’ayez pas à les gérer individuellement.

- Caractéristiques principales : Activation en un clic de SAST, SCA, Secrets et IaC sur l’ensemble de votre organisation GitHub.

- Avantages : Intégration extrêmement rapide. Cela ressemble à une solution de sécurité en boîte.

- Inconvénients : Parce qu’il enveloppe d’autres outils, vous pouvez occasionnellement rencontrer les limitations des scanners sous-jacents.

- Pourquoi le choisir : Pour les équipes légères qui veulent passer de zéro à entièrement conformes en une après-midi.

- Tarification 2026 : 50 $/mois par développeur. Facturé annuellement

4. Cycode

Alors que les attaques de la chaîne d’approvisionnement ont augmenté en 2026, Cycode est devenu essentiel pour protéger l’intégrité du code.

- Caractéristiques principales : Analyse renforcée des secrets et protection contre la falsification de code tout au long du SDLC.

- Avantages : Protection la plus forte pour la chaîne d’approvisionnement logicielle.

- Inconvénients : L’interface utilisateur peut être complexe pour les équipes recherchant uniquement une analyse de vulnérabilités simple.

- Pourquoi le choisir : Si votre principale préoccupation est de prévenir les fuites de secrets ou les modifications de code non autorisées.

5. Apiiro

Apiiro est le “cerveau” de l’opération. Il construit un graphe multidimensionnel de votre code, développeurs et infrastructure pour identifier les zones à plus haut risque.

- Caractéristiques principales : Évaluation contextuelle des risques qui comprend quand un développeur junior modifie le code des “joyaux de la couronne”.

- Avantages : Priorisation incroyable pour les bases de code grandes et complexes.

- Inconvénients : Orienté entreprise. C’est excessif pour les petites startups.

- Pourquoi le choisir : Idéal pour les grandes organisations qui doivent gérer les risques sur des milliers de dépôts.

6. Ox Security

Ox Security a introduit la catégorie “Active ASPM”. Leur moteur VibeSec 2026 garantit que les contrôles de sécurité s’alignent sur la vitesse de production de code moderne.

- Caractéristiques principales : Visibilité de bout en bout, du portable du développeur au conteneur cloud de production.

- Avantages : Excellent pour cartographier l’ensemble de la chaîne d’approvisionnement logicielle.

- Inconvénients : La tarification est basée sur la charge de travail, ce qui peut évoluer rapidement.

7. Wiz

Wiz est le titan de la sécurité cloud. Alors qu’Aikido a commencé dans le code et est passé au cloud, Wiz a commencé dans le cloud et est passé au code.

- Caractéristiques clés : Le Security Graph, qui visualise comment une vulnérabilité de code pourrait conduire à une violation massive de données.

- Avantages : Meilleure posture cloud de sa catégorie (CSPM).

- Inconvénients : Semble toujours être un outil d’équipe de sécurité plutôt qu’un outil de développeur.

8. GitHub Advanced Security

Pour les équipes déjà sur GitHub Enterprise, GHAS est le choix par défaut. Il est intégré directement dans l’interface utilisateur que vous utilisez tous les jours.

- Caractéristiques clés : CodeQL pour une analyse sémantique approfondie et Dependabot pour des mises à jour automatisées.

- Avantages : Aucune configuration requise. Il est déjà là où votre code réside.

- Inconvénients : Peut être coûteux pour ce qu’il offre comparé à des outils spécialisés comme Plexicus ou Aikido.

9. SonarQube

SonarQube est le roi légendaire de la qualité du code. En 2026, il reste la norme pour les équipes qui se soucient autant du code propre que du code sécurisé.

- Caractéristiques principales : Analyse statique approfondie sur plus de 30 langages de programmation.

- Avantages : Très mature. Il détecte les mauvaises pratiques de code que les outils de sécurité pourraient manquer.

- Inconvénients : Temps de scan lents comparés aux alternatives modernes et légères.

10. ArmorCode

ArmorCode est un agrégateur. Il ne scanne pas le code lui-même. À la place, il rassemble les données de tous vos autres outils en un seul endroit.

- Caractéristiques principales : Gestion unifiée des vulnérabilités et workflows de ticketing automatisés.

- Avantages : Parfait pour les entreprises avec une prolifération d’outils.

- Inconvénients : Vous devez toujours payer et gérer les outils de scan individuels.

FAQ : Questions Fréquemment Posées

Pourquoi chercher une alternative à Aikido en 2026 ?

Bien qu’Aikido soit excellent pour la réduction du bruit, de nombreuses équipes cherchent maintenant la Remédiation. La détection n’est que la moitié de la bataille. Des outils comme Plexicus vont plus loin en écrivant réellement le code pour corriger les problèmes.

Plexicus offre-t-il une analyse de la portée comme Aikido ?

Oui. Plexicus utilise la portée pour prioriser les corrections générées par l’IA à présenter en premier. Nous nous assurons que vos développeurs ne passent du temps qu’à examiner les corrections pour le code réellement exposé.

Comment gérer les 256 milliards de lignes de code AI en cours d’écriture ?

La triage manuel traditionnel est mort. Vous avez besoin d’une plateforme qui utilise l’IA pour combattre l’IA. En utilisant Plexicus Codex Remedium, votre réponse en matière de sécurité peut enfin correspondre à la vitesse de votre équipe de développement alimentée par l’IA.

Puis-je migrer facilement depuis Aikido ?

La plupart des outils ASPM modernes comme Plexicus se connectent via OIDC ou GitHub Apps. Cela signifie que vous pouvez les exécuter en parallèle avec Aikido pendant une semaine pour comparer le taux de correction avant de faire un changement.

Dernière réflexion

Si vous en avez assez d’un tableau de bord qui vous dit simplement ce qui ne va pas, il est temps de passer à un outil qui le corrige. L’IA écrit votre code. Laissez l’IA corriger votre sécurité.