10 najlepszych narzędzi ASPM w 2026 roku: zjednocz bezpieczeństwo aplikacji i uzyskaj pełną widoczność od kodu do chmury

Zarządzanie Postawą Bezpieczeństwa Aplikacji (ASPM) pomaga zespołom DevSecOps zabezpieczać aplikacje przez cały cykl życia oprogramowania, od początkowego kodu po wdrożenie w chmurze.

Według Cloud Security Alliance (CSA), tylko 23% organizacji ma pełną widoczność swojego środowiska chmurowego, a 77% doświadcza mniej niż optymalnej przejrzystości w postawie bezpieczeństwa. Wskazuje również, że Gartner przewiduje, że do 2026 roku ponad 40% organizacji rozwijających aplikacje natywne dla chmury przyjmie Zarządzanie Postawą Bezpieczeństwa Aplikacji (ASPM), aby zjednoczyć zarządzanie podatnościami w całym SDLC.

Ta zmiana dotyczy nie tylko efektywnej pracy. Chodzi o uzyskanie widoczności, której organizacje potrzebują, aby pozostać bezpiecznymi w obliczu zmieniających się zagrożeń. ASPM pomaga zespołom pozostać zharmonizowanymi i gotowymi na nowe ryzyka. Ten przewodnik pomoże Ci osiągnąć ten stan końcowy, badając 10 najlepszych narzędzi ASPM dostępnych na rynku, szczegółowo opisując ich zalety, wady, ceny i najlepsze przypadki użycia.

Aby uzyskać więcej wskazówek dotyczących zabezpieczania aplikacji, sprawdź blog Plexicus.

Dlaczego warto nas słuchać?

Mamy setki zespołów DevSecOps, które zabezpieczają swoje aplikacje, API i infrastrukturę, korzystając z Plexicus.

Plexicus jest pierwszą platformą naprawczą opartą na AI, oferującą unikalne podejście do bezpieczeństwa aplikacji. Łącząc wykrywanie tajemnic, SAST, SCA i skanowanie podatności API w jednej kompleksowej platformie, Plexicus ułatwia skuteczne zarządzanie i widoczność podatności. Plexicus tworzy produkty bezpieczeństwa i jest zaufany przez zespoły inżynieryjne i bezpieczeństwa na całym świecie.

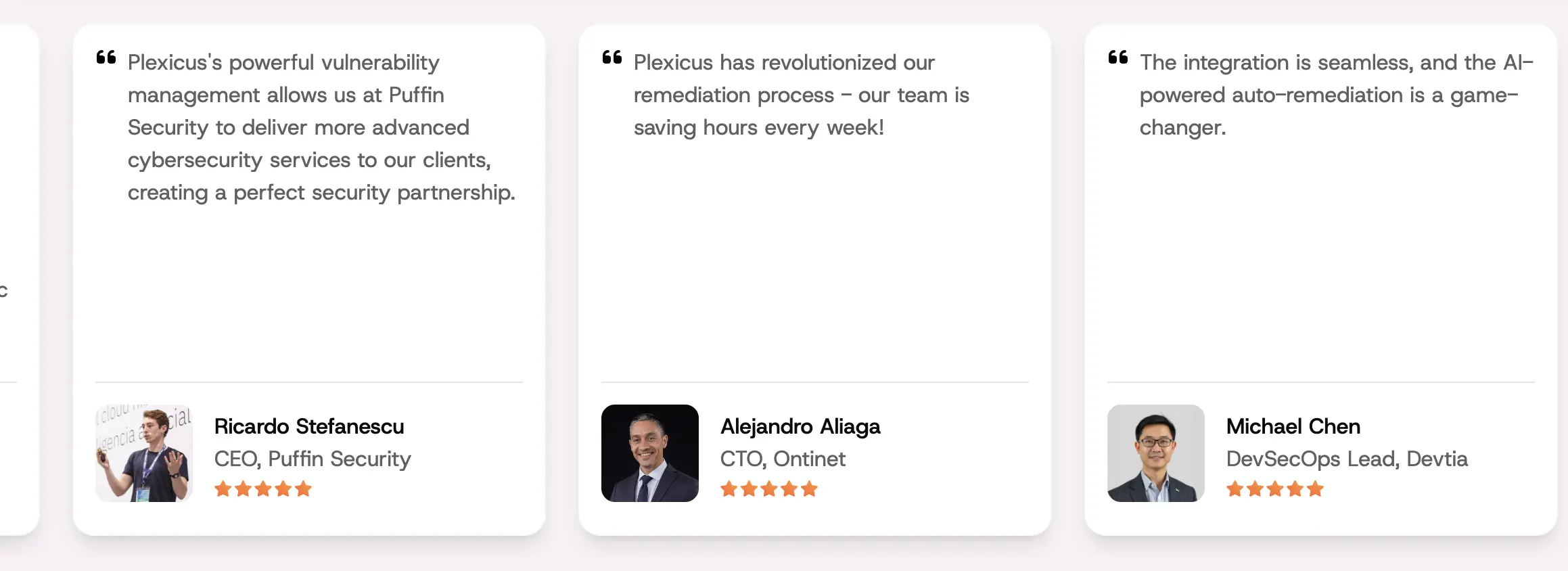

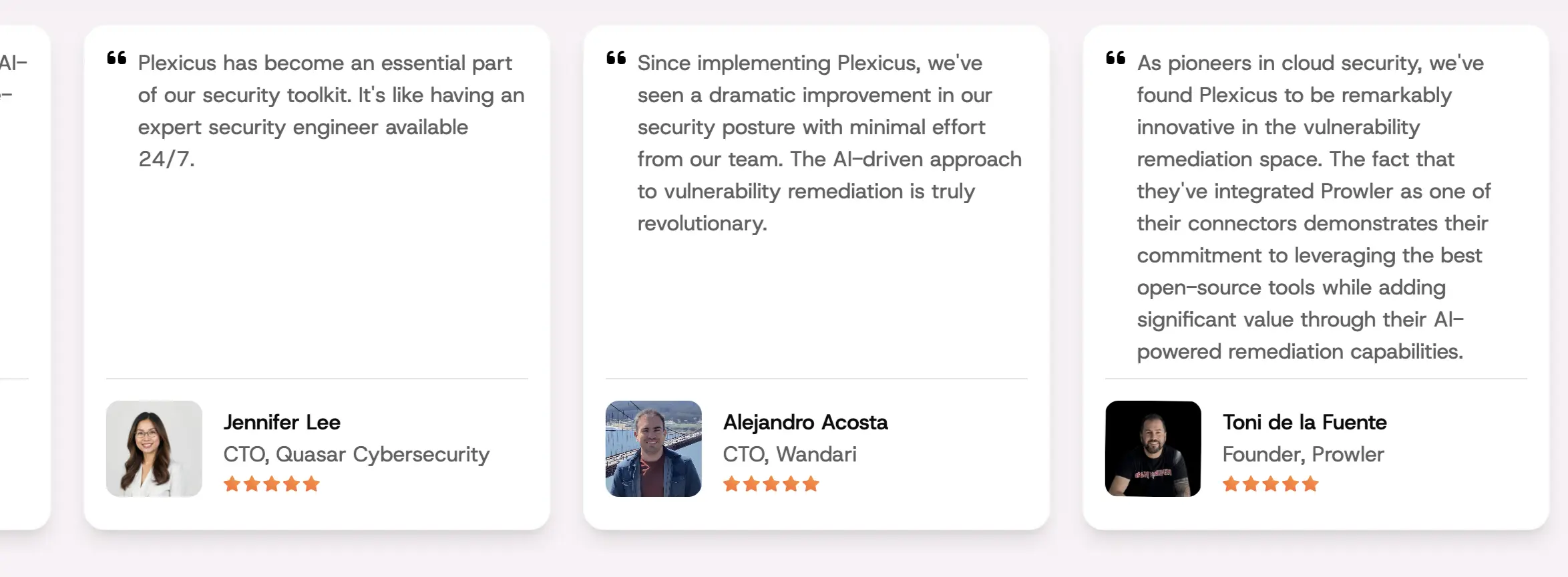

„Plexicus stał się niezbędną częścią naszego zestawu narzędzi bezpieczeństwa. To jak posiadanie eksperta ds. bezpieczeństwa dostępnego 24/7” - Jennifer Lee, CTO Quasar Cyber Security.

Tabela porównawcza narzędzi ASPM

| Narzędzie | Podstawowe możliwości | Mocne strony |

|---|---|---|

| Plexicus ASPM | SAST, SCA, DAST, Sekrety, Konfiguracja chmury | Zunifikowany przepływ pracy oparty na AI |

| Cycode | ASPM + integracja SCM | Głębokie widoczność DevSecOps |

| Apiiro | ASPM + Priorytetyzacja ryzyka | Kontekst od kodu do chmury |

| Wiz | ASPM + Zarządzanie postawą bezpieczeństwa chmury (CSPM) | Pełna widoczność chmury natywnej |

| ArmorCode | ASPM + Orkiestracja podatności | Świetne dla przepływów pracy w przedsiębiorstwie |

| Kondukto | ASPM + Orkiestracja bezpieczeństwa | Centralizowany przepływ pracy podatności |

| Checkmarx One | ASPM + Platforma AppSec zorientowana na dewelopera | Zunifikowany AppSec dla przedsiębiorstw |

| Aikido Security | SAST + SCA + IaC | Łatwa konfiguracja, kompleksowe bezpieczeństwo |

| Backslash Security | ASPM na poziomie kodu dla aplikacji natywnych w chmurze | Głęboki kontekst kodu |

| Legit Security | AI-Natywne ASPM | Lekka, zorientowana na automatyzację |

Najlepsze narzędzia ASPM (Zarządzanie postawą bezpieczeństwa aplikacji) do sprawdzenia w celu zabezpieczenia aplikacji

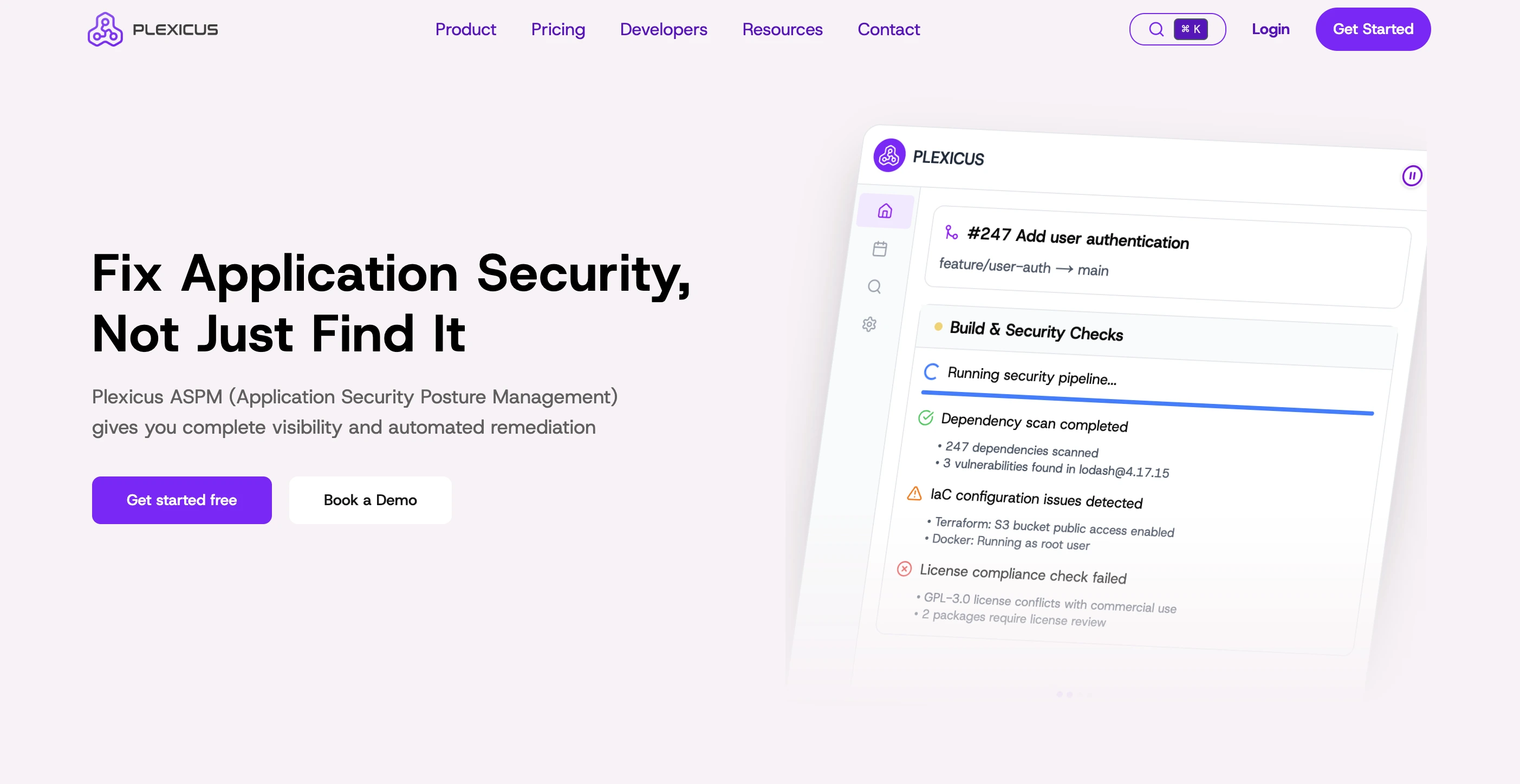

1. Plexicus ASPM

Plexicus ASPM to zunifikowana platforma zarządzania postawą bezpieczeństwa aplikacji, zaprojektowana, aby pomóc zespołowi devsecops efektywnie zarządzać bezpieczeństwem od kodu do chmury.

W przeciwieństwie do narzędzi izolowanych, Plexicus łączy SAST, SCA, DAST, skanowanie sekretów, skaner podatności API oraz kontrole konfiguracji chmury, wszystko w ramach jednego przepływu pracy.

Plexicus ASPM zapewnia również ciągłe monitorowanie, priorytetyzację ryzyka i automatyczne naprawy w całym łańcuchu dostaw oprogramowania. Integruje się także z narzędziami deweloperskimi, takimi jak GitHub, GitLab, potoki CI/CD i więcej, umożliwiając deweloperom łatwą pracę z istniejącym stosu technologicznym.

Kluczowe funkcje:

- Zunifikowane skanowanie kodu, zależności, infrastruktury i API: Platforma wykonuje statyczną analizę kodu, skanowanie zależności (SCA), sprawdzanie infrastruktury jako kodu (IaC), wykrywanie sekretów oraz skanowanie podatności API, wszystko z jednego interfejsu.

- Remediacja wspomagana AI: Agent „Codex Remedium” automatycznie generuje bezpieczne poprawki kodu, pull requesty, testy jednostkowe i dokumentację, umożliwiając programistom naprawę problemów jednym kliknięciem.

- Integracja bezpieczeństwa Shift-Left: Bezproblemowo integruje się z GitHub, GitLab, Bitbucket i pipeline’ami CI/CD, dzięki czemu programiści mogą wykrywać podatności wcześnie, przed wdrożeniem do produkcji.

- Zarządzanie zgodnością licencji i SBOM: Automatycznie generuje i utrzymuje Bill of Materials oprogramowania SBOM, egzekwuje zgodność licencyjną i wykrywa podatne biblioteki open-source.

- Ciągłe rozwiązanie podatności: Monitorowanie w czasie rzeczywistym i dynamiczne ocenianie ryzyka przy użyciu algorytmów własnych, które uwzględniają dane publiczne, wpływ na zasoby i wywiad dotyczący zagrożeń.

Zalety:

- Łączy wiele domen AppSec (SAST, SCA, DAST, API, cloud/IaC) w jednej platformie, redukując rozproszenie narzędzi i upraszczając przepływy pracy.

- Przepływ pracy skoncentrowany na programiście z remediacją wspomaganą AI znacznie skraca czas naprawy i zmniejsza zależność od ręcznego triage’u bezpieczeństwa.

- Jest zbudowany dla nowoczesnych środowisk łańcucha dostaw oprogramowania, w tym mikrousług, bibliotek zewnętrznych, API i serwerless, obejmując wszystko od kodu po wdrożenie.

Wady:

- Jako kompleksowa platforma, dojrzałe organizacje mogą potrzebować dostosować integracje, aby objąć bardzo przestarzałe lub wyspecjalizowane systemy.

- Ze względu na szerokie możliwości, zespoły mogą potrzebować nieco więcej czasu na skonfigurowanie i pełne wdrożenie automatyzacji przepływów pracy.

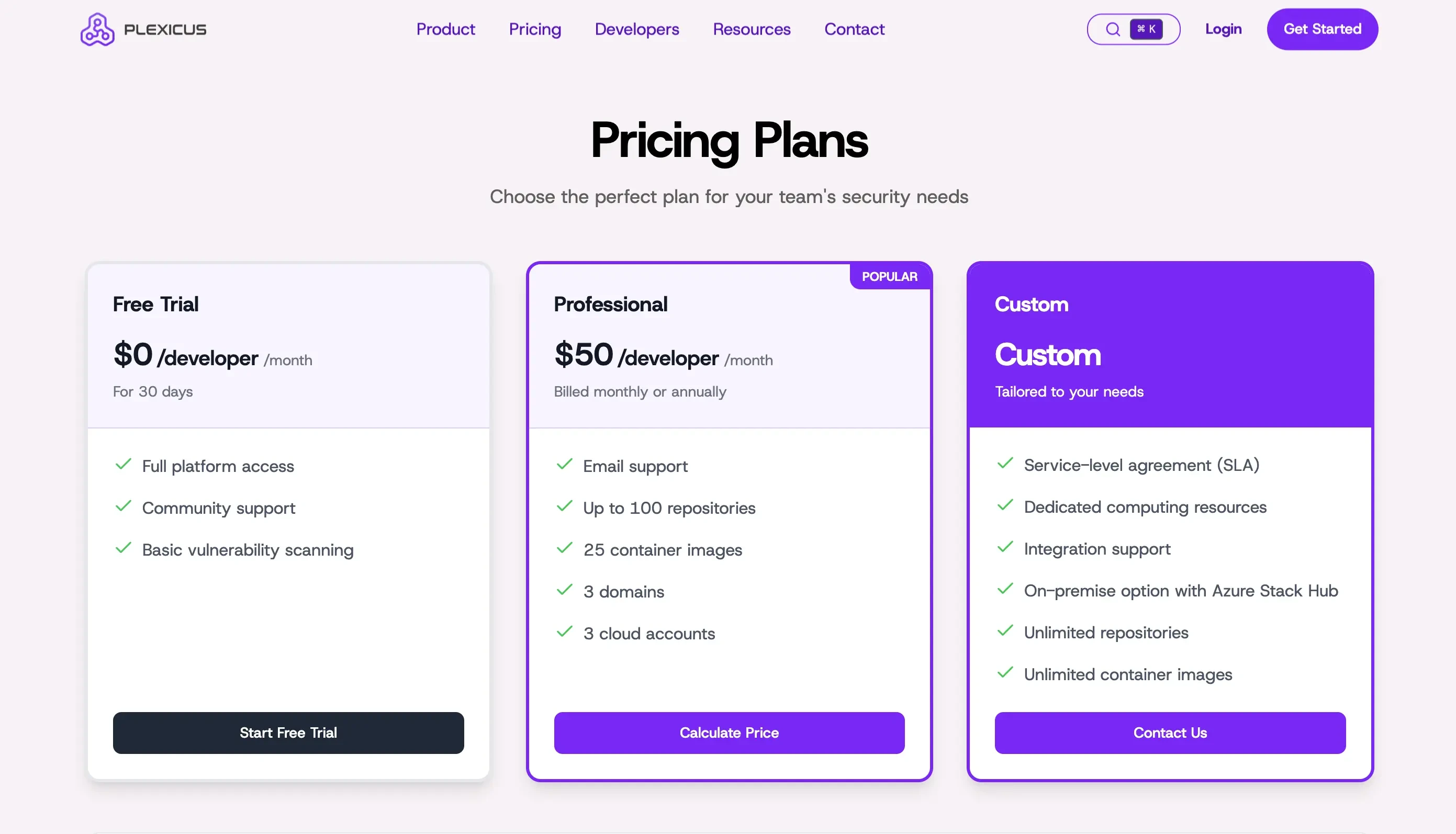

Cennik:

- Dostępna darmowa wersja na 30 dni

- USD $50/developer

- Niestandardowa wycena dla przedsiębiorstw (skontaktuj się z Plexicus, aby uzyskać wycenę)

Najlepsze dla:

Zespołów inżynieryjnych i bezpieczeństwa, które chcą skonsolidować swój stos AppSec, odejść od rozproszonych narzędzi, zautomatyzować naprawy i uzyskać zintegrowaną widoczność w kodzie, zależnościach, infrastrukturze i środowisku uruchomieniowym.

Dlaczego się wyróżnia:

Większość narzędzi obsługuje tylko jedno lub dwa zadania, takie jak SCA lub skanowanie API. Plexicus ASPM obejmuje cały proces, od znajdowania problemów po ich naprawę, dzięki czemu deweloperzy i zespoły bezpieczeństwa mogą współpracować. Jego asystent AI pomaga zredukować fałszywe alarmy i przyspiesza naprawy, ułatwiając zespołom wdrażanie i szybkie wydawanie aktualizacji bez utraty bezpieczeństwa.

2. Cycode

Cycode to dojrzała platforma do zarządzania postawą bezpieczeństwa aplikacji (ASPM), zaprojektowana, aby zapewnić organizacjom kompleksową widoczność, priorytetyzację i naprawę w całym cyklu życia rozwoju oprogramowania, od kodu po chmurę.

Kluczowe funkcje:

- Zarządzanie postawą bezpieczeństwa aplikacji w czasie rzeczywistym, które łączy kod, potoki CI/CD, infrastrukturę budowania i zasoby w czasie rzeczywistym.

- Risk Intelligence Graph (RIG): koreluje podatności, dane z potoków i kontekst wykonawczy, aby przypisać oceny ryzyka i śledzić ścieżki ataków.

- Natychmiastowe skanowanie plus architektura ConnectorX: Cycode może używać własnych skanerów (SAST, SCA, IaC, tajemnice) i pobierać wyniki z ponad 100 narzędzi zewnętrznych.

- Przyjazne dla deweloperów wsparcie dla przepływu pracy: integruje się z GitHub, GitLab, Bitbucket, Jira i dostarcza bogate w kontekst wskazówki dotyczące naprawy.

Zalety:

- Silne dla dużych środowisk „fabryki oprogramowania”, zespołów z wieloma repozytoriami, potokami CI/CD i wieloma narzędziami skanującymi.

- Doskonałe w priorytetyzacji ryzyka i redukcji hałasu alertów poprzez powiązanie problemów z wpływem na biznes i możliwością wykorzystania.

- Zaprojektowane dla nowoczesnych przepływów pracy SecDevOps: redukuje tarcia przy przekazywaniu między rozwojem a bezpieczeństwem.

Wady:

- Ze względu na swoje rozbudowane możliwości, wdrożenie i konfiguracja mogą być bardziej skomplikowane niż w przypadku prostszych narzędzi.

- Szczegóły dotyczące cen i poziomów są mniej publicznie przejrzyste (tylko oferta dla przedsiębiorstw).

Ceny: Oferta niestandardowa (ceny dla przedsiębiorstw), nie są publicznie dostępne.

Najlepsze dla: Średnich i dużych przedsiębiorstw z złożonymi potokami DevSecOps, wieloma wdrożonymi narzędziami skanującymi i potrzebą zjednoczonego zarządzania postawą.

3. Apiiro

Apiiro dostarcza nowoczesną platformę do zarządzania postawą bezpieczeństwa aplikacji (ASPM), która koncentruje się na łączeniu kodu, potoków i kontekstu czasu wykonywania w jeden system świadomy ryzyka.

Apiiro wykorzystuje opatentowaną Głęboką Analizę Kodu (DCA) do budowy zjednoczonego “grafu oprogramowania”, który mapuje zmiany kodu na wdrożone środowiska. Następnie wykorzystuje ten kontekst do priorytetyzacji i automatycznej naprawy.

Kluczowe funkcje:

- Głęboka inwentaryzacja kodu, zależności open-source, API i zasobów czasu wykonywania za pomocą DCA.

- Pobieranie wyników z zewnętrznych skanerów i korelacja na jednej platformie w celu deduplikacji i priorytetyzacji.

- Przepływy pracy naprawczej oparte na ryzyku, które łączą podatności z właścicielami kodu, kontekstem biznesowym i wpływem na czas wykonywania.

- Integracja zarówno z potokami SCM/CI/CD, jak i systemami IT/ITSM (np. ServiceNow) w celu połączenia DevSecOps i reakcji przedsiębiorstwa.

Zalety:

- Bogaty w kontekst: Dzięki mapowaniu oprogramowania od kodu do czasu wykonywania, Apiiro pomaga wypełnić lukę w widoczności, z którą boryka się wiele zespołów AppSec.

- Przyjazny dla deweloperów: Integruje się z przepływami pracy kodu (SCM, budowa), aby wychwytywać problemy wcześniej i dostarczać praktyczne wnioski.

- Skala przedsiębiorstwa: Udowodniona skuteczność w dużych organizacjach, z raportowanym 275% wzrostem nowego biznesu w 2024 roku dla swojej platformy ASPM.

Wady:

- Skierowany do przedsiębiorstw: Ceny i konfiguracja zazwyczaj są dostosowane do większych organizacji; mniejsze zespoły mogą uznać to za bardziej złożone.

- Krzywa uczenia się: Ze względu na swoją głębokość i możliwości kontekstowe, wdrożenie może wymagać więcej czasu i koordynacji między zespołami.

Cennik:

- Nie jest publicznie dostępny, wymagana jest niestandardowa wycena dla przedsiębiorstw.

Najlepsze dla:

Organizacje, które posiadają wiele narzędzi AppSec (SAST, DAST, SCA, sekrety, pipeline’y) i potrzebują zintegrowanej platformy do korelacji wyników, kontekstualizacji ryzyka oraz automatyzacji priorytetyzacji i naprawy w całym cyklu dostarczania oprogramowania.

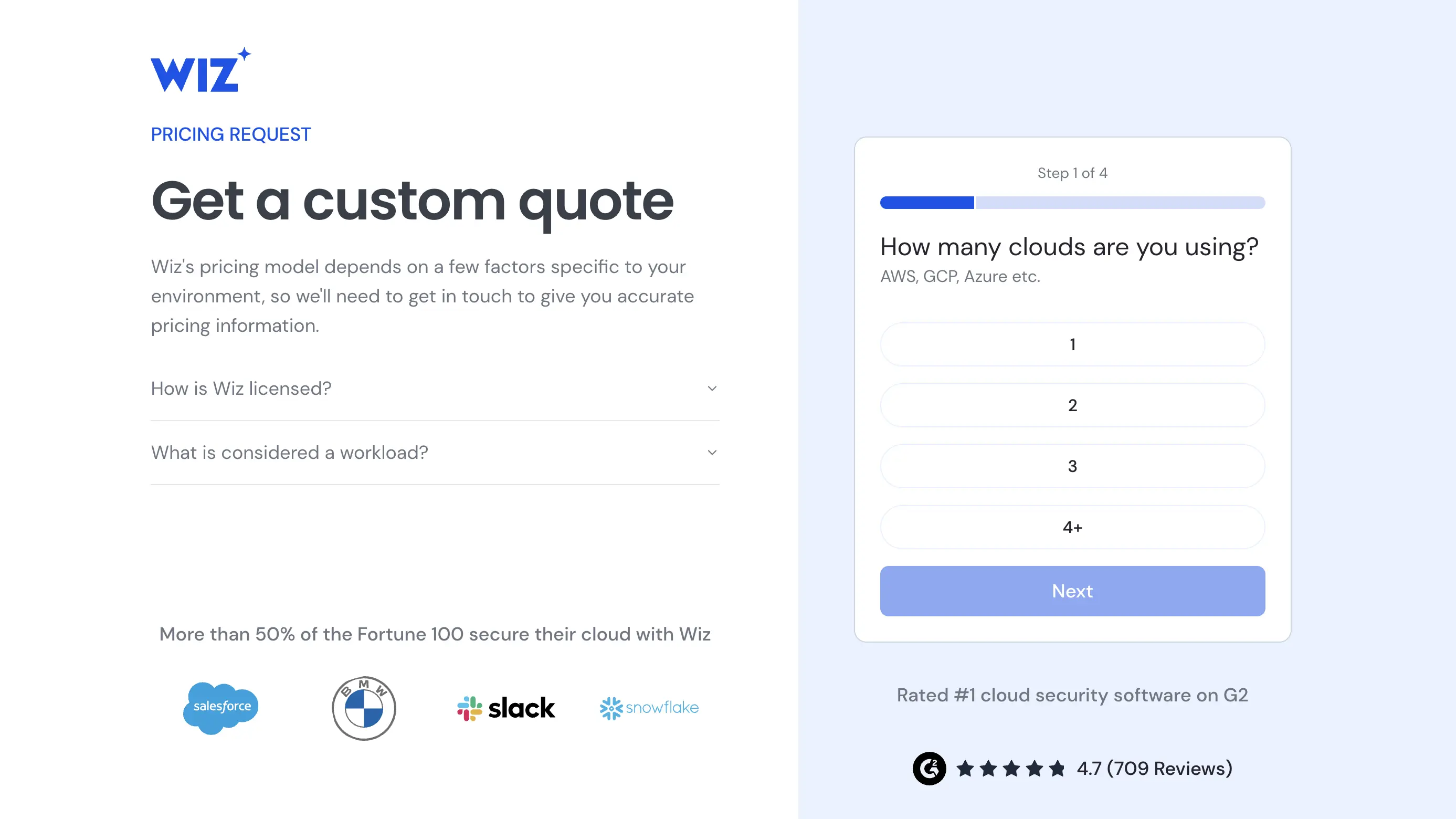

4. Wiz

Wiz to wiodąca platforma zarządzania postawą bezpieczeństwa aplikacji (ASPM), która integruje kod, pipeline’y, infrastrukturę chmurową i środowisko wykonawcze w zjednoczony graf bezpieczeństwa.

Kluczowe funkcje:

- Widoczność od kodu do chmury łączy kod źródłowy, pipeline’y CI/CD, zasoby chmurowe i zasoby środowiska wykonawczego w jednym inwentarzu.

- Priorytetyzacja ryzyka oparta na kontekście ocenia podatności na podstawie osiągalności, ekspozycji, wrażliwości danych i potencjalnej ścieżki ataku.

- Zunifikowany silnik polityk i przepływy pracy naprawcze wspierają spójne zasady bezpieczeństwa w kodzie, infrastrukturze i środowisku wykonawczym.

- Kompleksowe pobieranie wyników skanerów zewnętrznych pobiera wyniki SAST, DAST, SCA do swojego Grafu Bezpieczeństwa w celu korelacji.

Zalety:

- Silny dla środowisk natywnych dla chmury, hybrydowych i wielochmurowych

- Doskonały w operacjonalizacji ASPM w zespołach DevSecOps

- Redukuje hałas alertów, koncentrując się na kwestiach możliwych do wykorzystania, a nie tylko na ich powadze

Wady:

- Ceny są zazwyczaj skierowane do firm o skali przedsiębiorstwa.

- Niektóre organizacje mogą uznać, że jest bardziej skoncentrowany na chmurze/grafie ryzyka niż na czystych pipeline’ach SAST.

Ceny: Niestandardowe wyceny dla przedsiębiorstw

Najlepsze dla: Organizacje poszukujące widoczności ryzyka od kodu do chmury z dojrzałą platformą ASPM zaprojektowaną dla nowoczesnych, rozproszonych środowisk.

5. ArmorCode

Platforma ArmorCode ASPM to platforma zarządzania postawą bezpieczeństwa aplikacji klasy korporacyjnej, która łączy wyniki z aplikacji, infrastruktury, chmury, kontenerów i łańcucha dostaw oprogramowania w jedną warstwę zarządzania. Umożliwia organizacjom centralizację zarządzania podatnościami, korelację ryzyk w różnych narzędziach i automatyzację przepływów pracy związanych z naprawą.

Kluczowe funkcje:

- Agreguje dane z ponad 285 integracji (aplikacje, infrastruktura, chmura) i normalizuje ponad 25-40 miliardów przetworzonych wyników.

- Korelacja i naprawa napędzana przez AI, agent „Anya” wspiera zapytania w języku naturalnym, deduplikację i rekomendacje działań.

- Niezależna warstwa zarządzania: niezależne od dostawcy pobieranie narzędzi, ocena ryzyka, orkiestracja przepływów pracy i pulpity na poziomie zarządu.

- Wsparcie dla łańcucha dostaw oprogramowania i SBOM: śledzi zależności, błędne konfiguracje, ekspozycje stron trzecich w całym procesie budowy i działania.

Zalety:

- Idealne dla dużych, złożonych organizacji potrzebujących szerokiej widoczności w kodzie, chmurze i infrastrukturze.

- Potężna automatyzacja oznacza mniej fałszywych alarmów i szybsze cykle naprawcze dla zespołów bezpieczeństwa i rozwoju.

Wady:

- Wdrażanie i konfiguracja mogą być intensywne, mniej odpowiednie dla bardzo małych zespołów bez dojrzałych praktyk AppSec.

- Ceny są dostosowane / tylko dla przedsiębiorstw; mniejsze zespoły mogą uznać koszt wejścia za wysoki.

- Ponieważ jest zaprojektowany jako warstwa orkiestracji/zarządzania, a nie jako pojedynczy skaner, zależy od istniejącego stosu technologicznego i gotowości do integracji.

Ceny:

- Niestandardowe ceny dla przedsiębiorstw. Brak publicznie dostępnych stałych poziomów.

Najlepsze dla:

Przedsiębiorstw i zespołów ds. bezpieczeństwa, które już posiadają wiele narzędzi do skanowania, złożone pipeline’y lub hybrydowe środowiska chmurowe, i wymagają zintegrowanej warstwy zarządzania postawą i automatyzacji, aby w pełni dostosować AppSec do DevSecOps i ryzyka biznesowego.

6. Kondukto

Kondukto to platforma klasy enterprise do zarządzania postawą bezpieczeństwa aplikacji (ASPM), która centralizuje dane o podatnościach z całego łańcucha narzędzi AppSec. Umożliwia organizacjom unifikację, orkiestrację i automatyzację przepływu pracy w zakresie bezpieczeństwa, przechodząc od szumu narzędzi do użytecznych wniosków.

Kluczowe funkcje:

- Agregacja i normalizacja wyników z źródeł SAST, SCA, DAST, IaC, kontenerów i SBOM, aby wszystkie dane dotyczące bezpieczeństwa znajdowały się na jednej platformie.

- Kompleksowe integracje i model „Bring Your Own Data”, który obsługuje ponad 100 skanerów i narzędzi bezpieczeństwa.

- Solidne automatyzacje i orkiestracje przepływów pracy: tworzenie zgłoszeń, powiadomienia (Slack, Teams, Email), automatyczne reguły triage i tłumienia.

- Zarządzanie SBOM i śledzenie ryzyka dla komponentów open-source, zapewniając wgląd w to, gdzie w Twoim portfolio znajdują się podatny lub nielegalny kod.

- Pulpity oparte na rolach z widokami na poziomie organizacji, produktu i projektu, dzięki czemu CISO, zespoły AppSec i deweloperzy widzą to, co najważniejsze.

Zalety:

- Świetne dla dużych, złożonych organizacji inżynieryjnych z wieloma skanerami podatności i narzędziami bezpieczeństwa, które uzyskują widok „single pane of glass”.

- Silna automatyzacja redukuje ręczne triage i pomaga usprawnić przepływy pracy DevSecOps.

- Elastyczna architektura: obsługuje wdrożenia w chmurze lub na miejscu, co czyni ją odpowiednią dla środowisk hybrydowych.

Wady:

- Wdrożenie i onboarding mogą wymagać więcej wysiłku niż prostsze rozwiązania punktowe, zwłaszcza dla mniejszych zespołów lub organizacji bez dojrzałej praktyki AppSec.

- Ceny są ustalane na podstawie indywidualnych wycen (nie są publicznie dostępne), co sprawia, że początkowa ocena jest mniej przejrzysta.

- Ze względu na swoją szerokość, niektóre funkcje mogą się pokrywać z istniejącymi narzędziami w stosie, dlatego potrzebna jest jasna strategia konsolidacji.

Ceny:

- Niestandardowe ceny dla przedsiębiorstw (na podstawie wyceny), nie są publicznie publikowane.

Najlepsze dla:

Duże przedsiębiorstwa lub organizacje z dojrzałymi pipeline’ami DevSecOps, które już używają wielu narzędzi AppSec i chcą zjednoczyć swoją postawę wobec podatności, priorytetyzować ryzyko, automatyzować przepływy pracy i wbudować bezpieczeństwo w całym SDLC.

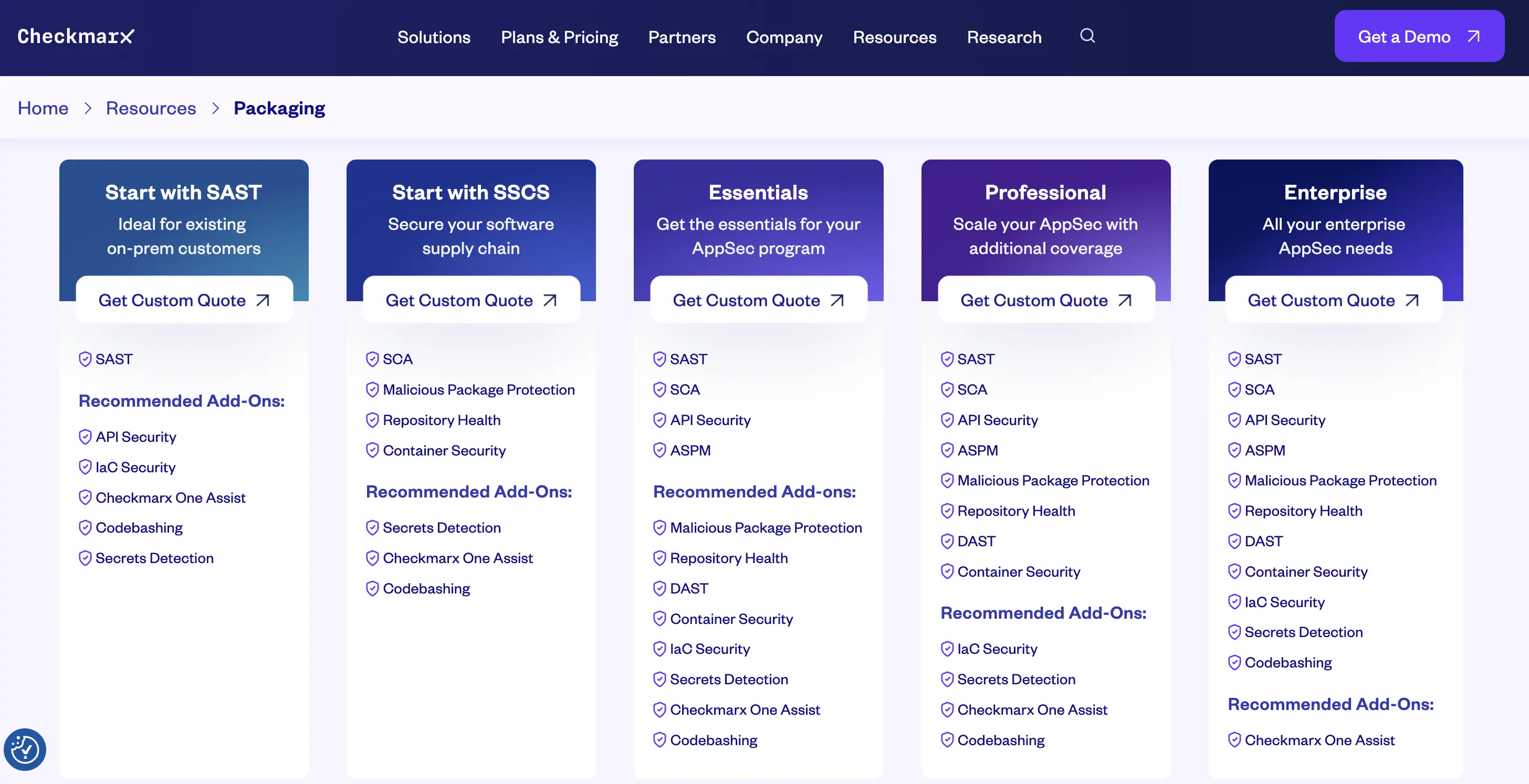

7. Checkmarx One ASPM

Platforma ASPM Checkmarx One dostarcza aplikacyjne zarządzanie postawą bezpieczeństwa na poziomie przedsiębiorstwa poprzez konsolidację i korelację danych z całego łańcucha narzędzi AppSec, obejmując SAST, SCA, DAST, bezpieczeństwo API, IaC, skanowanie kontenerów i więcej.

Zapewnia zagregowane wyniki ryzyka aplikacji, koreluje wyniki z narzędzi nie-Checkmarx poprzez import SARIF i wprowadza kontekst czasu rzeczywistego i chmury do swoich przepływów pracy priorytetyzacji ryzyka.

Kluczowe funkcje:

- Zarządzanie ryzykiem aplikacji: Zagregowane wyniki ryzyka dla każdej aplikacji, uszeregowane według wpływu na biznes i możliwości wykorzystania.

- Przynieś swoje własne wyniki: Importuje wyniki zewnętrznych narzędzi AppSec (poprzez SARIF/CLI), więc nie musisz wymieniać swoich istniejących skanerów.

- Widoczność od kodu do chmury: Zbiera dane o podatnościach w środowiskach przedprodukcyjnych, w czasie rzeczywistym i w chmurze.

- Bezproblemowa integracja z przepływem pracy dewelopera: Zintegrowane z IDE, narzędziami chmurowymi i systemami zgłoszeń, wspiera ponad 50 języków i ponad 100 frameworków.

- Silnik polityki i zgodności: Dostosowywalne zarządzanie polityką wewnętrzną pomaga dostosować przepływy pracy AppSec do wymagań biznesowych i regulacyjnych.

Zalety:

- Silne dopasowanie do przedsiębiorstw z szerokim pokryciem AppSec w wielu domenach (kod, chmura, łańcuch dostaw).

- Zaawansowana integracja umożliwiająca współistnienie danych z przestarzałych i nowoczesnych skanerów, redukując rozprzestrzenianie się narzędzi.

- Funkcje przyjazne dla deweloperów (wtyczki IDE, automatyczne priorytetyzowanie ryzyka) ułatwiają skalowanie AppSec w zespołach.

Wady:

- Ceny są dostosowane do przedsiębiorstw i nie są publicznie dostępne; mniejsze zespoły mogą uznać je za zbyt kosztowne.

- Szeroka funkcjonalność może wprowadzać dodatkowe koszty związane z konfiguracją i integracją — zespoły potrzebują dojrzałości w AppSec, aby uzyskać pełną wartość.

- Niektóre mniejsze organizacje mogą nie potrzebować pełnego zakresu możliwości i mogą skorzystać z bardziej uproszczonych narzędzi.

Ceny:

- Tylko indywidualne wyceny dla przedsiębiorstw.

Najlepsze dla:

Duże organizacje z dojrzałymi praktykami DevSecOps, które wymagają zintegrowanej, gotowej na przedsiębiorstwo platformy ASPM do zarządzania postawą bezpieczeństwa aplikacji w kodzie, chmurze i czasie wykonywania.

8. Aikido Security

Aikido Security to wszystko-w-jednym platforma do zarządzania postawą bezpieczeństwa aplikacji (ASPM) zaprojektowana specjalnie dla startupów i średniej wielkości zespołów deweloperskich. Łączy SAST, SCA, skanowanie IaC/konfiguracji, kontenery i kontrole postawy chmury oraz wykrywanie sekretów, wszystko z jednego interfejsu. Według swojej strony internetowej, celuje w zespoły, które chcą „zabezpieczyć swój kod, chmurę i czas wykonywania w jednym centralnym systemie.”

Kluczowe funkcje:

- Zunifikowane skanowanie kodu, zależności, kontenerów, IaC i zasobów chmurowych.

- Przyjazny dla deweloperów przepływ pracy z automatycznym triage i sugestiami naprawy „jednym kliknięciem”.

- Szybkie wdrażanie i lekka implementacja: integruje się z GitHub, GitLab, Bitbucket, Slack, Jira i wieloma elementami ekosystemu CI/CD.

- Przejrzyste ceny i darmowy plan: zawiera narzędzia do skanowania kodu + sekretów; płatne poziomy skalują się wraz z liczbą repozytoriów, kontenerów, kont chmurowych.

Zalety:

- Szybkie wdrażanie sprawia, że jest idealne dla mniejszych zespołów lub szybko rozwijających się startupów.

- Silny UX dla deweloperów koncentruje się na redukcji szumu i umożliwieniu przepływów pracy skoncentrowanych na naprawie (AutoTriage, integracja GUI).

- Przystępne ceny z jasnymi poziomami i darmowym planem, co czyni ASPM dostępnym.

Wady:

- Chociaż obejmuje wiele domen AppSec, ma mniej porównywalnych kontroli klasy enterprise lub integracji niż platformy legacy.

- Dostosowanie może być bardziej ograniczone dla bardzo dużych przedsiębiorstw z złożonymi systemami legacy.

- Nie zawsze ujawnia pełną głębokość analityki ryzyka runtime/chmurowego w porównaniu do rozwiązań skoncentrowanych na przedsiębiorstwach.

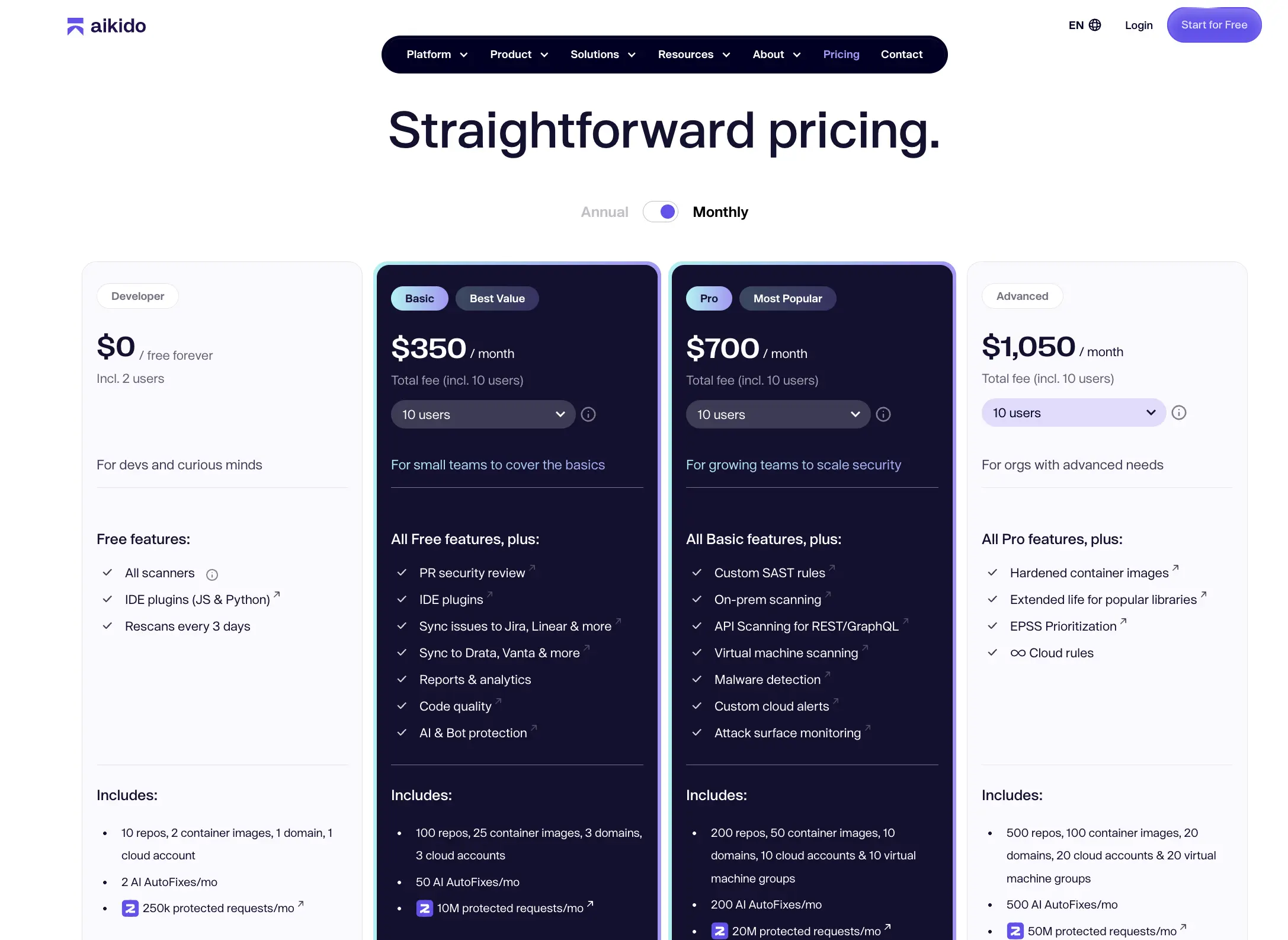

Ceny:

- Dostępny darmowy poziom

- Płatne plany zaczynają się od około 350 USD/miesiąc na użytkownika.

Najlepsze dla:

Startupy, scale-upy i średnie zespoły DevSecOps, które chcą wcześnie wdrożyć ASPM, zintegrować swój łańcuch narzędzi do skanowania i szybko naprawiać podatności bez dużych obciążeń lub złożonych procesów korporacyjnych.

9. Backslash Security

Backslash Security oferuje potężną platformę ASPM (Application Security Posture Management) z silnym naciskiem na analizę osiągalności i eksploatowalności, umożliwiając zespołom ds. bezpieczeństwa produktów, AppSec i inżynierii odkrywanie krytycznych przepływów kodu i wysokiego ryzyka luk w zabezpieczeniach w kodzie, zależnościach i kontekstach natywnych dla chmury.

Ich strona internetowa podkreśla również skupienie na „vibe-coding” i zabezpieczaniu ekosystemów rozwoju opartych na AI (agenci IDE, reguły prompt, przepływy pracy kodowania AI), co czyni ją wyraźnie istotną dla zespołów korzystających z Gen-AI / kodowania wspomaganego agentem.

Kluczowe funkcje:

- Dogłębna analiza osiągalności i toksycznych przepływów: identyfikuje luki, które są rzeczywiście eksploatowalne i osiągalne, a nie tylko powierzchowne znaleziska.

- Kompleksowe pobieranie wyników z SAST, SCA, SBOM, wykrywania tajemnic i VEX (Vulnerability Exploitability Exchange).

- Pulpity skoncentrowane na aplikacjach z kontekstem chmury, łączące ryzyko oparte na kodzie z postawą wdrożenia/uruchomienia.

- Przepływy pracy automatyzacji: przypisuje problemy do właściwego dewelopera, zawiera ścieżki dowodowe i integruje się z CI/CD/hybrydowymi łańcuchami narzędziowymi.

Zalety:

- Doskonałe dla organizacji zajmujących się złożonymi chmurami/AI/potokami kodu, gdzie osiągalność i kontekst mają większe znaczenie niż surowa liczba luk w zabezpieczeniach.

- Zaprojektowane specjalnie dla nowoczesnych praktyk rozwoju (w tym kodowania wspomaganego AI / „vibe coding”), idealne, gdy zespoły deweloperskie używają wielu narzędzi, agentów, LLM itp.

- Silna logika priorytetyzacji pomaga zmniejszyć zmęczenie alertami i skupić wysiłki na kwestiach o dużym wpływie.

Wady:

- Ponieważ jest ukierunkowany na przedsiębiorstwa i nowoczesne ekosystemy rozwojowe, mniejsze zespoły lub starsze stosy technologiczne mogą uznać konfigurację za bardziej skomplikowaną.

- Ceny są dostosowane do potrzeb przedsiębiorstw, więc koszty wejścia mogą być wyższe niż w przypadku prostszych narzędzi ASPM.

- Niektóre zestawy funkcji są bardzo wyspecjalizowane (np. „bezpieczeństwo kodowania wibracji”) i mogą być przesadą dla zespołów, które nie korzystają z tych przepływów pracy.

Cennik:

- Tylko indywidualna wycena dla przedsiębiorstw (ceny publiczne nie są publikowane).

Najlepsze dla:

Duże przedsiębiorstwa, zespoły ds. bezpieczeństwa produktów lub organizacje z dojrzałymi pipeline’ami DevSecOps i nowoczesnymi stosami rozwojowymi (mikroserwisy, intensywne wykorzystanie open-source, przepływy pracy oparte na Gen-AI/agentach), które potrzebują głębokiego kontekstowego pokrycia ASPM, a nie tylko prostego agregowania skanów.

10. Legit Security

Legit Security to platforma ASPM (Application Security Posture Management) oparta na AI, stworzona dla nowoczesnych fabryk oprogramowania. Automatyzuje odkrywanie, priorytetyzację i naprawę ryzyk AppSec w kodzie, zależnościach, pipeline’ach i środowiskach chmurowych.

Kluczowe funkcje:

- Pokrycie od kodu do chmury: Integruje się ze wszystkimi systemami i narzędziami do testowania AppSec używanymi w rozwoju i wdrażaniu, aby zapewnić scentralizowany widok podatności, błędnych konfiguracji, sekretów i kodu generowanego przez AI.

- Orkiestracja, korelacja i deduplikacja AppSec: Agreguje wyniki skanowania (SAST, SCA, DAST, sekrety) i koreluje lub deduplikuje znaleziska, aby wyróżnić tylko te, które mają znaczenie.

- Remediacja przyczyny źródłowej: Identyfikuje pojedyncze działania naprawcze, które rozwiązują wiele problemów jednocześnie, minimalizując wysiłek deweloperów i przyspieszając redukcję ryzyka.

- Kontekstowe ocenianie ryzyka: Wykorzystuje AI do oceny wpływu na biznes, zgodności, użycia kodu GenAI, API, dostępności internetowej i innych czynników, aby priorytetyzować poprawki zgodne z ryzykiem biznesowym.

- Odkrywanie i zabezpieczenia AI: Wykrywa kod generowany przez AI, egzekwuje zabezpieczenia wokół użycia GenAI i integruje się z asystentami kodowania AI — adresując ryzyka związane z “kodowaniem na wyczucie”.

Zalety:

- Doskonałe dla organizacji przyjmujących rozwój wspomagany AI/LLM lub radzących sobie ze złożonymi pipeline’ami, zależnościami i nowoczesnymi przepływami pracy deweloperów.

- Silna logika priorytetyzacji i przyjazne dla deweloperów przepływy pracy, redukujące hałas alertów i umożliwiające szybsze działanie.

- Wspiera pełną widoczność łańcucha dostaw oprogramowania, wykrywanie sekretów i kontekstową remediację.

Wady:

- Skierowana do średnich i dużych zespołów, mniejsze zespoły mogą uznać platformę za bardziej rozbudowaną niż to konieczne.

- Ceny są dostosowane indywidualnie i nie są publiczne; może to wymagać większego zaangażowania budżetowego.

- Wprowadzenie i integracja mogą być bardziej złożone ze względu na szeroki zakres pokrycia i funkcji.

Cennik:

Indywidualne wyceny dla przedsiębiorstw. Publiczna cena podstawowego poziomu nie jest opublikowana.

Najlepsze dla:

Zespołów DevSecOps i organizacji zajmujących się bezpieczeństwem produktów, które potrzebują wbudować zarządzanie postawą w nowoczesne przepływy pracy deweloperskiej („vibe-coding”), zabezpieczyć kod generowany przez AI, zarządzać złożonymi ekosystemami narzędzi i skrócić czas od wykrycia do naprawy.

Bezpieczny Kod do Chmury z Plexicus ASPM

Narzędzia ASPM to kolejny krok w Zarządzaniu Bezpieczeństwem Aplikacji, wyjaśniający fragmentaryczne potoki AppSec.

Jednoczą one wgląd, automatyzują reakcję i zapewniają widoczność w czasie rzeczywistym, przekształcając bezpieczeństwo z reaktywnego centrum kosztów w proaktywną przewagę.

Podczas gdy inne platformy ASPM koncentrują się na orkiestracji lub zarządzaniu przedsiębiorstwem, Plexicus ASPM przyjmuje podejście zorientowane na dewelopera, napędzane przez AI, zaprojektowane, aby uczynić AppSec szybszym, inteligentniejszym i łatwiejszym do wdrożenia.

1. Zunifikowane Bezpieczeństwo od Kodu do Chmury w Jednej Platformie

Większość organizacji żongluje wieloma narzędziami: SAST do kodu, SCA do zależności, DAST do czasu działania i osobnymi pulpitami do tajemnic lub API.

Plexicus jednoczy je wszystkie w jednym ciągłym przepływie pracy, dając pełną widoczność w całym kodzie, zależnościach, infrastrukturze i czasie działania.

2. Silnik Naprawczy Napędzany przez AI („Codex Remedium”)

Zamiast zatrzymywać się na wykrywaniu, Plexicus pomaga zespołom automatycznie naprawiać luki w zabezpieczeniach.

Agent AI może generować bezpieczne poprawki kodu, pull requesty i dokumentację, skracając średni czas naprawy (MTTR) nawet o 80%.

3. Stworzony dla programistów, uwielbiany przez zespoły bezpieczeństwa

W przeciwieństwie do tradycyjnych platform bezpieczeństwa, które zakłócają przepływ pracy programistów, Plexicus integruje się bezproblemowo z GitHub, GitLab, Bitbucket i pipeline’ami CI/CD.

Programiści otrzymują możliwe do wdrożenia poprawki w ramach swojego przepływu pracy, bez konieczności zmiany kontekstu, bez tarć.

4. Inteligencja ryzyka w czasie rzeczywistym

Plexicus łączy informacje o zagrożeniach, ekspozycję zasobów i dane o exploitach, aby tworzyć dynamiczne oceny ryzyka. Pomaga to zespołom skupić się na rzeczywistych, możliwych do wykorzystania zagrożeniach, a nie tylko na tym, co wygląda poważnie w raportach.

5. Bezpieczeństwo, które rośnie wraz z Tobą

Od startupów po przedsiębiorstwa, Plexicus oferuje elastyczne opcje cenowe i wdrożeniowe, z darmowym poziomem dla małych zespołów i automatyzacją dla przedsiębiorstw dla większych organizacji.

Rozwija się wraz z dojrzałością Twojego AppSec, a nie przeciwko niej.

Krótko mówiąc:

Plexicus ASPM pomaga zredukować liczbę dodatkowych narzędzi, szybciej rozwiązywać problemy dzięki AI i widzieć wszystko od kodu po chmurę, jednocześnie utrzymując szybkie tempo pracy programistów. Zacznij od szybkiego zwycięstwa: zeskanuj jedno ze swoich repozytoriów w zaledwie pięć minut, aby samemu zobaczyć moc Plexicus. Doświadcz bezproblemowej integracji i natychmiastowych wglądów, i zrób pierwszy krok w kierunku poprawy bezpieczeństwa aplikacji. Wypróbuj za darmo już dziś.

FAQ

1. Co to jest ASPM?

ASPM (Application Security Posture Management) to zintegrowane podejście do zarządzania wynikami bezpieczeństwa aplikacji w całym SDLC.

2. Czym ASPM różni się od SAST lub SCA?

SAST i SCA koncentrują się na skanowaniu konkretnych aspektów kodu, podczas gdy ASPM jednoczy wyniki, dodaje kontekst i priorytetyzuje naprawy.

3. Czy potrzebuję ASPM, jeśli już używam wielu narzędzi bezpieczeństwa?

Tak. ASPM konsoliduje rozproszone raporty i pomaga skutecznie priorytetyzować podatności.

4. Czy ASPM jest tylko dla przedsiębiorstw?

Nie, narzędzia takie jak Plexicus sprawiają, że ASPM jest dostępne dla startupów i MŚP dzięki darmowym SAST i automatyzacji opartej na AI.