10 najlepszych alternatyw dla Snyk w 2026 roku: lepsze pokrycie, niższy koszt

W 2026 roku głównym wyzwaniem nie jest już tylko znajdowanie błędów. Prawdziwym problemem jest to, jak szybko atakujący je wykorzystują. Zespoły ds. bezpieczeństwa kiedyś miały tygodnie na załatanie luk, ale teraz ten czas prawie zniknął.

Na początku 2026 roku cyberprzestępcy będą używać zautomatyzowanych narzędzi do znajdowania i wykorzystywania luk szybciej niż kiedykolwiek. Jeśli Twoje bezpieczeństwo nadal zależy od ludzi ręcznie badających i piszących każdą poprawkę, jesteś już w tyle.

Ten przewodnik przegląda najlepsze alternatywy dla Snyk na 2026 rok, które priorytetowo traktują Integralność Łańcucha Dostaw i Remediację Wspomaganą AI, aby przeciwdziałać wzrostowi zautomatyzowanego wykorzystywania luk 0-day.

Rzeczywistość 2026: W liczbach

Najnowsze dane branżowe z ostatniego roku pokazują, że to już nie kwestia tego, czy zostaniesz zaatakowany, ale kiedy.

- Kryzys objętości podatności: Nowa podatność jest identyfikowana co 15 minut. Do 2026 roku zespoły ds. bezpieczeństwa będą musiały zmierzyć się z ponad 131 nowymi ujawnieniami CVE każdego dnia.

- 24-godzinny upadek: Około 28,3% obserwowanych exploitów jest obecnie uruchamianych w ciągu 24 godzin od ujawnienia. Okresowe skanowanie jest teraz przestarzałe.

- Wzrost kodu AI: Narzędzia AI piszą teraz 41% całego kodu przedsiębiorstw. Z ponad 256 miliardami linii kodu AI produkowanymi rocznie, objętość kodu wymagającego przeglądu przekroczyła ludzkie możliwości.

- Próg 10 milionów dolarów: Średni koszt naruszenia danych w Stanach Zjednoczonych wzrósł do rekordowego poziomu $10,22 miliona w 2025 roku z powodu rosnących kosztów wykrywania i odzyskiwania.

Na pierwszy rzut oka: Top 10 alternatyw dla Snyk na 2026 rok

| Platforma | Najlepsze do | Główna różnica | Innowacja 2026 |

|---|---|---|---|

| Plexicus | Szybka naprawa | Codex Remedium AI Autofix | Generowanie PR jednym kliknięciem |

| Cycode | Integralność SDLC | Wzmocnione bezpieczeństwo łańcucha dostaw | Zapobieganie manipulacji kodem |

| Sysdig Secure | Ochrona w czasie rzeczywistym | Aktywne blokowanie oparte na eBPF | Eliminacja exploitów zero-day |

| Aikido | Redukcja szumów | Triagowanie tylko osiągalności | 90% redukcja alertów |

| Chainguard | Bezpieczne fundamenty | Wzmocnione minimalne obrazy | Obrazy bazowe wolne od podatności |

| Endor Labs | Zdrowie zależności | Zarządzanie ryzykiem cyklu życia | Predyktywna inteligencja zależności |

| Jit | Orkiestracja narzędzi | MVS (Minimalna Wymagana Bezpieczeństwo) | Zunifikowany stos DevSecOps |

| Apiiro | Grafowanie ryzyka | Kontekstowe ocenianie ryzyka | Analiza toksycznych kombinacji |

| Aqua Security | Cloud-Native | Zapewnienie i podpisywanie obrazów | Ochrona łańcucha dostaw oprogramowania |

| Mend | Enterprise SCA | Zarządzanie licencjami na dużą skalę | Eksploatowalność napędzana AI |

1. Plexicus

Plexicus rozwiązuje problem luki czasowej do eksploatacji, zastępując ręczne pisanie kodu Remediacją AI wywoływaną przez człowieka. W tradycyjnych przepływach pracy, deweloper musi badać i pisać kod ręcznie; Plexicus automatyzuje część “pisania”, dzięki czemu możesz skupić się na “zatwierdzaniu.”

- Kluczowe funkcje: Codex Remedium to silnik zasilany przez AI, który analizuje zidentyfikowane podatności. Po uruchomieniu generuje funkcjonalną łatkę kodu, pull request oraz testy jednostkowe specjalnie dostosowane do Twojej bazy kodu.

- Główna różnica: Podczas gdy inne narzędzia sugerują poprawki, Plexicus organizuje cały proces naprawczy. Tworzy PR za Ciebie, skracając czas badań z godzin do sekund przeglądu.

- Zalety: Skraca średni czas naprawy (MTTR) nawet o 95%; umożliwia deweloperom naprawę problemów z bezpieczeństwem bez głębokiego szkolenia AppSec.

- Wady: Pełne „Auto-Merge” jest ograniczone dla bezpieczeństwa produkcji; produkcja nadal wymaga ostatecznego zatwierdzenia przez człowieka.

Jak używać Plexicus do napraw AI:

- Wybierz Znalezienie: Otwórz menu znalezisk i przejdź do krytycznej podatności.

- Szczegóły Znalezienia: Kliknij, aby zobaczyć szczegóły znaleziska na stronie szczegółów.

- Naprawa AI: Kliknij przycisk Naprawa AI obok znaleziska.

- Przegląd Poprawki: Codex Remedium generuje bezpieczny diff kodu i testy jednostkowe.

- Złóż PR: Przejrzyj diff wygenerowany przez AI i kliknij Złóż Pull Request, aby wysłać poprawkę do Twojego SCM do ostatecznego zatwierdzenia.

2. Cycode

Cycode koncentruje się na tkance łącznej Twojego cyklu życia rozwoju, specjalizując się w ochronie „integralności” samego procesu.

- Kluczowe funkcje: Identyfikuje twardo zakodowane sekrety, monitoruje manipulacje kodem i zapewnia integralność commitów (weryfikując, kto faktycznie commitował kod).

- Główna różnica: Jest to kompletna platforma ASPM, która konsoliduje natywne skanery z narzędziami firm trzecich, aby zabezpieczyć cały łańcuch dostaw oprogramowania.

- Zalety: Najlepsza w swojej klasie w zapobieganiu kompromitacjom w stylu SolarWinds; zapewnia ogromną widoczność w całym SDLC.

- Wady: Może być skomplikowana do skonfigurowania dla mniejszych zespołów z prostszymi pipeline’ami CI/CD.

3. Sysdig Secure

Jeśli nie możesz wystarczająco szybko załatać, musisz być w stanie blokować. Sysdig koncentruje się na bezpieczeństwie w czasie rzeczywistym.

- Kluczowe funkcje: Wykorzystuje wgląd oparty na eBPF do wykrywania i eliminowania złośliwych procesów (takich jak nieautoryzowane powłoki) w czasie rzeczywistym.

- Główna różnica: Łączy rozwój i produkcję, korelując używane podatności z bieżącą telemetrią.

- Zalety: Jedyna prawdziwa obrona przed niezałatanymi podatnościami 0-day w produkcji; proaktywne wsparcie działa jako przedłużenie twojego zespołu.

- Wady: Wymaga wdrożenia agenta w klastrach Kubernetes; ceny mogą być zaporowe dla organizacji z mniej niż 200 węzłami.

4. Aikido Security

Aikido rozwiązuje problem „Zalewu Wrażliwości” poprzez skupienie się na Dostępności. Rozpoznaje, że błąd w nieużywanej bibliotece nie jest priorytetem.

- Kluczowe cechy: Zunifikowany pulpit nawigacyjny dla SAST, SCA, IaC i Sekretów; wzbogacony o analizę dostępności.

- Główna różnica: Ekstremalne skupienie na redukcji szumów i prostocie; konfiguracja zazwyczaj zajmuje mniej niż 10 minut.

- Zalety: Drastycznie niższe wskaźniki fałszywych alarmów; przejrzysty i uczciwy model cenowy w porównaniu do gigantów korporacyjnych.

- Wady: Funkcje DAST (Dynamiczne skanowanie) wciąż dojrzewają w porównaniu do wyspecjalizowanych narzędzi.

5. Chainguard

Chainguard koncentruje się na infrastrukturze Bezpiecznej z założenia. Uważają, że najlepszym sposobem na naprawienie podatności jest jej całkowite unikanie.

- Kluczowe cechy: Dostarcza utwardzone minimalne obrazy kontenerów „Wolfi” oraz kuratorowane repozytoria pakietów.

- Główna różnica: Oferuje ścisłe SLA dotyczące naprawy CVE (Naprawione w ciągu 7 dni dla krytycznych) dla swoich obrazów.

- Zalety: Skutecznie zmniejsza powierzchnię ataku zanim deweloperzy zaczną pracę; hybrydowe podstawy utwardzania CIS + STIG.

- Wady: Wymaga od zespołów migracji z standardowych (przeładowanych) obrazów systemu operacyjnego na minimalny ślad.

6. Endor Labs

Endor Labs koncentruje się na Zarządzaniu Cyklami Życia Zależności poprzez analizę kondycji używanych przez Ciebie projektów open-source.

- Kluczowe funkcje: Tworzenie grafów wywołań dla całego majątku oprogramowania, wykrywanie złośliwych pakietów i przeprowadzanie predykcyjnych kontroli zdrowia.

- Główna różnica: Unikalna baza wiedzy obejmująca 4,5 miliona projektów z 1 miliardem czynników ryzyka, aby dokładnie zrozumieć, jak działają funkcje.

- Zalety: Predykcyjne zarządzanie ryzykiem zapobiega długowi technicznemu; „Analiza Wpływu Aktualizacji” pokazuje dokładnie, co się zepsuje przed wprowadzeniem poprawek.

- Wady: Skupia się głównie na zależnościach open-source; mniejszy nacisk na logikę kodu niestandardowego (SAST) niż specjaliści.

7. Jit

Jit to warstwa orkiestracji dla zespołów, które chcą uniknąć „rozrostu narzędzi” i wysokich kosztów licencji Snyk.

- Kluczowe funkcje: Jednoklikowe wdrażanie pełnego stosu bezpieczeństwa (SAST, SCA, Secrets, IaC) przy użyciu zarządzanych silników open-source.

- Główna różnica: Zapewnia stos „Minimalnego Wymaganego Bezpieczeństwa” dostosowany dokładnie do obecnego etapu SDLC.

- Zalety: Wysoce opłacalne; eliminuje obciążenie administracyjne poprzez automatyczne udzielanie i cofanie uprawnień.

- Wady: Ponieważ orkiestruje inne skanery, możesz napotkać ograniczenia funkcji narzędzi bazowych.

8. Apiiro

Apiiro zapewnia Zarządzanie Ryzykiem Aplikacji poprzez budowanie głębokiej, podstawowej inwentaryzacji Twoich aplikacji.

- Kluczowe funkcje: Rozszerzony SBOM (XBOM), wykrywanie istotnych zmian w kodzie oraz głęboka analiza kodu.

- Główna różnica: Silnik Risk Graph identyfikuje „Toksyczne Kombinacje” — np. podatna biblioteka w aplikacji dostępnej publicznie z nadmiernymi uprawnieniami IAM.

- Zalety: Niezrównana priorytetyzacja dla ogromnych przedsiębiorstw; 100% otwarta platforma integrująca się ze wszystkimi głównymi narzędziami deweloperskimi.

- Wady: Ceny na poziomie przedsiębiorstw; może być zbyt rozbudowany dla małych organizacji z niewielką liczbą repozytoriów.

9. Aqua Security

Aqua jest pionierem Bezpieczeństwa Cloud-Native, oferując pełne rozwiązanie cyklu życia od rozwoju do produkcji.

- Kluczowe funkcje: Dynamiczna analiza zagrożeń w piaskownicach; zapewnienie i podpisywanie obrazów; ochrona w czasie rzeczywistym podczas działania.

- Główna różnica: Łączy moc technologii agentowej i bezagentowej w jedną, zintegrowaną platformę ochrony aplikacji Cloud-Native (CNAPP).

- Zalety: Solidne bezpieczeństwo kontenerów i proaktywne wykrywanie problemów; jasne rekomendacje dotyczące usuwania podatności.

- Wady: Dokumentacja może być myląca; projekt interfejsu dla rozszerzonych kolumn i filtrów wyszukiwania mógłby być ulepszony.

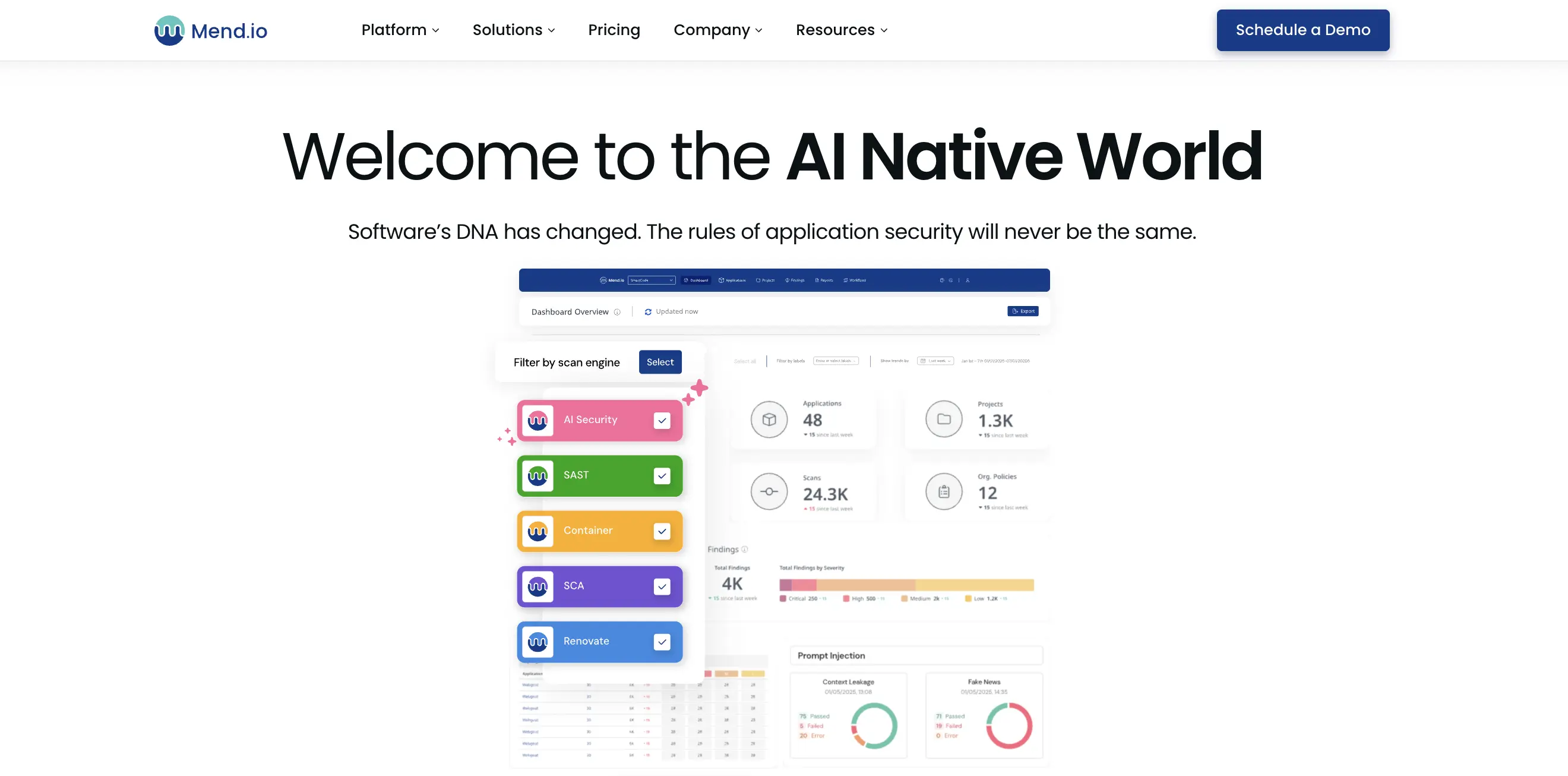

10. Mend

Mend (dawniej WhiteSource) jest liderem w dziedzinie SCA (Software Composition Analysis) dla dużych korporacji.

- Kluczowe funkcje: Solidne zarządzanie zależnościami zewnętrznymi; zautomatyzowane zarządzanie inwentarzem i śledzenie zgodności licencyjnej.

- Główna różnica: Własna baza danych podatności z głębokimi adnotacjami i informacjami zwrotnymi w czasie rzeczywistym dotyczącymi naruszeń licencji.

- Zalety: Doskonałe do zarządzania złożonymi licencjami open-source; skraca MTTR, zapewniając natychmiastowe ścieżki naprawcze.

- Wady: Skanowanie kontenerów i obrazów mogłoby być ulepszone, szczególnie w rozróżnianiu warstw.

FAQ: Rzeczywistość bezpieczeństwa w 2026 roku

Czy Plexicus automatycznie naprawia kod?

Nie. Plexicus to narzędzie z udziałem człowieka. Chociaż używa AI do generowania naprawy, człowiek musi kliknąć przycisk, aby uruchomić naprawę, a lider zespołu musi zatwierdzić wynikowy Pull Request. To zapewnia bezpieczeństwo bez poświęcania kontroli inżynieryjnej.

Dlaczego czas do wykorzystania jest najważniejszą metryką?

Ponieważ 28,3% exploitów ma miejsce w ciągu 24 godzin. Jeśli Twoje narzędzie bezpieczeństwa skanuje tylko raz w tygodniu, jesteś ślepy przez sześć dni. Potrzebujesz narzędzia takiego jak Plexicus, które pozwala generować i przesyłać poprawki w momencie zidentyfikowania zagrożenia.

Czy mogę zaufać AI w pisaniu poprawek bezpieczeństwa?

Kod generowany przez AI zawsze powinien być przeglądany. Plexicus wspomaga ten proces, uruchamiając testy jednostkowe i analizę statyczną na własnych generowanych poprawkach, zanim je pokaże, dostarczając „zweryfikowaną” sugestię, która przyspiesza proces przeglądu przez człowieka.

Ostateczna Myśl

Łańcuch dostaw oprogramowania to nowa granica. Jeśli nadal polegasz na narzędziu, które po prostu mówi ci „ta biblioteka jest stara”, to nie dostrzegasz sedna sprawy. Potrzebujesz platformy, która weryfikuje integralność i przyspiesza naprawę poprzez remediację wspomaganą przez AI.