Las 10 mejores alternativas a Fortinet CNAPP para 2026: desde la detección de anomalías hasta las correcciones automatizadas

En 2024, Fortinet completó su adquisición de Lacework, fusionando una de las plataformas de detección de anomalías impulsadas por IA más innovadoras en el Fortinet Security Fabric. El resultado, FortiCNAPP, es una potencia para los equipos que necesitan análisis de comportamiento profundo y seguridad de red unificada.

Sin embargo, a medida que avanzamos hacia 2026, muchos equipos técnicos están encontrando que la “detección de anomalías” por sí sola no es suficiente para manejar el volumen de código que se está produciendo. Con el 41% de todo el código ahora generado por IA y más de 256 mil millones de líneas de código producidas anualmente, el cuello de botella ha cambiado de “saber que algo es raro” a “arreglar la vulnerabilidad subyacente”.

Si estás buscando una alternativa a FortiCNAPP que priorice el rendimiento de remediación y los flujos de trabajo centrados en el desarrollador, esta guía es para ti.

¿Por qué confiar en nosotros?

En Plexicus, nos especializamos en Remediación. Creemos que el valor de una herramienta de seguridad se mide por el número de tickets que cierra, no por el número de alertas que crea. Nuestras ideas están impulsadas por la realidad de la explotación industrializada, donde el 28.3% de los exploits se lanzan dentro de las 24 horas posteriores a la divulgación. Construimos y revisamos herramientas que ayudan a los ingenieros a moverse a la velocidad del atacante.

A simple vista: Las 10 mejores alternativas a FortiCNAPP para 2026

| Plataforma | Mejor para | Diferenciador principal | Tipo de configuración |

|---|---|---|---|

| Plexicus | Remediación rápida | ”Click-to-Fix” impulsado por IA | Sin agente (OIDC) |

| Wiz | Visibilidad multi-nube | El gráfico de seguridad | Sin agente |

| Orca Security | Seguridad de datos | Tecnología SideScanning | Sin agente |

| Sysdig Secure | Tiempo de ejecución / K8s | Bloqueo activo basado en eBPF | Basado en agente |

| Prisma Cloud | Cumplimiento empresarial | Política unificada como código | Híbrido |

| CrowdStrike | Caza de amenazas | Seguridad en la nube nativa de EDR | Basado en agente |

| SentinelOne | SOC autónomo | Motor de IA ofensiva | Basado en agente |

| Snyk | Flujo del desarrollador | Integración nativa de IDE y PR | Integración |

| Check Point | Seguridad de red | Cortafuegos en la nube unificados | Híbrido |

| Uptycs | Gestión de activos | Visibilidad unificada impulsada por SQL | Basado en agente |

¿Qué herramienta deberías elegir?

No todas las herramientas CNAPP son iguales. Dependiendo de tu problema específico con FortiCNAPP/Lacework, aquí está nuestro marco de decisión:

- Si quieres DEJAR de investigar alertas y EMPEZAR a solucionarlas, elige Plexicus. Es la única herramienta en esta lista que se centra completamente en el “rendimiento de remediación”, automatizando la creación de parches y PRs en lugar de solo señalar anomalías.

- Si necesitas visibilidad instantánea en un entorno multi-nube desordenado, elige Wiz. Su “Security Graph” es inigualable para mostrarte cómo las vulnerabilidades, identidades y configuraciones incorrectas se superponen para crear “Combinaciones Tóxicas”.

- Si tu prioridad es el cumplimiento y la consolidación de todo (Cortafuegos + Nube): Elige Prisma Cloud. Es el campeón de peso pesado para el cumplimiento de 360 grados, aunque requiere una curva de aprendizaje más pronunciada.

- Si necesitas bloquear ataques en tiempo real en Kubernetes, elige Sysdig Secure. A diferencia de las herramientas sin agentes, Sysdig se sitúa a nivel del kernel (eBPF) y puede eliminar procesos maliciosos en el momento en que comienzan.

- Si quieres trasladar la seguridad completamente al IDE del desarrollador, elige Snyk. Detecta problemas antes de que el código llegue a la nube, lo que lo convierte en la opción más amigable para los desarrolladores.

1. Plexicus

Plexicus es la alternativa principal para los equipos que aman la naturaleza impulsada por IA de FortiCNAPP pero necesitan que esté enfocada en la remediación. Mientras que FortiCNAPP te dice que un comportamiento es “anómalo”, Plexicus te dice exactamente qué línea de código causó el riesgo y ofrece un parche para solucionarlo.

- Características Clave: Codex Remedium es un motor impulsado por IA que genera parches de código, solicitudes de extracción y pruebas unitarias específicamente para vulnerabilidades identificadas en tu código y nube.

- Diferenciador Principal: Plexicus reemplaza el ciclo manual de investigación y corrección con Remediación de IA Activada por Humanos. Un desarrollador identifica un riesgo, hace clic en el botón “Remediación de IA” y recibe una Solicitud de Extracción preescrita.

- Ventajas: Reduce el MTTR (Tiempo Medio de Remediación) hasta en un 95%; conecta el código (SAST/SCA) y la nube (CSPM) en un único flujo de remediación unificado.

- Desventajas: Los entornos de producción aún requieren un guardián humano para aprobar la PR generada por IA.

- Mejor Para: Remediación Automatizada y Parches de IA

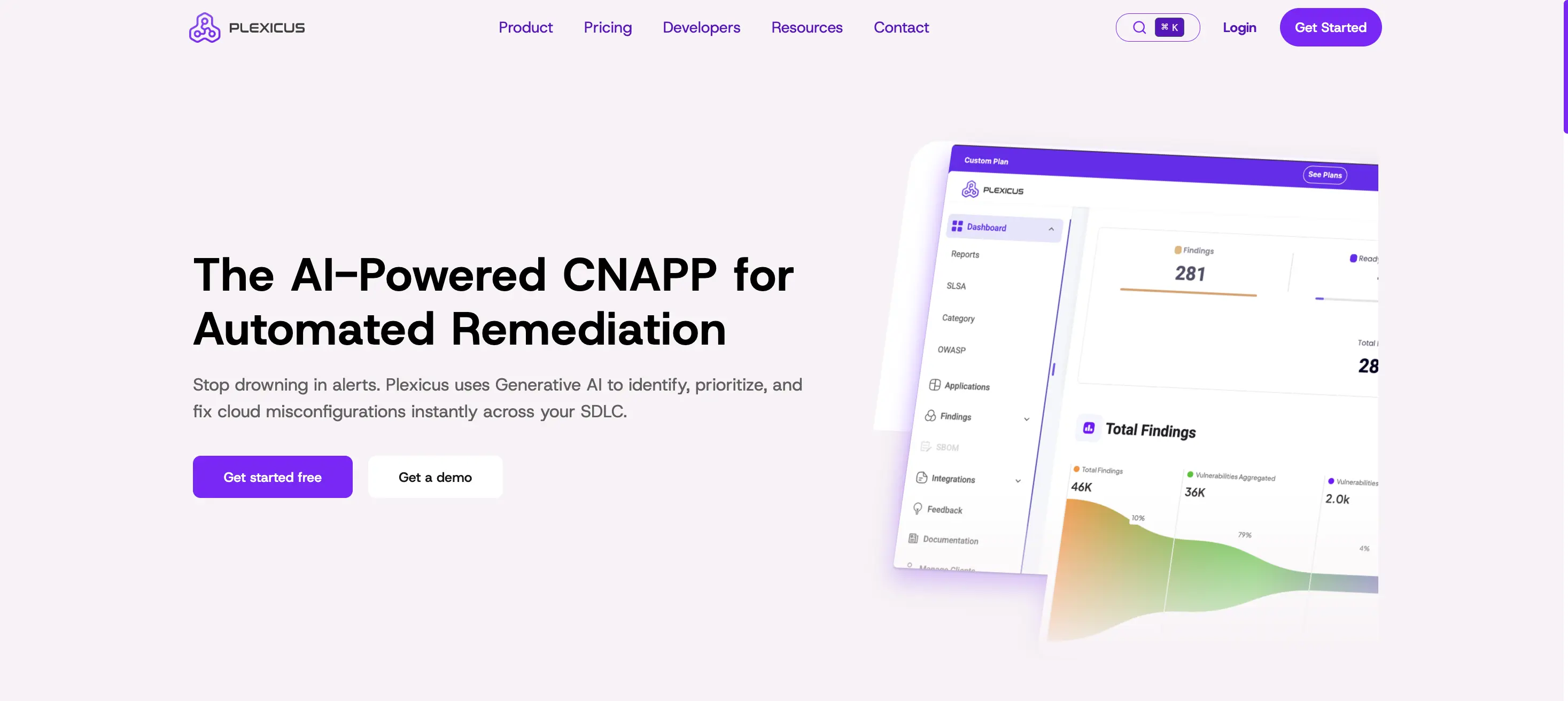

2. Wiz

Wiz es la alternativa empresarial más común a FortiCNAPP. Es legendario por su Gráfico de Seguridad, que mapea las “Combinaciones Tóxicas” de riesgos que las alertas de comportamiento de Fortinet podrían pasar por alto.

- Características clave: Escaneo sin agentes a través de AWS, Azure, GCP y OCI; análisis profundo de rutas de ataque.

- Diferenciador principal: UI/UX excepcional que hace visibles los riesgos complejos entre entornos en minutos sin ningún agente.

- Ventajas: El “tiempo a la visibilidad” más rápido del mercado; fidelidad extremadamente alta para configuraciones incorrectas en la nube.

- Desventajas: El precio puede escalar rápidamente; capacidad limitada de “bloqueo” en tiempo real en comparación con herramientas de tiempo de ejecución basadas en agentes.

- Mejor para: Visibilidad Multi-Nube y Análisis de Gráficos

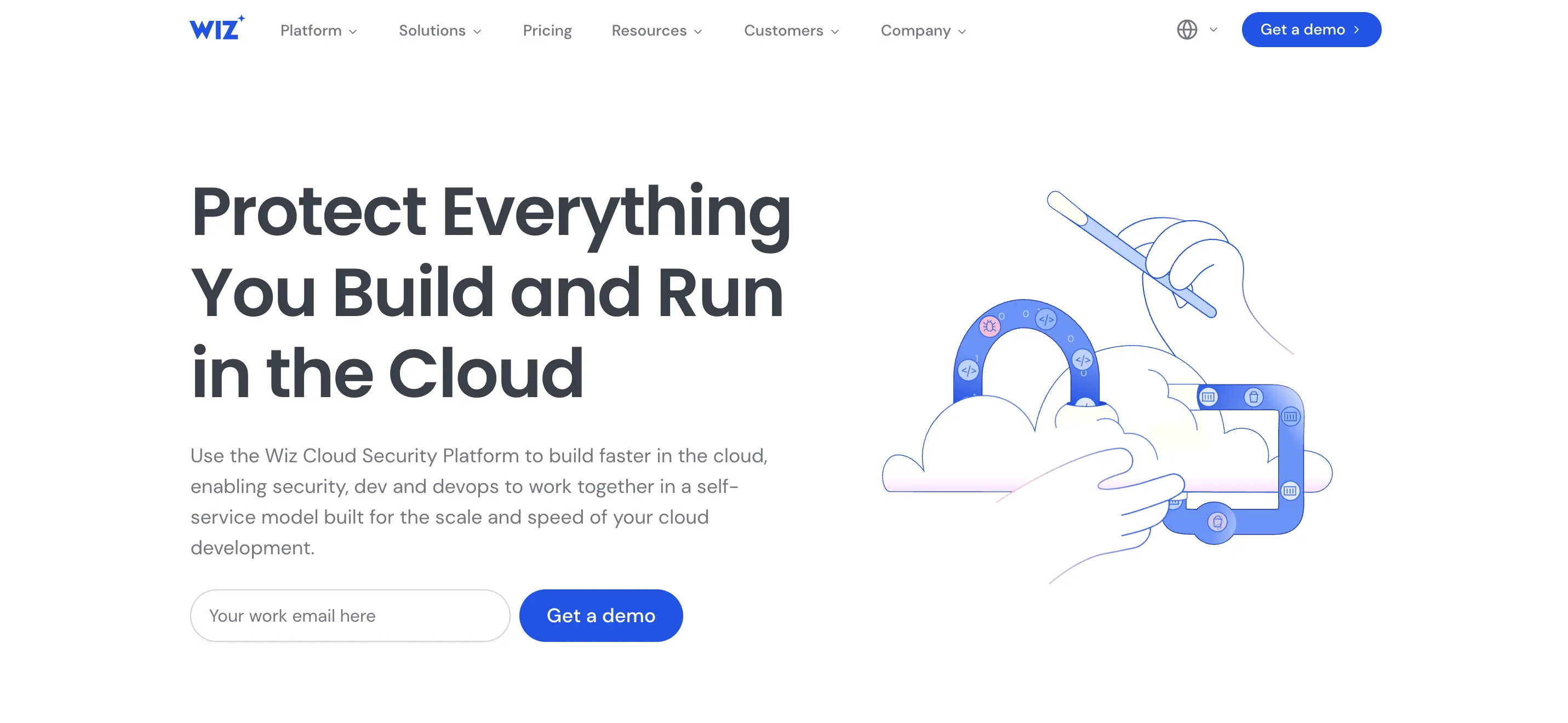

3. Orca Security

Orca fue pionera en SideScanning, lo que le permite ver dentro de sus máquinas virtuales y contenedores sin agentes. Es la alternativa preferida para equipos que priorizan la Seguridad de Datos (DSPM).

- Características clave: Escaneo de cargas de trabajo sin agentes; descubrimiento de datos sensibles en buckets S3 y bases de datos.

- Diferenciador principal: Un modelo de datos unificado que proporciona visibilidad “full stack” en SO, aplicaciones y datos sin la fricción de desplegar agentes.

- Ventajas: Visibilidad profunda en activos no gestionados; excelente para auditorías de cumplimiento.

- Desventajas: Carece de las capacidades activas de “eliminación de procesos” en tiempo de ejecución de una herramienta basada en eBPF.

- Mejor para: Seguridad de Datos y SideScanning

4. Sysdig Secure

Si priorizas el Bloqueo Activo y la forensia de Kubernetes sobre el modelado de comportamiento de FortiCNAPP, Sysdig es el estándar. Está construido sobre el proyecto de código abierto Falco.

- Características Clave: Protección en tiempo de ejecución basada en eBPF; detección de amenazas nativa de Kubernetes.

- Diferenciador Principal: Detecta ataques a nivel de kernel en tiempo real, permitiendo el bloqueo de shells o procesos no autorizados.

- Ventajas: Seguridad de contenedores de primera clase; forensia profunda post-incidente.

- Desventajas: Alto costo técnico; requiere el despliegue de agentes en todos los nodos.

- Mejor Para: Forensia de Kubernetes y Bloqueo Activo

5. Prisma Cloud (Palo Alto Networks)

La alternativa “Pesada”. Prisma Cloud es para organizaciones que desean consolidar toda su pila de seguridad, desde cortafuegos hasta postura en la nube, bajo un solo proveedor.

- Características Clave: Política unificada como código; integración profunda con la inteligencia global de amenazas de Palo Alto.

- Diferenciador Principal: Es la plataforma más completa para industrias altamente reguladas que necesitan informes de cumplimiento de 360 grados.

- Ventajas: Cubre todo, desde la seguridad del código hasta la de la red.

- Desventajas: Extremadamente complejo de gestionar; a menudo requiere un equipo dedicado de “Administradores de Prisma”.

- Mejor Para: Consolidación Empresarial y Política como Código

6. CrowdStrike Falcon Cloud Security

CrowdStrike es para equipos que quieren que la seguridad en la nube funcione como su seguridad de endpoint. Está construido sobre el mismo Agente Falcon unificado y se centra primero en la caza de amenazas.

- Características Clave: Detección y Respuesta Gestionada (MDR) 24/7; protección de identidad integrada (CIEM).

- Diferenciador Principal: Combina inteligencia de amenazas líder en la industria con un solo agente para cargas de trabajo en la nube y endpoints locales.

- Ventajas: Prevención de brechas de clase mundial; sin problemas si ya estás en el ecosistema de CrowdStrike.

- Desventajas: Menos enfoque en “Shift Left” / escaneo de código del lado del desarrollador que las herramientas especializadas de AppSec.

- Mejor Para: Caza de Amenazas e Integración EDR

7. SentinelOne Singularity Cloud

SentinelOne es una alternativa centrada en la IA que se enfoca en la Seguridad Autónoma. Es excelente para equipos SOC reducidos que necesitan una IA para cazar amenazas en tiempo real.

- Características Clave: Motor de IA Ofensiva que decodifica tácticas de atacantes; análisis automatizado de malware para cargas de trabajo en la nube.

- Diferenciador Principal: Utiliza su tecnología “Storyline” para rastrear de manera autónoma todo el ciclo de vida de un ataque a través de la nube.

- Ventajas: Muy fuerte detección de “Zero-Day”; alto grado de automatización SOC.

- Desventajas: Principalmente una solución basada en agentes, lo que puede implicar más esfuerzo de implementación.

- Mejor Para: SOC Autónomo y Caza de IA

8. Snyk

Si tu problema principal con FortiCNAPP es que tus desarrolladores no inician sesión en él, Snyk es la alternativa. Vive en el IDE y en la Solicitud de Extracción.

- Características Clave: Integración nativa con IDE; PRs automatizados para actualizaciones de bibliotecas y correcciones de IaC.

- Diferenciador Principal: La base de datos de vulnerabilidades propietaria más grande de la industria, construida específicamente para desarrolladores.

- Ventajas: Gran adopción por parte de los desarrolladores; detecta errores antes de que lleguen a la nube.

- Desventajas: Su protección en tiempo de ejecución en la nube sigue siendo secundaria a sus características de AppSec.

- Mejor Para: Adopción por Desarrolladores y Seguridad de Código

9. Check Point CloudGuard

CloudGuard es la alternativa más fuerte para equipos que necesitan mantener estricta Seguridad de Red y políticas de firewall unificadas en entornos locales y en la nube.

- Características Clave: Seguridad de red en la nube de alta fidelidad; gestión automatizada de postura (CSPM).

- Diferenciador Principal: Capacidad para aplicar las mismas políticas de seguridad en la nube que en los firewalls de tu centro de datos físico.

- Ventajas: Prevención a nivel de red madura; fuerte seguridad API.

- Desventajas: La interfaz puede parecer “legada” en comparación con las startups modernas sin agentes.

- Mejor Para: Seguridad de Red y Nubes Híbridas

10. Uptycs

Uptycs es una alternativa única que utiliza SQL como su principal lenguaje de seguridad. Es excelente para equipos que desean “consultar” toda su flota como una base de datos.

- Características Clave: Visibilidad unificada impulsada por SQL a través de endpoints, nube y contenedores.

- Diferenciador Principal: Un inventario global único y buscable de cada proceso, archivo y conexión en su patrimonio.

- Ventajas: Gestión de activos y forense increíble; muy potente para informes personalizados.

- Desventajas: Requiere un equipo más técnico que se sienta cómodo con osquery/SQL.

- Mejor Para: Gestión de Activos y Consultas SQL

FAQ: Las Realidades de la Seguridad en 2026

¿Por qué alejarse de FortiCNAPP/Lacework?

Muchos equipos cambian debido a la Fricción Operativa. Aunque la detección de anomalías de Lacework es poderosa, puede generar alertas “sin contexto” que requieren una investigación manual significativa por parte de los desarrolladores que no tienen tiempo.

¿Plexicus reemplaza la detección de anomalías de FortiCNAPP?

Plexicus se enfoca en la Remediación. Aunque monitorea los riesgos, su valor principal es ayudarle a corregir las vulnerabilidades que causan anomalías. En 2026, el objetivo es pasar de “ver algo raro” a “enviar un parche” en menos de 60 segundos.

¿Es suficiente la seguridad sin agentes para una nube híbrida?

Para la mayoría de los flujos de trabajo de 2026, sí. Las herramientas sin agentes (Plexicus, Wiz, Orca) proporcionan visibilidad para ver amenazas en el 100% de su nube al instante, lo cual a menudo es más valioso que tener agentes profundos en solo el 20% de los servidores que fueron aprovisionados con éxito.