¿Qué es CI Gating?

En resumen

CI Gating es un mecanismo automatizado de “detener la línea” en la cadena de desarrollo. Evalúa el código contra políticas de seguridad y calidad, bloqueando cualquier commit que no cumpla con el estándar. Es la base de Shift-Left Security.

Definición: Entendiendo CI Gating

CI Gating (Control de Integración Continua) se refiere al uso de puntos de control automatizados que validan los cambios de código antes de que se fusionen en un repositorio común. Piénsalo como un filtro digital para tu base de código; si un fragmento de código es inseguro, está mal formateado o rompe la lógica existente, la puerta permanece cerrada.

En el contexto de ASPM (Gestión de la Postura de Seguridad de Aplicaciones), CI Gating es la capa de aplicación que convierte la visibilidad de seguridad en prevención real de riesgos.

Cómo funciona CI Gating

El proceso comienza en el momento en que un desarrollador envía una Solicitud de Extracción (PR). El motor de CI (como GitHub Actions o Jenkins) activa un flujo de trabajo que pasa el código a través de varias “puertas”:

Puertas de Seguridad

Escanea en busca de vulnerabilidades utilizando SAST, SCA y Detección de Secretos. Si se encuentra un CVE de alta severidad, la construcción falla.

Puertas de Calidad

Mide la Cobertura de Código y las Pruebas Unitarias. Si las pruebas caen por debajo de un cierto umbral (por ejemplo, 80%), la puerta bloquea la fusión.

Puertas de Cumplimiento

Verifica violaciones de licencias o desviaciones de los estándares de arquitectura organizacional.

Una vez que todas las puertas devuelven un estado de “Éxito”, el código está “desbloqueado” y listo para revisión humana o despliegue automatizado.

Por Qué el Gating de CI es Esencial

El desarrollo de software contemporáneo avanza demasiado rápido para revisiones de seguridad manuales. El Gating de CI proporciona tres ventajas críticas:

- Prevención Sobre Curación: Es significativamente más barato bloquear una vulnerabilidad en la etapa de PR que parchearla en producción.

- Eliminación de la Fatiga de Alertas: Al detener el “ruido” (vulnerabilidades conocidas y errores de sintaxis) temprano, los equipos de seguridad pueden centrarse en amenazas de alto contexto en lugar de perseguir miles de alertas en tiempo de ejecución.

- Estandarización: Asegura que cada desarrollador, independientemente de su nivel de experiencia, se adhiera a los mismos estándares de seguridad y calidad.

La Perspectiva de Plexicus: Gating Inteligente

En Plexicus, creemos que las puertas de seguridad no deberían ser un cuello de botella. Las puertas de seguridad tradicionales a menudo bloquean a los desarrolladores de vulnerabilidades que presentan un riesgo real mínimo, creando fricción entre los equipos de seguridad e ingeniería.

La Puerta de CI Inteligente en Plexicus aprovecha:

- Integración EPSS: Prioriza las vulnerabilidades basándose en la probabilidad real de explotación en el mundo, no solo en las puntuaciones teóricas de severidad. La plataforma utiliza datos de EPSS (Sistema de Puntuación de Predicción de Explotación) para ponderar los hallazgos, asegurándose de que solo las vulnerabilidades con riesgo genuino de explotación activen puertas de bloqueo.

- Automatización de Remediación de Plexicus. En lugar de simplemente señalar problemas, Plexicus genera automáticamente correcciones de código específicas y crea solicitudes de extracción con la remediación. Los desarrolladores reciben soluciones listas para fusionar junto con cualquier puerta de bloqueo, transformando un posible cuello de botella en un flujo de trabajo accionable. Esto reduce drásticamente el tiempo desde la detección hasta la resolución.

- Priorización Contextual: La plataforma distingue entre vulnerabilidades en diferentes contextos, como archivos de prueba frente a APIs orientadas a producción, documentación frente a código en ejecución, y código de ejemplo frente a sistemas desplegados. Este proceso de validación impulsado por IA filtra los falsos positivos y asegura que solo los riesgos de seguridad genuinos en el código de producción activen puertas.

Las puertas de seguridad se convierten en habilitadores en lugar de bloqueadores. Los desarrolladores reciben correcciones inmediatas y accionables para vulnerabilidades reales mientras evitan fricciones innecesarias de falsos positivos o hallazgos de bajo riesgo.

En Plexicus, puedes configurar un sistema de control de CI con unos pocos pasos:

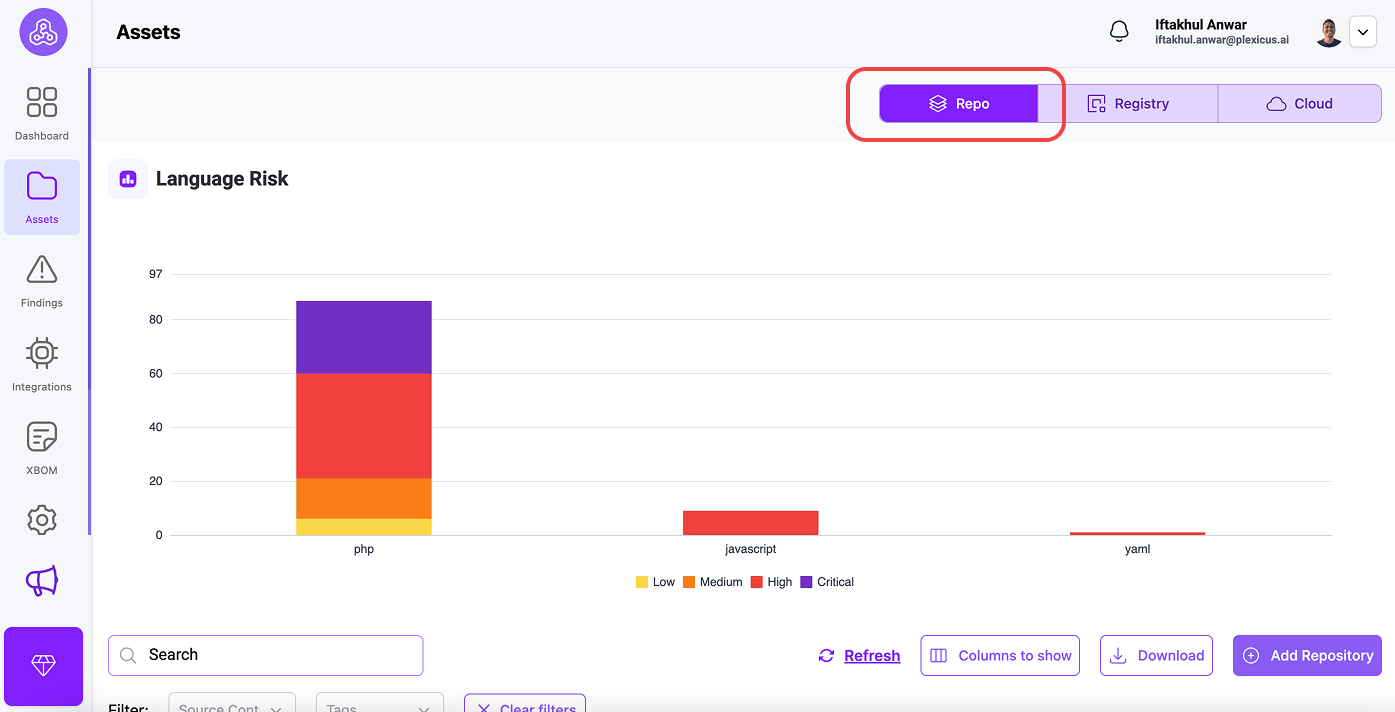

- Ve al menú Asset.

- En la pestaña Repo, encontrarás tu repositorio conectado.

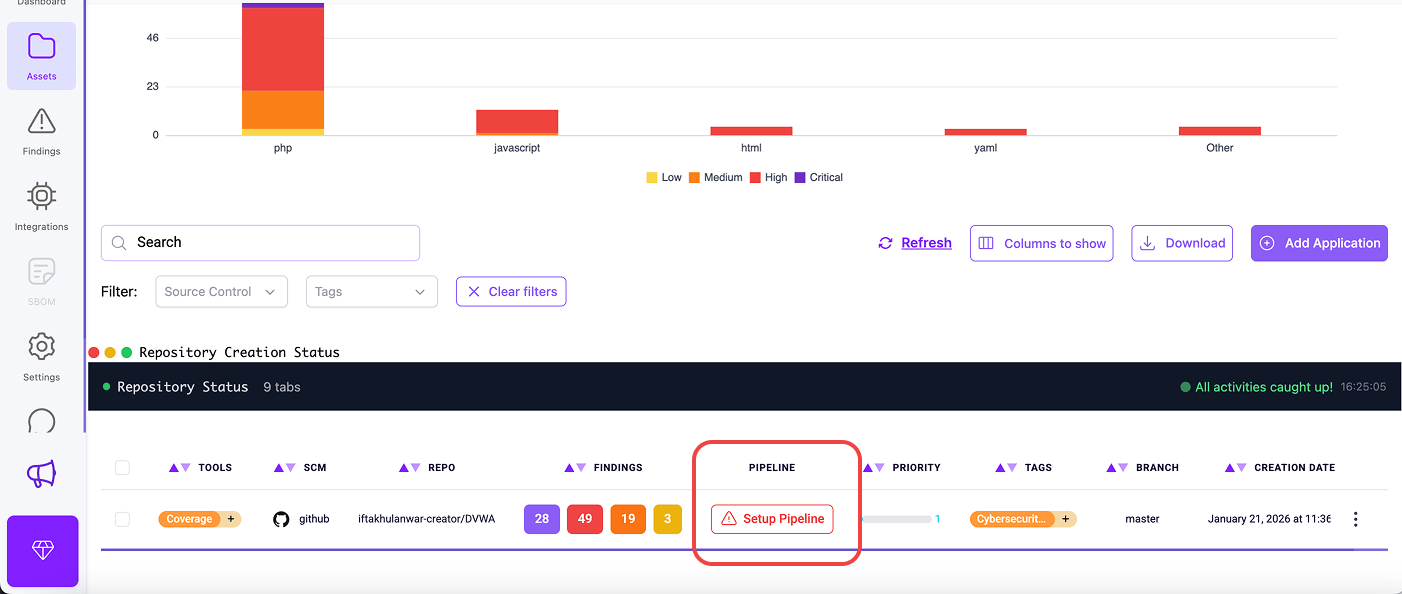

- Localiza el repositorio donde deseas habilitar el control de CI y haz clic en el botón Setup Pipeline.

- Aparecerá un cuadro de diálogo de confirmación explicando el procedimiento de integración. Haz clic en “OK” para continuar.

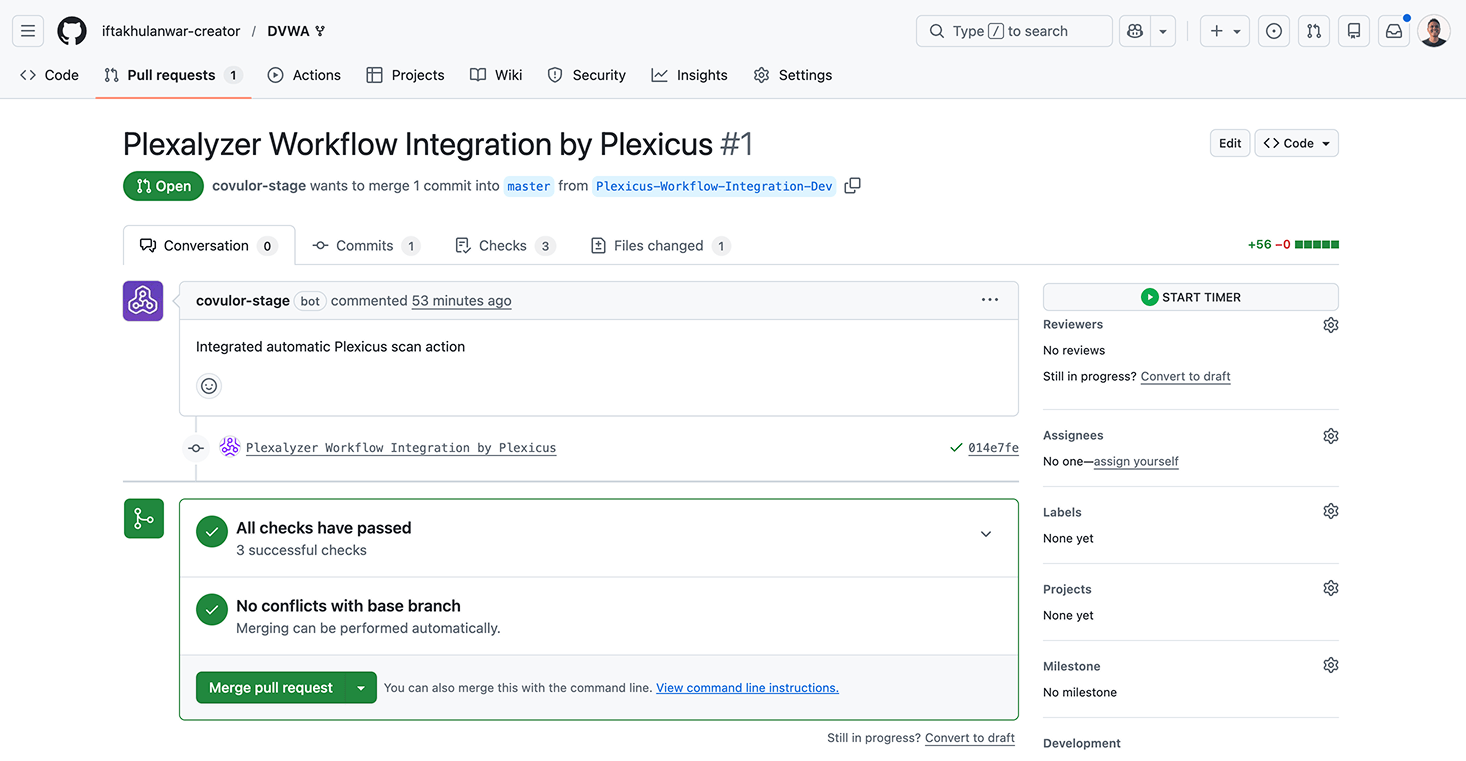

- Plexicus crea automáticamente una nueva rama de integración en tu repositorio (llamada “Plexicus-Workflow-Integration”) a. Se genera una solicitud de extracción que contiene el archivo de configuración del flujo de trabajo n. Este PR añade la configuración necesaria del pipeline a tu repositorio

- Serás redirigido a tu plataforma de control de versiones (GitHub, GitLab, Bitbucket o Gitea)

- Revisa la solicitud de extracción que contiene la integración del flujo de trabajo de Plexicus

- Fusiona la solicitud de extracción para activar el escaneo de seguridad automatizado

FAQs

¿Es el control de CI lo mismo que una Puerta de Calidad?

CI Gating automatiza las Puertas de Calidad. Mientras que una Puerta de Calidad es un concepto general que puede incluir aprobaciones manuales, CI Gating es estrictamente la lógica automatizada de “fallo/aprobación” dentro del pipeline de CI.

¿Qué es una “Puerta Dura” vs. una “Puerta Suave”?

Una Puerta Dura impide completamente la fusión hasta que se solucione el problema. Una Puerta Suave (o “Puerta de Advertencia”) permite la fusión pero marca el problema para su remediación posterior o aprobación manual.

¿El gating ralentiza el desarrollo?

Solo si las puertas están mal optimizadas. Al ejecutar primero verificaciones rápidas (Linting/SAST) y usar escaneo incremental, los equipos pueden mantener alta velocidad sin sacrificar la seguridad.

Términos Relacionados

- Pipeline de CI/CD

- Seguridad Shift-Left

- Análisis de Composición de Software (SCA)

- Gestión de Vulnerabilidades