CVSS (Sistema de Puntuación de Vulnerabilidades Comunes)

En Resumen

CVSS es una forma estándar de decir qué tan grave es un error de seguridad. Da a cada vulnerabilidad una puntuación de 0 a 10 para que los equipos sepan qué arreglar primero.

Piénsalo así:

- 0.0 → No hay problema

- 10.0 → Deja todo y arréglalo ahora

¿Qué es CVSS?

CVSS es un sistema de puntuación gratuito y ampliamente utilizado para vulnerabilidades de seguridad. Es mantenido por un grupo de la industria llamado FIRST, y es utilizado prácticamente por todos en seguridad.

Cada vulnerabilidad recibe un número entre 0.0 y 10.0 basado en cosas como:

- Qué tan fácil es de explotar

- Si puede ser atacado remotamente

- ¿Cuánto daño puede causar?

En términos simples:CVSS es un termómetro para errores de software.

Por qué CVSS es Importante

Sin CVSS, todos describirían la gravedad de manera diferente. Un proveedor podría decir que un error es “crítico”, mientras que otro lo llama “medio”. CVSS proporciona a todos un lenguaje compartido.

Es importante porque:

- Indica a los equipos qué arreglar primero La mayoría de las empresas establecen reglas como: “Cualquier cosa por encima de 9.0 debe ser arreglada en 48 horas.”

- Es utilizado por bases de datos de vulnerabilidades La Base de Datos Nacional de Vulnerabilidades (NVD) asigna puntuaciones CVSS a casi todos los CVE, lo que permite a las herramientas ordenar automáticamente miles de problemas.

- Elimina conjeturas En lugar de discutir sobre qué tan grave parece un error, CVSS te obliga a mirar factores concretos como la explotabilidad y el impacto.

Cómo Funciona CVSS

CVSS tiene tres tipos de puntuaciones. La mayoría de las veces, solo verás la primera.

1. Puntuación Base (la que todos usan)

Esto mide cuán grave es la vulnerabilidad por sí misma, sin importar dónde esté desplegada.

Considera preguntas como:

- ¿Puede ser explotada a través de internet?

- ¿Es fácil o difícil de llevar a cabo?

- ¿El atacante necesita un inicio de sesión?

- ¿Necesitan engañar a un usuario?

- ¿Qué sucede si se explota? (robo de datos, toma de control del sistema, tiempo de inactividad)

Esta es la puntuación que usualmente ves en las listas CVE.

2. Puntuación Temporal (a veces utilizada)

Esta ajusta la puntuación basándose en lo que está sucediendo ahora mismo.

Por ejemplo:

- ¿Hay código de explotación público? (La puntuación sube)

- ¿Hay un parche disponible? (La puntuación baja)

3. Puntuación Ambiental (avanzada, opcional)

Esta adapta la puntuación a tu entorno.

Por ejemplo:

- ¿El sistema es solo interno? (Menos grave)

- ¿Contiene datos de clientes? (Más grave)

Un Ejemplo Real: Log4j

Log4j (Log4Shell) es una de las vulnerabilidades más famosas de la historia.

Su puntuación CVSS fue 10.0 (Crítica).

¿Por qué?

- Podía ser explotada remotamente

- No requería inicio de sesión

- Era fácil de explotar

- Permitía el compromiso total del sistema

¿Quién Usa CVSS?

- Proveedores de software para explicar cuán serio es un error

- Equipos de seguridad para enfocarse en los problemas más peligrosos

- Auditores para verificar si las vulnerabilidades se corrigen a tiempo

Rangos de Puntuación CVSS (v3.1)

Aquí está cómo usualmente se traducen los números:

- 0.0 → Sin problema

- 0.1–3.9 → Bajo (arreglar más tarde)

- 4.0–6.9 → Medio (arreglar pronto)

- 7.0–8.9 → Alto (arreglar urgentemente)

- 9.0–10.0 → Crítico (arreglar inmediatamente)

Mejores Prácticas (Importante)

- No confíes solo en CVSS CVSS mide la gravedad, no el riesgo. Un error crítico en un servidor que está apagado no es una amenaza real.

- Combina CVSS con probabilidad Combina CVSS con EPSS para ver qué errores son realmente probables de ser explotados.

- Ajusta para tu entorno Un error en un servidor de prueba no es lo mismo que un error en una base de datos de producción.

- Conoce las versiones CVSS v4.0 existe, pero v3.1 sigue siendo la más utilizada hoy en día.

Evitar la Fatiga de Alertas

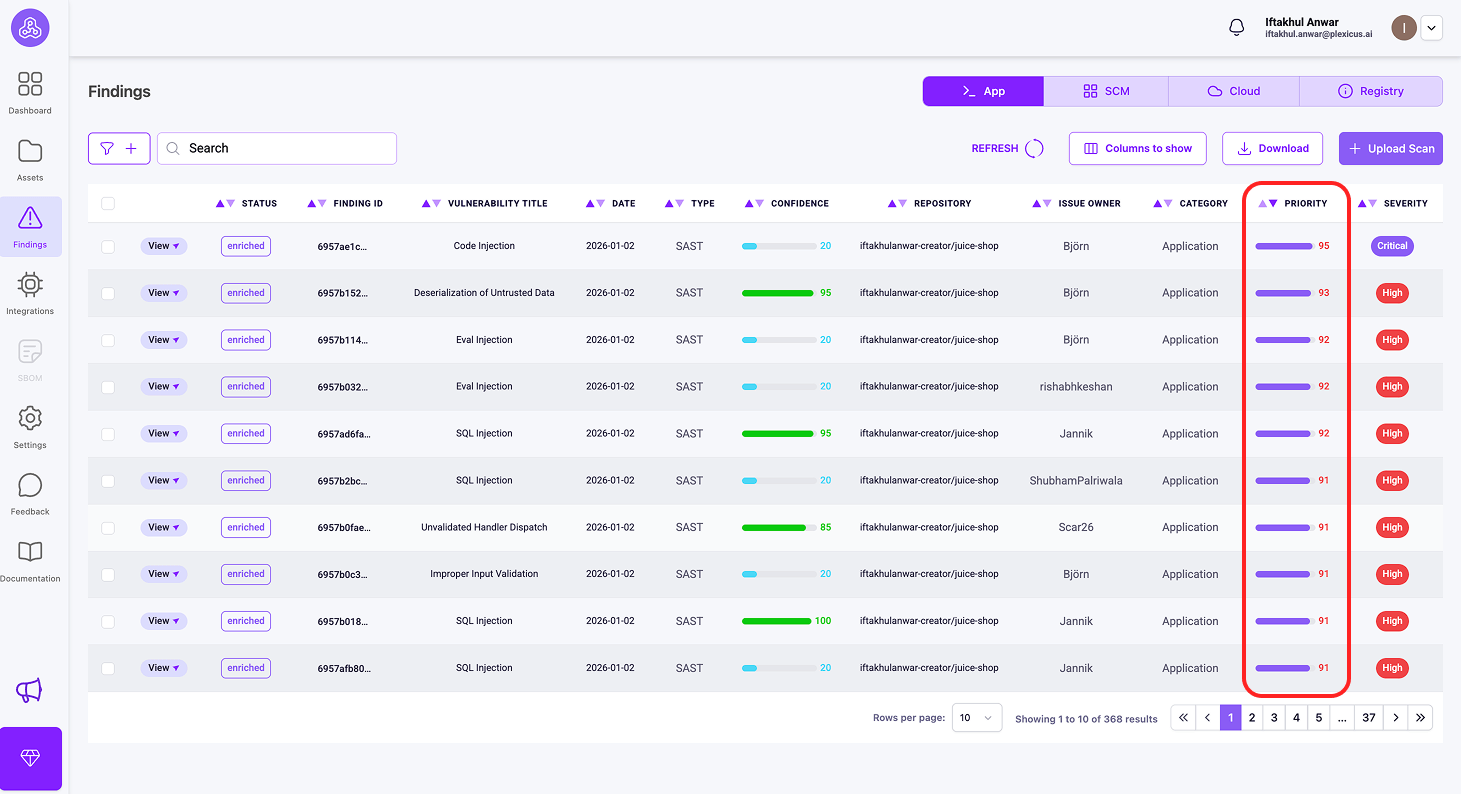

Encontrar problemas de seguridad solo es útil si tu equipo sabe qué arreglar primero. Lanzar cientos de alertas a los ingenieros no mejora la seguridad; crea fatiga de alertas

Plexicus ayuda clasificando las vulnerabilidades para que tu equipo pueda centrarse en lo que realmente importa. En lugar de tratar cada problema por igual, Plexicus utiliza unas pocas métricas simples para guiar la priorización.

1) Prioridad

Qué significa: Qué tan urgente es realmente este problema

La prioridad es una puntuación de 0 a 100 que integra todo en un solo número:

- Gravedad técnica (CVSS v4)

- Impacto en el negocio

- Qué tan probable es que sea explotado

Esta es tu lista de acciones. Ordena por Prioridad y comienza desde arriba.

- Prioridad 85 → Deja todo y arregla esto ahora

- Prioridad 45 → Importante, pero puede esperar hasta el próximo sprint

Ejemplo

Un problema de inyección SQL en una herramienta interna que:

- Solo es accesible a través de la VPN de la empresa

- No almacena datos sensibles

Puntuaciones:

- CVSS v4: 8.2 (técnicamente serio)

- Impacto en el negocio: 45 (herramienta interna, exposición limitada)

- Disponibilidad de explotación: 30 (requiere inicio de sesión)

- Prioridad: 48

Por qué la Prioridad Importa

Si solo miraras la puntuación CVSS, podrías entrar en pánico porque 8.2 suena aterrador. La prioridad pone el problema en contexto y dice: “Esto es real, pero no urgente. Arréglalo en el próximo sprint.”

Eso mantiene a los equipos enfocados en el riesgo real en lugar de reaccionar a cada puntuación alta de CVSS.

2) Impacto

Qué significa: Qué tan grave puede ser si esto es explotado

El impacto se puntúa de 0 a 100 y refleja las consecuencias para el negocio, no solo las técnicas. Considera cosas como:

- ¿Están involucrados datos de clientes?

- ¿Es este sistema crítico para las operaciones?

- ¿Existen riesgos de cumplimiento o regulatorios?

Ejemplo

- Inyección SQL en una base de datos pública de clientes → Impacto 95

- El mismo problema en un entorno de prueba interno → Impacto 30

Mismo error, riesgo de negocio muy diferente.

3) EPSS

Qué significa: Qué tan probable es que los atacantes exploten esto

EPSS predice la probabilidad de que una vulnerabilidad sea explotada en el mundo real dentro de los próximos 30 días. Varía de 0.0 a 1.0.

Ejemplo

- Una vulnerabilidad antigua con CVSS 9.0 pero sin ataques activos → EPSS 0.01

- Una vulnerabilidad más nueva con CVSS 6.0 que los atacantes están utilizando activamente → EPSS 0.85

EPSS te ayuda a centrarte en lo que los atacantes consideran importante ahora mismo, no solo en lo que parece malo en el papel.

Cómo usar estas métricas en Plexicus

- Conecta tu repositorio y espera a que termine el escaneo

- Ve a la página de Resultados

- Ordena y filtra por Prioridad para decidir qué corregir primero

Términos relacionados

- CVE (Common Vulnerabilities and Exposures)

- EPSS (Exploit Prediction Scoring System)

- Gestión de Vulnerabilidades

- NVD (National Vulnerability Database)

Preguntas frecuentes sobre CVSS

¿Cuál es la puntuación CVSS más alta?

10.0. Significa que el error es fácil de explotar y causa daños importantes.

¿Es un 9.0 siempre peor que un 7.0?

En el papel, sí. En realidad, no siempre. Un 7.0 que se explota activamente puede ser más peligroso que un 9.0 que nadie está utilizando.

¿Quién establece la puntuación CVSS?

Usualmente, el proveedor de software o el NVD. A veces lo hacen los investigadores de seguridad.

¿Puedo cambiar una puntuación CVSS internamente?

Sí. Muchos equipos ajustan las puntuaciones para reflejar su configuración del mundo real, especialmente si tienen protecciones fuertes en su lugar.